ನಾವು ಕ್ಲೌಡ್ನಲ್ಲಿ ಭದ್ರತೆಯ ಬಗ್ಗೆ ಮಾತನಾಡುತ್ತಿದ್ದೇವೆ

ಮಿತಿಮೀರಿದ ಮಾನ್ಯತೆ

ಇದನ್ನೇ ಹೇಳೋಣ, ಎಕ್ಸ್ ಪೋಸ್ ಮಾಡುವ ಚಿಂತೆ ಏನು? ನಿಮ್ಮ ಅತ್ಯಮೂಲ್ಯ ಆಸ್ತಿಗಳು ಯಾವುವು? ನಿಮ್ಮ ಸಾಮಾಜಿಕ ಭದ್ರತೆ ಸಂಖ್ಯೆ? ನಿಮ್ಮ ಬ್ಯಾಂಕ್ ಖಾತೆ ಮಾಹಿತಿ? ಖಾಸಗಿ ದಾಖಲೆಗಳು, ಅಥವಾ ಛಾಯಾಚಿತ್ರಗಳು? ನಿಮ್ಮ ಕ್ರಿಪ್ಟೋ ಬೀಜದ ನುಡಿಗಟ್ಟು? ನೀವು ಕಂಪನಿಯನ್ನು ನಿರ್ವಹಿಸಿದರೆ ಅಥವಾ ಡೇಟಾದ ಸುರಕ್ಷತೆಗೆ ಜವಾಬ್ದಾರರಾಗಿದ್ದರೆ, ಅದೇ ರೀತಿಯ ಮಾಹಿತಿಯು ರಾಜಿಯಾಗುವುದರ ಬಗ್ಗೆ ನೀವು ಚಿಂತಿಸಬಹುದು, ಆದರೆ abroader ಪ್ರಮಾಣದ. ನಿಮ್ಮ ಗ್ರಾಹಕರು ಅವರ ಡೇಟಾದ ರಕ್ಷಣೆಯನ್ನು ನಿಮಗೆ ವಹಿಸಿಕೊಟ್ಟಿದ್ದಾರೆ.

ಗ್ರಾಹಕರಂತೆ, ನಾವು ನಮ್ಮ ಡೇಟಾದ ಸುರಕ್ಷತೆಯನ್ನು ಲಘುವಾಗಿ ತೆಗೆದುಕೊಳ್ಳುತ್ತೇವೆ. ಈ ದಿನಗಳಲ್ಲಿ ಹೆಚ್ಚು ಹೆಚ್ಚಾಗಿ ಡೇಟಾವನ್ನು ಕ್ಲೌಡ್ನಲ್ಲಿ ಸಂಗ್ರಹಿಸಲಾಗುತ್ತದೆ. ಹಲವಾರು ಮಾರಾಟಗಾರರು ತಮ್ಮ ಸ್ಥಳೀಯ ಕಂಪ್ಯೂಟರ್ಗಳಿಂದ ಕ್ಲೌಡ್ಗೆ ಡೇಟಾವನ್ನು ಬ್ಯಾಕಪ್ ಮಾಡಲು ಗ್ರಾಹಕರಿಗೆ ಅನುಮತಿಸುವ ಸೇವೆಗಳನ್ನು ಒದಗಿಸುತ್ತಾರೆ. ಇದನ್ನು ಆಕಾಶದಲ್ಲಿ ವರ್ಚುವಲ್ ಹಾರ್ಡ್ ಡ್ರೈವ್ ಎಂದು ಯೋಚಿಸಿ. ನಿಮ್ಮ ಡೇಟಾವನ್ನು ರಕ್ಷಿಸಲು ಇದು ಸುರಕ್ಷಿತ ಮತ್ತು ಅನುಕೂಲಕರ ಮಾರ್ಗವೆಂದು ಪ್ರಚಾರ ಮಾಡಲಾಗಿದೆ. ಅನುಕೂಲಕರ, ಹೌದು. ನೀವು ಆಕಸ್ಮಿಕವಾಗಿ ಅಳಿಸಿದ ಫೈಲ್ ಅನ್ನು ನೀವು ಮರುಪಡೆಯಬಹುದು. ಡೇಟಾ ದೋಷಪೂರಿತವಾದ ಸಂಪೂರ್ಣ ಹಾರ್ಡ್ ಡ್ರೈವ್ ಅನ್ನು ನೀವು ಮರುಸ್ಥಾಪಿಸಬಹುದು.

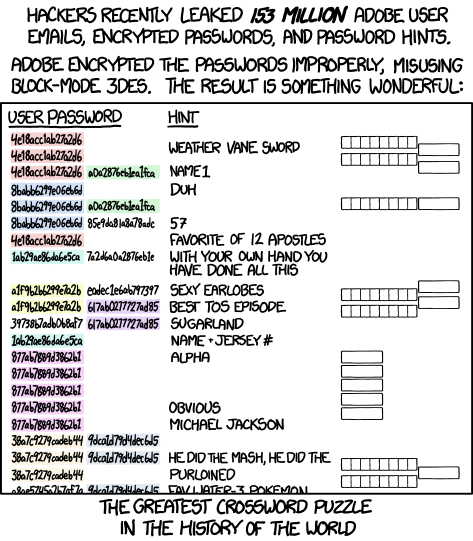

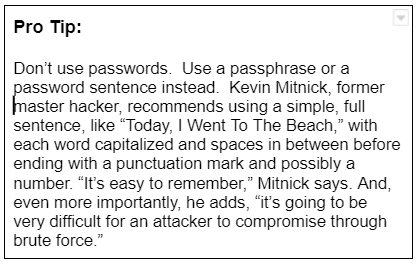

ಆದರೆ ಇದು ಸುರಕ್ಷಿತವೇ? ನಿಮಗೆ ಲಾಕ್ ಮತ್ತು ಕೀ ಒದಗಿಸಲಾಗಿದೆ. ಕೀಲಿಯು ಸಾಮಾನ್ಯವಾಗಿ ಬಳಕೆದಾರಹೆಸರು ಮತ್ತು ಪಾಸ್ವರ್ಡ್ ಆಗಿದೆ. ಇದು ಎನ್ಕ್ರಿಪ್ಟ್ ಆಗಿದೆ ಮತ್ತು ನಿಮಗೆ ಮಾತ್ರ ತಿಳಿದಿದೆ. ಅದಕ್ಕಾಗಿಯೇ ಭದ್ರತಾ ತಜ್ಞರು ನಿಮ್ಮ ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ಸುರಕ್ಷಿತವಾಗಿರಿಸಲು ಶಿಫಾರಸು ಮಾಡುತ್ತಾರೆ. ಯಾರಾದರೂ ನಿಮ್ಮ ಪಾಸ್ವರ್ಡ್ಗೆ ಪ್ರವೇಶವನ್ನು ಪಡೆದರೆ, ಅವರು ನಿಮ್ಮ ವರ್ಚುವಲ್ ಮನೆಗೆ ವರ್ಚುವಲ್ ಕೀಯನ್ನು ಹೊಂದಿರುತ್ತಾರೆ.

ಇದೆಲ್ಲ ನಿನಗೆ ಗೊತ್ತು. ಬ್ಯಾಕಪ್ ಕ್ಲೌಡ್ ಸೇವೆಗೆ ನಿಮ್ಮ ಪಾಸ್ವರ್ಡ್ 16 ಅಕ್ಷರಗಳು ಉದ್ದವಾಗಿದೆ, ದೊಡ್ಡಕ್ಷರ ಮತ್ತು ಸಣ್ಣ ಅಕ್ಷರಗಳು, ಸಂಖ್ಯೆಗಳು ಮತ್ತು ಒಂದೆರಡು ವಿಶೇಷ ಅಕ್ಷರಗಳನ್ನು ಒಳಗೊಂಡಿದೆ. ಪ್ರತಿ ಆರು ತಿಂಗಳಿಗೊಮ್ಮೆ ನೀವು ಅದನ್ನು ಬದಲಾಯಿಸುತ್ತೀರಿ ಏಕೆಂದರೆ ಅದು ಹ್ಯಾಕರ್ಗೆ ಕಷ್ಟವಾಗುತ್ತದೆ ಎಂದು ನಿಮಗೆ ತಿಳಿದಿದೆ. ಇದು ನಿಮ್ಮ ಇತರ ಪಾಸ್ವರ್ಡ್ಗಳಿಗಿಂತ ಭಿನ್ನವಾಗಿದೆ – ನೀವು ಒಂದೇ ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ಬಹು ಸೈಟ್ಗಳಿಗೆ ಬಳಸುವುದಿಲ್ಲ. ಏನು ತಪ್ಪಾಗಬಹುದು?

ಕೆಲವು ಕಂಪನಿಗಳು ಅವರು "ವೈಯಕ್ತಿಕ ಮೇಘ" ಎಂದು ಬ್ರಾಂಡ್ ಮಾಡಿರುವುದನ್ನು ನೀಡುತ್ತವೆ. ಪಾಶ್ಚಾತ್ಯ Digital ಕ್ಲೌಡ್ನಲ್ಲಿ ನಿಮ್ಮ ವೈಯಕ್ತಿಕ ಜಾಗಕ್ಕೆ ನಿಮ್ಮ ಡೇಟಾವನ್ನು ಬ್ಯಾಕಪ್ ಮಾಡಲು ಸುಲಭವಾದ ಮಾರ್ಗವನ್ನು ಒದಗಿಸುವ ಕಂಪನಿಗಳಲ್ಲಿ ಒಂದಾಗಿದೆ. ಇದು ಇಂಟರ್ನೆಟ್ನಲ್ಲಿ ಲಭ್ಯವಿರುವ ನೆಟ್ವರ್ಕ್ ಸಂಗ್ರಹಣೆಯಾಗಿದೆ. ಇದು ನಿಮ್ಮ ವೈ-ಫೈ ರೂಟರ್ಗೆ ಪ್ಲಗ್ ಮಾಡುತ್ತದೆ ಆದ್ದರಿಂದ ನಿಮ್ಮ ನೆಟ್ವರ್ಕ್ನಲ್ಲಿ ಎಲ್ಲಿಂದಲಾದರೂ ನೀವು ಅದನ್ನು ಪ್ರವೇಶಿಸಬಹುದು. ಅನುಕೂಲಕರವಾಗಿ, ಇದು ಇಂಟರ್ನೆಟ್ಗೆ ಸಂಪರ್ಕಗೊಂಡಿರುವ ಕಾರಣ, ನೀವು ಇಂಟರ್ನೆಟ್ನಲ್ಲಿ ಎಲ್ಲಿಂದಲಾದರೂ ನಿಮ್ಮ ವೈಯಕ್ತಿಕ ಡೇಟಾವನ್ನು ಪ್ರವೇಶಿಸಬಹುದು. ಅನುಕೂಲದೊಂದಿಗೆ ಅಪಾಯವೂ ಬರುತ್ತದೆ.

ಒಂದು ರಾಜಿ ಸ್ಥಾನ

ಈ ವರ್ಷದ ಆರಂಭದಲ್ಲಿ, ಹ್ಯಾಕರ್ಗಳು ಪಾಶ್ಚಿಮಾತ್ಯಕ್ಕೆ ನುಗ್ಗಿದ್ದರು Digitalನ ವ್ಯವಸ್ಥೆಗಳು ಮತ್ತು ಸುಮಾರು 10 Tb ಡೇಟಾವನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಲು ಸಾಧ್ಯವಾಯಿತು. ಬ್ಲ್ಯಾಕ್ ಮೇಲ್ ಮಾಡುವವರು ನಂತರ ಸುಲಿಗೆಗಾಗಿ ಡೇಟಾವನ್ನು ಹಿಡಿದಿಟ್ಟುಕೊಂಡರು ಮತ್ತು ಡೇಟಾದ ಸುರಕ್ಷಿತ ವಾಪಸಾತಿಗಾಗಿ US $10,000,000 ಉತ್ತರದ ಒಪ್ಪಂದವನ್ನು ಮಾತುಕತೆ ನಡೆಸಲು ಪ್ರಯತ್ನಿಸಿದರು. ಡೇಟಾ ಎಣ್ಣೆ ಇದ್ದಂತೆ. ಅಥವಾ ಬಹುಶಃ ಚಿನ್ನವು ಉತ್ತಮ ಸಾದೃಶ್ಯವಾಗಿದೆ. ಹ್ಯಾಕರ್ಗಳಲ್ಲಿ ಒಬ್ಬರು ಅನಾಮಧೇಯತೆಯ ಸ್ಥಿತಿಯ ಕುರಿತು ಮಾತನಾಡಿದರು. ಹಾ! ಟೆಕ್ಕ್ರಂಚ್ ಅವರು ಈ ವ್ಯಾಪಾರ ಒಪ್ಪಂದದ ಪ್ರಕ್ರಿಯೆಯಲ್ಲಿದ್ದಾಗ ಅವರನ್ನು ಸಂದರ್ಶಿಸಿದರು. ಆಸಕ್ತಿದಾಯಕ ಸಂಗತಿಯೆಂದರೆ, ರಾಜಿ ಮಾಡಿಕೊಂಡ ಡೇಟಾವು ಪಾಶ್ಚಿಮಾತ್ಯವನ್ನು ಒಳಗೊಂಡಿದೆ Digitalನ ಕೋಡ್-ಸಹಿ ಪ್ರಮಾಣಪತ್ರ. ಇದು ರೆಟಿನಾ ಸ್ಕ್ಯಾನ್ನ ತಾಂತ್ರಿಕ ಸಮಾನವಾಗಿದೆ. ಪ್ರಮಾಣಪತ್ರವು ಮಾಲೀಕರು ಅಥವಾ ಧಾರಕರನ್ನು ಧನಾತ್ಮಕವಾಗಿ ಗುರುತಿಸಲು ಉದ್ದೇಶಿಸಲಾಗಿದೆ. ಈ ವರ್ಚುವಲ್ ರೆಟಿನಾ ಸ್ಕ್ಯಾನ್ನೊಂದಿಗೆ, "ಸುರಕ್ಷಿತ" ಡೇಟಾಗೆ ಪ್ರವೇಶಕ್ಕಾಗಿ ಯಾವುದೇ ಪಾಸ್ವರ್ಡ್ ಅಗತ್ಯವಿಲ್ಲ. ಬೇರೆ ರೀತಿಯಲ್ಲಿ ಹೇಳುವುದಾದರೆ, ಈ ಪ್ರಮಾಣಪತ್ರದೊಂದಿಗೆ ಈ ಕಪ್ಪು ಟೋಪಿ ಉದ್ಯಮಿ ಮುಂಭಾಗದ ಬಾಗಿಲಿನಲ್ಲೇ ನಡೆಯಬಹುದು digital ಅರಮನೆ.

ಪಶ್ಚಿಮ Digital ಅವರು ಇನ್ನೂ WD ಯ ನೆಟ್ವರ್ಕ್ನಲ್ಲಿದ್ದಾರೆ ಎಂಬ ಹ್ಯಾಕರ್ನ ಹೇಳಿಕೆಗಳಿಗೆ ಪ್ರತಿಕ್ರಿಯೆಯಾಗಿ ಪ್ರತಿಕ್ರಿಯಿಸಲು ನಿರಾಕರಿಸಿದರು. ಹೆಸರಿಸದ ಹ್ಯಾಕರ್ ನಿರಾಶೆ ವ್ಯಕ್ತಪಡಿಸಿದ್ದಾರೆ ಎಂದು ಪಾಶ್ಚಾತ್ಯ ಪ್ರತಿನಿಧಿಗಳು Digital ಅವನ ಕರೆಗಳನ್ನು ಹಿಂತಿರುಗಿಸುವುದಿಲ್ಲ. ಅಧಿಕೃತವಾಗಿ, ಎ ಪತ್ರಿಕಾ ಪ್ರಕಟಣೆ, ಪಾಶ್ಚಾತ್ಯ Digital "ಇಲ್ಲಿಯವರೆಗಿನ ತನಿಖೆಯ ಆಧಾರದ ಮೇಲೆ, ಅನಧಿಕೃತ ಪಕ್ಷವು ತನ್ನ ಸಿಸ್ಟಮ್ಗಳಿಂದ ಕೆಲವು ಡೇಟಾವನ್ನು ಪಡೆದುಕೊಂಡಿದೆ ಎಂದು ಕಂಪನಿಯು ನಂಬುತ್ತದೆ ಮತ್ತು ಆ ಡೇಟಾದ ಸ್ವರೂಪ ಮತ್ತು ವ್ಯಾಪ್ತಿಯನ್ನು ಅರ್ಥಮಾಡಿಕೊಳ್ಳಲು ಕೆಲಸ ಮಾಡುತ್ತಿದೆ" ಎಂದು ಘೋಷಿಸಿತು. ಆದ್ದರಿಂದ, ಪಾಶ್ಚಾತ್ಯ Digital ಅಮ್ಮ, ಆದರೆ ಹ್ಯಾಕರ್ ಬೊಬ್ಬೆ ಹೊಡೆಯುತ್ತಿದ್ದಾನೆ. ಅವರು ಅದನ್ನು ಹೇಗೆ ಮಾಡಿದರು ಎಂಬುದರ ಕುರಿತು, ಹ್ಯಾಕರ್ ಅವರು ತಿಳಿದಿರುವ ದುರ್ಬಲತೆಗಳನ್ನು ಹೇಗೆ ಬಳಸಿಕೊಳ್ಳುತ್ತಾರೆ ಮತ್ತು ಜಾಗತಿಕ ನಿರ್ವಾಹಕರಾಗಿ ಕ್ಲೌಡ್ನಲ್ಲಿ ಡೇಟಾಗೆ ಪ್ರವೇಶವನ್ನು ಪಡೆಯಲು ಸಾಧ್ಯವಾಯಿತು ಎಂಬುದನ್ನು ವಿವರಿಸುತ್ತಾರೆ.

ಜಾಗತಿಕ ನಿರ್ವಾಹಕರು, ಪಾತ್ರದ ಸ್ವಭಾವದಿಂದ, ಎಲ್ಲದಕ್ಕೂ ಪ್ರವೇಶವನ್ನು ಹೊಂದಿರುತ್ತಾರೆ. ಅವನಿಗೆ ನಿಮ್ಮ ಪಾಸ್ವರ್ಡ್ ಅಗತ್ಯವಿಲ್ಲ. ಅವನ ಬಳಿ ಮಾಸ್ಟರ್ ಕೀ ಇದೆ.

ಪಶ್ಚಿಮ Digital ಅಲೋನ್ ಅಲ್ಲ

A ಸಮೀಕ್ಷೆ ಕಳೆದ ವರ್ಷ ಸಮೀಕ್ಷೆ ನಡೆಸಿದ 83% ಕಂಪನಿಗಳು ಹೊಂದಿದ್ದವು ಒಂದಕ್ಕಿಂತ ಹೆಚ್ಚು ಡೇಟಾ ಉಲ್ಲಂಘನೆ, ಅದರಲ್ಲಿ 45% ಕ್ಲೌಡ್ ಆಧಾರಿತವಾಗಿದೆ. ದಿ ಸರಾಸರಿ ಯುನೈಟೆಡ್ ಸ್ಟೇಟ್ಸ್ನಲ್ಲಿ ಡೇಟಾ ಉಲ್ಲಂಘನೆಯ ವೆಚ್ಚ US $9.44 ಮಿಲಿಯನ್ ಆಗಿತ್ತು. ವೆಚ್ಚವನ್ನು ನಾಲ್ಕು ವೆಚ್ಚದ ವರ್ಗಗಳಾಗಿ ವಿಂಗಡಿಸಲಾಗಿದೆ - ಕಳೆದುಹೋದ ವ್ಯಾಪಾರ, ಪತ್ತೆ ಮತ್ತು ಹೆಚ್ಚಳ, ಅಧಿಸೂಚನೆ ಮತ್ತು ನಂತರದ ಉಲ್ಲಂಘನೆ ಪ್ರತಿಕ್ರಿಯೆ. (ಡೇಟಾ ರಾನ್ಸಮ್ ಯಾವ ವರ್ಗದಲ್ಲಿದೆ ಎಂದು ನನಗೆ ಖಚಿತವಿಲ್ಲ. ಪ್ರತಿಕ್ರಿಯಿಸಿದವರಲ್ಲಿ ಯಾರಾದರೂ ರಾನ್ಸಮ್ ಬೇಡಿಕೆಗಳನ್ನು ಪಾವತಿಸಿದ್ದಾರೆಯೇ ಎಂಬುದು ಸ್ಪಷ್ಟವಾಗಿಲ್ಲ.) ಡೇಟಾ ಉಲ್ಲಂಘನೆಯನ್ನು ಗುರುತಿಸಲು ಮತ್ತು ಪ್ರತಿಕ್ರಿಯಿಸಲು ಸಂಸ್ಥೆಯು ತೆಗೆದುಕೊಳ್ಳುವ ಸರಾಸರಿ ಸಮಯ ಸುಮಾರು 9 ತಿಂಗಳುಗಳು. ಪಾಶ್ಚಾತ್ಯರ ನಂತರ ಹಲವಾರು ತಿಂಗಳುಗಳ ನಂತರ ಇದು ಆಶ್ಚರ್ಯವೇನಿಲ್ಲ Digital ಮೊದಲು ಡೇಟಾ ಉಲ್ಲಂಘನೆಯನ್ನು ಒಪ್ಪಿಕೊಂಡರು, ಅವರು ಇನ್ನೂ ತನಿಖೆ ನಡೆಸುತ್ತಿದ್ದಾರೆ.

ಎಷ್ಟು ಕಂಪನಿಗಳು ಡೇಟಾ ಉಲ್ಲಂಘನೆಯನ್ನು ಹೊಂದಿವೆ ಎಂದು ನಿಖರವಾಗಿ ಹೇಳುವುದು ಕಷ್ಟ. ransomware ನಿಂದ ದಾಳಿಗೊಳಗಾದ ಒಂದು ದೊಡ್ಡ ಖಾಸಗಿ ಕಂಪನಿ ನನಗೆ ತಿಳಿದಿದೆ. ಮಾಲೀಕರು ಮಾತುಕತೆಗೆ ನಿರಾಕರಿಸಿದರು ಮತ್ತು ಪಾವತಿಸಲಿಲ್ಲ. ಇದರರ್ಥ, ಬದಲಿಗೆ, ಕಳೆದುಹೋದ ಇಮೇಲ್ಗಳು ಮತ್ತು ಡೇಟಾ ಫೈಲ್ಗಳು. ಅವರು ಸೋಂಕಿಗೆ ಒಳಗಾಗದ ಬ್ಯಾಕ್ಅಪ್ಗಳಿಂದ ಎಲ್ಲವನ್ನೂ ಮರುನಿರ್ಮಾಣ ಮಾಡಲು ಮತ್ತು ಸಾಫ್ಟ್ವೇರ್ ಅನ್ನು ಮರುಸ್ಥಾಪಿಸಲು ಆಯ್ಕೆ ಮಾಡಿದರು. ಗಮನಾರ್ಹವಾದ ಡೌನ್-ಟೈಮ್ ಮತ್ತು ಕಳೆದುಹೋದ ಉತ್ಪಾದಕತೆ ಇತ್ತು. ಈ ಘಟನೆ ಎಂದಿಗೂ ಮಾಧ್ಯಮಗಳಲ್ಲಿ ಇರಲಿಲ್ಲ. ಏಕೆಂದರೆ ಆ ಕಂಪನಿ ಅದೃಷ್ಟಶಾಲಿಯಾಗಿತ್ತು 66% ransomware ನಿಂದ ದಾಳಿಗೊಳಗಾದ ಸಣ್ಣ ಮತ್ತು ಮಧ್ಯಮ ಗಾತ್ರದ ಕಂಪನಿಗಳು 6 ತಿಂಗಳೊಳಗೆ ವ್ಯವಹಾರದಿಂದ ಹೊರಗುಳಿಯುತ್ತವೆ.

- 30,000 ವೆಬ್ಸೈಟ್ಗಳು ಹ್ಯಾಕ್ ಮಾಡಲಾಗಿದೆ ದೈನಂದಿನ

- 4 ಮಿಲಿಯನ್ ಕಡತಗಳಿವೆ ಕದ್ದ ಪ್ರತಿ ದಿನ

- 22 ಬಿಲಿಯನ್ ದಾಖಲೆಗಳು ವಂಚಿಸಿದ್ದಾರೆ 2021 ರಲ್ಲಿ

ನೀವು ಎಂದಾದರೂ ಕ್ಯಾಪಿಟಲ್ ಒನ್, ಮ್ಯಾರಿಯೊಟ್, ಇಕ್ವಿಫ್ಯಾಕ್ಸ್, ಟಾರ್ಗೆಟ್ ಅಥವಾ ಉಬರ್ನ ಸೇವೆಗಳೊಂದಿಗೆ ವ್ಯಾಪಾರ ಮಾಡಿದ್ದರೆ ಅಥವಾ ಬಳಸಿದ್ದರೆ, ನಿಮ್ಮ ಪಾಸ್ವರ್ಡ್ಗೆ ಧಕ್ಕೆಯಾಗುವ ಸಾಧ್ಯತೆಯಿದೆ. ಈ ಪ್ರತಿಯೊಂದು ಪ್ರಮುಖ ಕಂಪನಿಗಳು ಗಮನಾರ್ಹವಾದ ಡೇಟಾ ಉಲ್ಲಂಘನೆಯನ್ನು ಅನುಭವಿಸಿದವು.

- ಕ್ಯಾಪಿಟಲ್ ಒನ್: ಕಂಪನಿಯ ಕ್ಲೌಡ್ ಮೂಲಸೌಕರ್ಯದಲ್ಲಿನ ದುರ್ಬಲತೆಯನ್ನು ಬಳಸಿಕೊಳ್ಳುವ ಮೂಲಕ ಹ್ಯಾಕರ್ 100 ಮಿಲಿಯನ್ ಗ್ರಾಹಕರು ಮತ್ತು ಅರ್ಜಿದಾರರಿಗೆ ಪ್ರವೇಶವನ್ನು ಪಡೆದರು.

- ಮ್ಯಾರಿಯೊಟ್: ಡೇಟಾ ಉಲ್ಲಂಘನೆಯು 500 ಮಿಲಿಯನ್ ಗ್ರಾಹಕರ ಮಾಹಿತಿಯನ್ನು ಬಹಿರಂಗಪಡಿಸಿದೆ (ಈ ಉಲ್ಲಂಘನೆಯು 4 ವರ್ಷಗಳವರೆಗೆ ಪತ್ತೆಯಾಗಿಲ್ಲ).

- ಈಕ್ವಿಫ್ಯಾಕ್ಸ್: ಕ್ಲೌಡ್ನಲ್ಲಿ 147 ಮಿಲಿಯನ್ ಗ್ರಾಹಕರ ವೈಯಕ್ತಿಕ ಮಾಹಿತಿಯನ್ನು ಬಹಿರಂಗಪಡಿಸಲಾಗಿದೆ.

- ಗುರಿ: ಸೈಬರ್ ಅಪರಾಧಿಗಳು 40 ಮಿಲಿಯನ್ ಕ್ರೆಡಿಟ್ ಕಾರ್ಡ್ ಸಂಖ್ಯೆಗಳನ್ನು ಪ್ರವೇಶಿಸಿದ್ದಾರೆ.

- ಉಬರ್: ಹ್ಯಾಕರ್ಗಳು ಡೆವಲಪರ್ನ ಲ್ಯಾಪ್ಟಾಪ್ಗೆ ರಾಜಿ ಮಾಡಿಕೊಂಡರು ಮತ್ತು 57 ಮಿಲಿಯನ್ ಬಳಕೆದಾರರು ಮತ್ತು 600,000 ಡ್ರೈವರ್ಗಳಿಗೆ ಪ್ರವೇಶವನ್ನು ಪಡೆದರು.

- LastPass[1]: ಈ ಪಾಸ್ವರ್ಡ್ ನಿರ್ವಾಹಕ ಕಂಪನಿಗಾಗಿ ಕ್ಲೌಡ್ ಸ್ಟೋರೇಜ್ ಉಲ್ಲಂಘನೆಯಲ್ಲಿ ಹ್ಯಾಕರ್ಗಳು 33 ಮಿಲಿಯನ್ ಗ್ರಾಹಕರ ವಾಲ್ಟ್ ಡೇಟಾವನ್ನು ಕದ್ದಿದ್ದಾರೆ. ಆಕ್ರಮಣಕಾರರು ಅದರ ಡೆವಲಪರ್ ಪರಿಸರದಿಂದ ಕದ್ದ “ಕ್ಲೌಡ್ ಸ್ಟೋರೇಜ್ ಆಕ್ಸೆಸ್ ಕೀ ಮತ್ತು ಡ್ಯುಯಲ್ ಸ್ಟೋರೇಜ್ ಕಂಟೈನರ್ ಡಿಕ್ರಿಪ್ಶನ್ ಕೀಗಳನ್ನು” ಬಳಸಿಕೊಂಡು Lastpass ಕ್ಲೌಡ್ ಸ್ಟೋರೇಜ್ಗೆ ಪ್ರವೇಶವನ್ನು ಪಡೆದರು.

ಈ ವೆಬ್ಸೈಟ್ನಲ್ಲಿ ನೀವು ಡೇಟಾ ಉಲ್ಲಂಘನೆಯಲ್ಲಿ ಬಹಿರಂಗಗೊಂಡಿದ್ದೀರಾ ಎಂದು ನೋಡಲು ನೀವು ಪರಿಶೀಲಿಸಬಹುದು: ನಾನು pwned? ನಿಮ್ಮ ಇಮೇಲ್ ವಿಳಾಸವನ್ನು ಟೈಪ್ ಮಾಡಿ ಮತ್ತು ಇಮೇಲ್ ವಿಳಾಸವು ಎಷ್ಟು ಡೇಟಾ ಉಲ್ಲಂಘನೆಯಾಗಿದೆ ಎಂದು ಅದು ನಿಮಗೆ ತೋರಿಸುತ್ತದೆ. ಉದಾಹರಣೆಗೆ, ನಾನು ನನ್ನ ವೈಯಕ್ತಿಕ ಇಮೇಲ್ ವಿಳಾಸಗಳಲ್ಲಿ ಒಂದನ್ನು ಟೈಪ್ ಮಾಡಿದ್ದೇನೆ ಮತ್ತು ಇದು Evite ಸೇರಿದಂತೆ 25 ವಿಭಿನ್ನ ಡೇಟಾ ಉಲ್ಲಂಘನೆಗಳ ಭಾಗವಾಗಿದೆ ಎಂದು ಕಂಡುಬಂದಿದೆ. , ಡ್ರಾಪ್ಬಾಕ್ಸ್, ಅಡೋಬ್, ಲಿಂಕ್ಡ್ಇನ್ ಮತ್ತು ಟ್ವಿಟರ್.

ಅನಗತ್ಯ ಸೂಟರ್ಗಳನ್ನು ತಡೆಯುವುದು

ಪಾಶ್ಚಿಮಾತ್ಯರಿಂದ ಸಾರ್ವಜನಿಕ ಅಂಗೀಕಾರ ಎಂದಿಗೂ ಇರಬಹುದು Digital ನಿಖರವಾಗಿ ಏನಾಯಿತು. ಘಟನೆಯು ಎರಡು ವಿಷಯಗಳನ್ನು ವಿವರಿಸುತ್ತದೆ: ಕ್ಲೌಡ್ನಲ್ಲಿರುವ ಡೇಟಾವು ಅದರ ಕೀಪರ್ಗಳಷ್ಟೇ ಸುರಕ್ಷಿತವಾಗಿದೆ ಮತ್ತು ಕೀಗಳ ಕೀಪರ್ಗಳು ವಿಶೇಷವಾಗಿ ಜಾಗರೂಕರಾಗಿರಬೇಕು. ಪೀಟರ್ ಪಾರ್ಕರ್ ತತ್ವವನ್ನು ಪ್ಯಾರಾಫ್ರೇಸ್ ಮಾಡಲು, ಮೂಲ ಪ್ರವೇಶದೊಂದಿಗೆ ಹೆಚ್ಚಿನ ಜವಾಬ್ದಾರಿ ಬರುತ್ತದೆ.

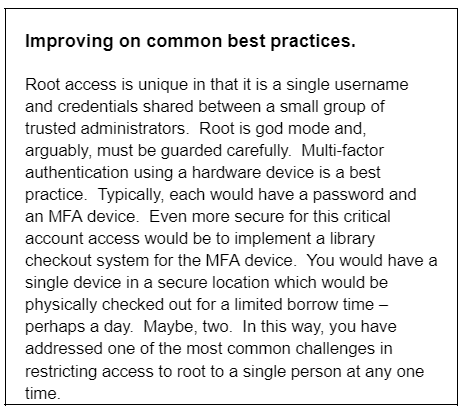

ಹೆಚ್ಚು ನಿಖರವಾಗಿ ಹೇಳಬೇಕೆಂದರೆ, ರೂಟ್ ಬಳಕೆದಾರ ಮತ್ತು ಜಾಗತಿಕ ನಿರ್ವಾಹಕರು ಒಂದೇ ಆಗಿರುವುದಿಲ್ಲ. ಎರಡಕ್ಕೂ ಹೆಚ್ಚಿನ ಅಧಿಕಾರವಿದೆ ಆದರೆ ಪ್ರತ್ಯೇಕ ಖಾತೆಗಳಾಗಿರಬೇಕು. ಮೂಲ ಬಳಕೆದಾರರು ಕಾರ್ಪೊರೇಟ್ ಕ್ಲೌಡ್ ಖಾತೆಯನ್ನು ಕಡಿಮೆ ಮಟ್ಟದಲ್ಲಿ ಹೊಂದಿದ್ದಾರೆ ಮತ್ತು ಪ್ರವೇಶವನ್ನು ಹೊಂದಿದ್ದಾರೆ. ಅಂತೆಯೇ, ಈ ಖಾತೆಯು ಎಲ್ಲಾ ಡೇಟಾ, VM ಗಳು, ಗ್ರಾಹಕರ ಮಾಹಿತಿಯನ್ನು ಅಳಿಸಬಹುದು - ಕ್ಲೌಡ್ನಲ್ಲಿ ವ್ಯಾಪಾರವು ಸುರಕ್ಷಿತವಾಗಿರುವ ಎಲ್ಲವನ್ನೂ. AWS ನಲ್ಲಿ, ಮಾತ್ರ ಇವೆ 10 ಕಾರ್ಯಗಳು, ನಿಮ್ಮ AWS ಖಾತೆಯನ್ನು ಹೊಂದಿಸುವುದು ಮತ್ತು ಮುಚ್ಚುವುದು ಸೇರಿದಂತೆ, ನಿಜವಾಗಿಯೂ ರೂಟ್ ಪ್ರವೇಶದ ಅಗತ್ಯವಿರುತ್ತದೆ.

ಆಡಳಿತಾತ್ಮಕ ಕಾರ್ಯಗಳನ್ನು ನಿರ್ವಹಿಸಲು ನಿರ್ವಾಹಕ ಖಾತೆಗಳನ್ನು ರಚಿಸಬೇಕು (ದುಹ್). ಏಕ ಮೂಲ ಖಾತೆಗಿಂತ ಭಿನ್ನವಾಗಿ ಸಾಮಾನ್ಯವಾಗಿ ವ್ಯಕ್ತಿ-ಆಧಾರಿತ ಬಹು ನಿರ್ವಾಹಕ ಖಾತೆಗಳಿವೆ. ನಿರ್ವಾಹಕ ಖಾತೆಗಳು ಒಬ್ಬ ವ್ಯಕ್ತಿಗೆ ಸಂಬಂಧಿಸಿರುವುದರಿಂದ, ಪರಿಸರದಲ್ಲಿ ಯಾವ ಬದಲಾವಣೆಗಳನ್ನು ಮಾಡಿದ್ದಾರೆ ಎಂಬುದನ್ನು ನೀವು ಸುಲಭವಾಗಿ ಮೇಲ್ವಿಚಾರಣೆ ಮಾಡಬಹುದು.

ಗರಿಷ್ಠ ಭದ್ರತೆಗಾಗಿ ಕನಿಷ್ಠ ಸವಲತ್ತು

ಡೇಟಾ ಉಲ್ಲಂಘನೆಯ ಸಮೀಕ್ಷೆಯು ಡೇಟಾ ಉಲ್ಲಂಘನೆಯ ತೀವ್ರತೆಯ ಮೇಲೆ 28 ಅಂಶಗಳ ಪ್ರಭಾವವನ್ನು ಅಧ್ಯಯನ ಮಾಡಿದೆ. AI ಭದ್ರತೆಯ ಬಳಕೆ, DevSecOps ವಿಧಾನ, ಉದ್ಯೋಗಿ ತರಬೇತಿ, ಗುರುತು ಮತ್ತು ಪ್ರವೇಶ ನಿರ್ವಹಣೆ, MFA, ಭದ್ರತಾ ವಿಶ್ಲೇಷಣೆಗಳೆಲ್ಲವೂ ಘಟನೆಯಲ್ಲಿ ಕಳೆದುಹೋದ ಸರಾಸರಿ ಡಾಲರ್ ಮೊತ್ತವನ್ನು ಕಡಿಮೆ ಮಾಡುವಲ್ಲಿ ಧನಾತ್ಮಕ ಪರಿಣಾಮ ಬೀರಿದೆ. ಆದರೆ, ಅನುಸರಣೆ ವೈಫಲ್ಯಗಳು, ಭದ್ರತಾ ವ್ಯವಸ್ಥೆಯ ಸಂಕೀರ್ಣತೆ, ಭದ್ರತಾ ಕೌಶಲ್ಯಗಳ ಕೊರತೆ ಮತ್ತು ಕ್ಲೌಡ್ ವಲಸೆಯು ಡೇಟಾ ಉಲ್ಲಂಘನೆಯ ಸರಾಸರಿ ವೆಚ್ಚದಲ್ಲಿ ಹೆಚ್ಚಿನ ನಿವ್ವಳ ಹೆಚ್ಚಳಕ್ಕೆ ಕಾರಣವಾದ ಅಂಶಗಳಾಗಿವೆ.

ನೀವು ಕ್ಲೌಡ್ಗೆ ವಲಸೆ ಹೋದಂತೆ, ನಿಮ್ಮ ಡೇಟಾವನ್ನು ರಕ್ಷಿಸುವಲ್ಲಿ ನೀವು ಎಂದಿಗಿಂತಲೂ ಹೆಚ್ಚು ಜಾಗರೂಕರಾಗಿರಬೇಕು. ನಿಮ್ಮ ಅಪಾಯವನ್ನು ಕಡಿಮೆ ಮಾಡಲು ಮತ್ತು ಸುರಕ್ಷಿತ ಪರಿಸರವನ್ನು ಚಲಾಯಿಸಲು ಕೆಲವು ಹೆಚ್ಚುವರಿ ಮಾರ್ಗಗಳು ಇಲ್ಲಿವೆ ಭದ್ರತಾ ದೃಷ್ಟಿಕೋನ:

1. ಮೂಲ ಅಂಶ ದೃಢೀಕರಣ: ರೂಟ್ ಮತ್ತು ಎಲ್ಲಾ ನಿರ್ವಾಹಕ ಖಾತೆಗಳಿಗಾಗಿ MFA ಜಾರಿಗೊಳಿಸಿ. ಇನ್ನೂ ಉತ್ತಮ, ಭೌತಿಕ ಯಂತ್ರಾಂಶ MFA ಸಾಧನವನ್ನು ಬಳಸಿ. ಸಂಭಾವ್ಯ ಹ್ಯಾಕರ್ಗೆ ಖಾತೆಯ ಹೆಸರು ಮತ್ತು ಪಾಸ್ವರ್ಡ್ ಮಾತ್ರವಲ್ಲ, ಸಿಂಕ್ರೊನೈಸ್ ಮಾಡಿದ ಕೋಡ್ ಅನ್ನು ಉತ್ಪಾದಿಸುವ ಭೌತಿಕ MFA ಕೂಡ ಅಗತ್ಯವಿರುತ್ತದೆ.

2. ಸಣ್ಣ ಸಂಖ್ಯೆಯಲ್ಲಿ ಶಕ್ತಿ: ರೂಟ್ಗೆ ಪ್ರವೇಶವನ್ನು ಹೊಂದಿರುವವರನ್ನು ಮಿತಿಗೊಳಿಸಿ. ಕೆಲವು ಭದ್ರತಾ ತಜ್ಞರು 3 ಬಳಕೆದಾರರಿಗಿಂತ ಹೆಚ್ಚಿಲ್ಲ ಎಂದು ಸಲಹೆ ನೀಡುತ್ತಾರೆ. ರೂಟ್ ಬಳಕೆದಾರ ಪ್ರವೇಶವನ್ನು ಶ್ರದ್ಧೆಯಿಂದ ನಿರ್ವಹಿಸಿ. ನೀವು ಬೇರೆಲ್ಲಿಯೂ ಗುರುತಿನ ನಿರ್ವಹಣೆ ಮತ್ತು ಆಫ್-ಬೋರ್ಡಿಂಗ್ ಅನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಿದರೆ, ಅದನ್ನು ಇಲ್ಲಿ ಮಾಡಿ. ಟ್ರಸ್ಟ್ನ ವಲಯದಲ್ಲಿರುವ ಒಬ್ಬರು ಸಂಸ್ಥೆಯನ್ನು ತೊರೆದರೆ, ರೂಟ್ ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ಬದಲಾಯಿಸಿ. MFA ಸಾಧನವನ್ನು ಮರುಪಡೆಯಿರಿ.

3. ಡೀಫಾಲ್ಟ್ ಖಾತೆ ಸವಲತ್ತುಗಳು: ಹೊಸ ಬಳಕೆದಾರ ಖಾತೆಗಳು ಅಥವಾ ಪಾತ್ರಗಳನ್ನು ಒದಗಿಸುವಾಗ, ಅವರಿಗೆ ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ ಕನಿಷ್ಠ ಸವಲತ್ತುಗಳನ್ನು ನೀಡಲಾಗಿದೆಯೇ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಿ. ಕನಿಷ್ಠ ಪ್ರವೇಶ ನೀತಿಯೊಂದಿಗೆ ಪ್ರಾರಂಭಿಸಿ ಮತ್ತು ಅಗತ್ಯವಿರುವಂತೆ ಹೆಚ್ಚುವರಿ ಅನುಮತಿಗಳನ್ನು ನೀಡಿ. ಕಾರ್ಯವನ್ನು ಸಾಧಿಸಲು ಕನಿಷ್ಠ ಭದ್ರತೆಯನ್ನು ಒದಗಿಸುವ ತತ್ವವು SOC2 ಭದ್ರತಾ ಅನುಸರಣೆ ಮಾನದಂಡಗಳನ್ನು ರವಾನಿಸುವ ಮಾದರಿಯಾಗಿದೆ. ಯಾವುದೇ ಬಳಕೆದಾರ ಅಥವಾ ಅಪ್ಲಿಕೇಶನ್ ಅಗತ್ಯವಿರುವ ಕಾರ್ಯವನ್ನು ನಿರ್ವಹಿಸಲು ಅಗತ್ಯವಿರುವ ಕನಿಷ್ಠ ಭದ್ರತೆಯನ್ನು ಹೊಂದಿರಬೇಕು ಎಂಬುದು ಪರಿಕಲ್ಪನೆಯಾಗಿದೆ. ರಾಜಿ ಮಾಡಿಕೊಳ್ಳುವ ಹೆಚ್ಚಿನ ಸವಲತ್ತು, ಹೆಚ್ಚಿನ ಅಪಾಯ. ವ್ಯತಿರಿಕ್ತವಾಗಿ, ಕಡಿಮೆ ಸವಲತ್ತು ಬಹಿರಂಗಗೊಳ್ಳುತ್ತದೆ, ಕಡಿಮೆ ಅಪಾಯ.

4. ಆಡಿಟಿಂಗ್ ಸವಲತ್ತುಗಳು: ನಿಮ್ಮ ಕ್ಲೌಡ್ ಪರಿಸರದಲ್ಲಿ ಬಳಕೆದಾರರು, ಪಾತ್ರಗಳು ಮತ್ತು ಖಾತೆಗಳಿಗೆ ನಿಯೋಜಿಸಲಾದ ಸವಲತ್ತುಗಳನ್ನು ನಿಯಮಿತವಾಗಿ ಆಡಿಟ್ ಮಾಡಿ ಮತ್ತು ಪರಿಶೀಲಿಸಿ. ವ್ಯಕ್ತಿಗಳು ತಮ್ಮ ಗೊತ್ತುಪಡಿಸಿದ ಕಾರ್ಯಗಳನ್ನು ನಿರ್ವಹಿಸಲು ಅಗತ್ಯವಾದ ಅನುಮತಿಯನ್ನು ಮಾತ್ರ ಹೊಂದಿರುತ್ತಾರೆ ಎಂದು ಇದು ಖಚಿತಪಡಿಸುತ್ತದೆ.

5. ಗುರುತಿನ ನಿರ್ವಹಣೆ ಮತ್ತು ಜಸ್ಟ್-ಇನ್-ಟೈಮ್ ಸವಲತ್ತುಗಳು: ಅನಧಿಕೃತ ಪ್ರವೇಶದ ಅಪಾಯವನ್ನು ಕಡಿಮೆ ಮಾಡಲು ಯಾವುದೇ ಮಿತಿಮೀರಿದ ಅಥವಾ ಬಳಕೆಯಾಗದ ಸವಲತ್ತುಗಳನ್ನು ಗುರುತಿಸಿ ಮತ್ತು ಹಿಂತೆಗೆದುಕೊಳ್ಳಿ. ಬಳಕೆದಾರರಿಗೆ ನಿರ್ದಿಷ್ಟ ಕಾರ್ಯ ಅಥವಾ ಸೀಮಿತ ಅವಧಿಗೆ ಅಗತ್ಯವಿರುವಾಗ ಮಾತ್ರ ಪ್ರವೇಶ ಹಕ್ಕುಗಳನ್ನು ಒದಗಿಸಿ. ಇದು ದಾಳಿಯ ಮೇಲ್ಮೈಯನ್ನು ಕಡಿಮೆ ಮಾಡುತ್ತದೆ ಮತ್ತು ಸಂಭಾವ್ಯ ಭದ್ರತಾ ಬೆದರಿಕೆಗಳಿಗೆ ಅವಕಾಶದ ವಿಂಡೋವನ್ನು ಕಡಿಮೆ ಮಾಡುತ್ತದೆ.

6. ಎಂಬೆಡೆಡ್ ರುಜುವಾತುಗಳು: ಸ್ಕ್ರಿಪ್ಟ್ಗಳು, ಉದ್ಯೋಗಗಳು ಅಥವಾ ಇತರ ಕೋಡ್ಗಳಲ್ಲಿ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡದ ದೃಢೀಕರಣದ (ಬಳಕೆದಾರಹೆಸರು, ಪಾಸ್ವರ್ಡ್, ಪ್ರವೇಶ ಕೀಗಳು) ಹಾರ್ಡ್-ಕೋಡಿಂಗ್ ಅನ್ನು ನಿಷೇಧಿಸಿ. ಬದಲಿಗೆ ಒಂದು ನೋಡಿ ರಹಸ್ಯ ವ್ಯವಸ್ಥಾಪಕ ನೀವು ಪ್ರೋಗ್ರಾಮ್ಯಾಟಿಕ್ ಆಗಿ ರುಜುವಾತುಗಳನ್ನು ಹಿಂಪಡೆಯಲು ಬಳಸಬಹುದು.

7. ಇನ್ಫ್ರಾಸ್ಟ್ರಕ್ಚರ್-ಆಸ್-ಕೋಡ್ (IaC) ಕಾನ್ಫಿಗರೇಶನ್: AWS CloudFormation ಅಥವಾ Terraform ನಂತಹ IaC ಪರಿಕರಗಳನ್ನು ಬಳಸಿಕೊಂಡು ನಿಮ್ಮ ಕ್ಲೌಡ್ ಮೂಲಸೌಕರ್ಯವನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡುವಾಗ ಭದ್ರತಾ ಉತ್ತಮ ಅಭ್ಯಾಸಗಳಿಗೆ ಬದ್ಧರಾಗಿರಿ. ಡೀಫಾಲ್ಟ್ ಆಗಿ ಸಾರ್ವಜನಿಕ ಪ್ರವೇಶವನ್ನು ನೀಡುವುದನ್ನು ತಪ್ಪಿಸಿ ಮತ್ತು ವಿಶ್ವಾಸಾರ್ಹ ನೆಟ್ವರ್ಕ್ಗಳು, ಬಳಕೆದಾರರು ಅಥವಾ IP ವಿಳಾಸಗಳಿಗೆ ಮಾತ್ರ ಸಂಪನ್ಮೂಲಗಳಿಗೆ ಪ್ರವೇಶವನ್ನು ನಿರ್ಬಂಧಿಸಿ. ಕನಿಷ್ಠ ಸವಲತ್ತುಗಳ ತತ್ವವನ್ನು ಜಾರಿಗೊಳಿಸಲು ಸೂಕ್ಷ್ಮವಾದ ಅನುಮತಿಗಳು ಮತ್ತು ಪ್ರವೇಶ ನಿಯಂತ್ರಣ ಕಾರ್ಯವಿಧಾನಗಳನ್ನು ಬಳಸಿಕೊಳ್ಳಿ.

8. ಕ್ರಿಯೆಗಳ ಲಾಗಿಂಗ್: ನಿಮ್ಮ ಕ್ಲೌಡ್ ಪರಿಸರದಲ್ಲಿ ಕ್ರಿಯೆಗಳು ಮತ್ತು ಈವೆಂಟ್ಗಳ ಸಮಗ್ರ ಲಾಗಿಂಗ್ ಮತ್ತು ಮೇಲ್ವಿಚಾರಣೆಯನ್ನು ಸಕ್ರಿಯಗೊಳಿಸಿ. ಯಾವುದೇ ಅಸಾಮಾನ್ಯ ಅಥವಾ ಸಂಭಾವ್ಯ ದುರುದ್ದೇಶಪೂರಿತ ಚಟುವಟಿಕೆಗಳಿಗಾಗಿ ಲಾಗ್ಗಳನ್ನು ಸೆರೆಹಿಡಿಯಿರಿ ಮತ್ತು ವಿಶ್ಲೇಷಿಸಿ. ಭದ್ರತಾ ಘಟನೆಗಳನ್ನು ತ್ವರಿತವಾಗಿ ಪತ್ತೆಹಚ್ಚಲು ಮತ್ತು ಪ್ರತಿಕ್ರಿಯಿಸಲು ದೃಢವಾದ ಲಾಗ್ ನಿರ್ವಹಣೆ ಮತ್ತು ಭದ್ರತಾ ಮಾಹಿತಿ ಮತ್ತು ಈವೆಂಟ್ ನಿರ್ವಹಣೆ (SIEM) ಪರಿಹಾರಗಳನ್ನು ಅಳವಡಿಸಿ.

9. ನಿಯಮಿತ ದುರ್ಬಲತೆಯ ಮೌಲ್ಯಮಾಪನಗಳು: ನಿಮ್ಮ ಕ್ಲೌಡ್ ಪರಿಸರದಲ್ಲಿ ಭದ್ರತಾ ದೌರ್ಬಲ್ಯಗಳನ್ನು ಗುರುತಿಸಲು ನಿಯಮಿತ ದುರ್ಬಲತೆಯ ಮೌಲ್ಯಮಾಪನಗಳನ್ನು ಮತ್ತು ನುಗ್ಗುವ ಪರೀಕ್ಷೆಯನ್ನು ಮಾಡಿ. ಗುರುತಿಸಲಾದ ಯಾವುದೇ ದೋಷಗಳನ್ನು ತ್ವರಿತವಾಗಿ ಸರಿಪಡಿಸಿ ಮತ್ತು ಸರಿಪಡಿಸಿ. ನಿಮ್ಮ ಕ್ಲೌಡ್ ಪೂರೈಕೆದಾರರಿಂದ ಬಿಡುಗಡೆಯಾದ ಭದ್ರತಾ ನವೀಕರಣಗಳು ಮತ್ತು ಪ್ಯಾಚ್ಗಳನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಿ ಮತ್ತು ತಿಳಿದಿರುವ ಬೆದರಿಕೆಗಳಿಂದ ರಕ್ಷಿಸಲು ಅವುಗಳನ್ನು ತ್ವರಿತವಾಗಿ ಅನ್ವಯಿಸಲಾಗಿದೆಯೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಿ.

10. ಶಿಕ್ಷಣ ಮತ್ತು ತರಬೇತಿ: ಭದ್ರತಾ ಜಾಗೃತಿಯ ಸಂಸ್ಕೃತಿಯನ್ನು ಉತ್ತೇಜಿಸಿ ಮತ್ತು ಕನಿಷ್ಠ ಸವಲತ್ತು ತತ್ವದ ಪ್ರಾಮುಖ್ಯತೆಯ ಬಗ್ಗೆ ಉದ್ಯೋಗಿಗಳಿಗೆ ನಿಯಮಿತ ತರಬೇತಿಯನ್ನು ನೀಡಿ. ಕ್ಲೌಡ್ ಪರಿಸರದಲ್ಲಿ ಸಂಪನ್ಮೂಲಗಳನ್ನು ಪ್ರವೇಶಿಸುವಾಗ ಮತ್ತು ನಿರ್ವಹಿಸುವಾಗ ಅನುಸರಿಸಬೇಕಾದ ಮಿತಿಮೀರಿದ ಸವಲತ್ತುಗಳು ಮತ್ತು ಉತ್ತಮ ಅಭ್ಯಾಸಗಳೊಂದಿಗೆ ಸಂಬಂಧಿಸಿದ ಸಂಭಾವ್ಯ ಅಪಾಯಗಳ ಬಗ್ಗೆ ಅವರಿಗೆ ಶಿಕ್ಷಣ ನೀಡಿ.

11. ಪ್ಯಾಚ್ಗಳು ಮತ್ತು ನವೀಕರಣಗಳು: ಎಲ್ಲಾ ಸರ್ವರ್ ಸಾಫ್ಟ್ವೇರ್ ಅನ್ನು ನಿಯಮಿತವಾಗಿ ನವೀಕರಿಸುವ ಮೂಲಕ ದೋಷಗಳನ್ನು ಕಡಿಮೆ ಮಾಡಿ. ತಿಳಿದಿರುವ ದುರ್ಬಲತೆಗಳಿಂದ ರಕ್ಷಿಸಲು ನಿಮ್ಮ ಕ್ಲೌಡ್ ಮೂಲಸೌಕರ್ಯ ಮತ್ತು ಸಂಬಂಧಿತ ಅಪ್ಲಿಕೇಶನ್ಗಳನ್ನು ನವೀಕೃತವಾಗಿರಿಸಿ. ಕ್ಲೌಡ್ ಪೂರೈಕೆದಾರರು ಸಾಮಾನ್ಯವಾಗಿ ಭದ್ರತಾ ಪ್ಯಾಚ್ಗಳು ಮತ್ತು ನವೀಕರಣಗಳನ್ನು ಬಿಡುಗಡೆ ಮಾಡುತ್ತಾರೆ, ಆದ್ದರಿಂದ ಅವರ ಶಿಫಾರಸುಗಳೊಂದಿಗೆ ಪ್ರಸ್ತುತವಾಗಿ ಉಳಿಯುವುದು ನಿರ್ಣಾಯಕವಾಗಿದೆ.

ಟ್ರಸ್ಟ್

ಇದು ನಂಬಿಕೆಗೆ ಬರುತ್ತದೆ - ನಿಮ್ಮ ಸಂಸ್ಥೆಯಲ್ಲಿರುವವರಿಗೆ ಮಾತ್ರ ಅವರ ಕೆಲಸವನ್ನು ಪೂರ್ಣಗೊಳಿಸಲು ಅವರು ಮಾಡಬೇಕಾದ ಕಾರ್ಯಗಳನ್ನು ಸಾಧಿಸಲು ಟ್ರಸ್ಟ್ ಅನ್ನು ಒದಗಿಸುತ್ತದೆ. ಭದ್ರತಾ ತಜ್ಞರು ಶಿಫಾರಸು ಮಾಡುತ್ತಾರೆ Ero ೀರೋ ಟ್ರಸ್ಟ್. ಝೀರೋ ಟ್ರಸ್ಟ್ ಭದ್ರತಾ ಮಾದರಿಯು ಮೂರು ಪ್ರಮುಖ ತತ್ವಗಳನ್ನು ಆಧರಿಸಿದೆ:

- ಸ್ಪಷ್ಟವಾಗಿ ಪರಿಶೀಲಿಸಿ - ಬಳಕೆದಾರರ ಗುರುತು ಮತ್ತು ಪ್ರವೇಶವನ್ನು ಮೌಲ್ಯೀಕರಿಸಲು ಲಭ್ಯವಿರುವ ಎಲ್ಲಾ ಡೇಟಾ ಪಾಯಿಂಟ್ಗಳನ್ನು ಬಳಸಿ.

- ಕನಿಷ್ಠ-ಸವಲತ್ತು ಪ್ರವೇಶವನ್ನು ಬಳಸಿ - ಸಮಯಕ್ಕೆ ಮತ್ತು ಸಾಕಷ್ಟು ಭದ್ರತೆ.

- ಉಲ್ಲಂಘನೆಯನ್ನು ಊಹಿಸಿ - ಎಲ್ಲವನ್ನೂ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿ, ಪೂರ್ವಭಾವಿ ವಿಶ್ಲೇಷಣೆಗಳನ್ನು ಬಳಸಿಕೊಳ್ಳಿ ಮತ್ತು ಸ್ಥಳದಲ್ಲಿ ತುರ್ತು ಪ್ರತಿಕ್ರಿಯೆಯನ್ನು ಹೊಂದಿರಿ.

ಕ್ಲೌಡ್ ಮತ್ತು ಕ್ಲೌಡ್ ಸೇವೆಗಳ ಗ್ರಾಹಕರಾಗಿ, ಇದು ನಂಬಿಕೆಗೆ ಬರುತ್ತದೆ. "ನನ್ನ ಅಮೂಲ್ಯ ಡೇಟಾವನ್ನು ಕ್ಲೌಡ್ನಲ್ಲಿ ಸಂಗ್ರಹಿಸಲು ನನ್ನ ಮಾರಾಟಗಾರರನ್ನು ನಾನು ನಂಬುತ್ತೇನೆಯೇ?" ಎಂದು ನೀವೇ ಕೇಳಿಕೊಳ್ಳಬೇಕು. ನಂಬಿಕೆ, ಈ ಸಂದರ್ಭದಲ್ಲಿ, ನಾವು ಮೇಲೆ ವಿವರಿಸಿದಂತೆ ಭದ್ರತೆಯನ್ನು ನಿರ್ವಹಿಸಲು ನೀವು ಆ ಕಂಪನಿ ಅಥವಾ ಅದರಂತೆಯೇ ಒಂದನ್ನು ಅವಲಂಬಿಸಿರುತ್ತೀರಿ ಎಂದರ್ಥ. ಪರ್ಯಾಯವಾಗಿ, ನೀವು ನಕಾರಾತ್ಮಕವಾಗಿ ಉತ್ತರಿಸಿದರೆ, ನಿಮ್ಮ ಮನೆಯ ಪರಿಸರದಲ್ಲಿ ಅದೇ ರೀತಿಯ ಭದ್ರತಾ ನಿರ್ವಹಣೆ ಚಟುವಟಿಕೆಯನ್ನು ನಿರ್ವಹಿಸಲು ನೀವು ಸಿದ್ಧರಿದ್ದೀರಾ. ನೀವು ನಿಮ್ಮನ್ನು ನಂಬುತ್ತೀರಾ?

ಕ್ಲೌಡ್ನಲ್ಲಿ ಸೇವೆಗಳನ್ನು ಒದಗಿಸುವ ಕಂಪನಿಯಾಗಿ, ನಿಮ್ಮ ಕ್ಲೌಡ್ ಮೂಲಸೌಕರ್ಯದಲ್ಲಿ ತಮ್ಮ ಡೇಟಾವನ್ನು ರಕ್ಷಿಸಲು ಗ್ರಾಹಕರು ನಿಮ್ಮ ಮೇಲೆ ನಂಬಿಕೆ ಇಟ್ಟಿದ್ದಾರೆ. ಇದು ನಿರಂತರ ಪ್ರಕ್ರಿಯೆ. ಉದಯೋನ್ಮುಖ ಬೆದರಿಕೆಗಳ ಕುರಿತು ಮಾಹಿತಿಯಲ್ಲಿರಿ, ಅದಕ್ಕೆ ಅನುಗುಣವಾಗಿ ನಿಮ್ಮ ಭದ್ರತಾ ಕ್ರಮಗಳನ್ನು ಅಳವಡಿಸಿಕೊಳ್ಳಿ ಮತ್ತು ಅನುಭವಿ ವೃತ್ತಿಪರರು ಅಥವಾ ಭದ್ರತಾ ಸಲಹೆಗಾರರೊಂದಿಗೆ ಸಹಕರಿಸಿ, ನಿರಂತರವಾಗಿ ವಿಕಸನಗೊಳ್ಳುತ್ತಿರುವ ಕ್ಲೌಡ್ ಲ್ಯಾಂಡ್ಸ್ಕೇಪ್ನಲ್ಲಿ ನಿಮ್ಮ ವ್ಯಾಪಾರಕ್ಕೆ ಹೆಚ್ಚಿನ ರಕ್ಷಣೆಯನ್ನು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಿ.

- https://www.bleepingcomputer.com/news/security/lastpass-hackers-stole-customer-vault-data-in-cloud-storage-breach/ ↑