Mir schwätzen iwwer Sécherheet an der Wollek

Iwwer Beliichtung

Loosst eis et esou soen, wat maacht Dir Iech Suergen iwwer auszesetzen? Wat sinn Är wäertvollst Verméigen? Är Sozialversécherungsnummer? Är Bankkontoinformatioun? Privat Dokumenter oder Fotoen? Äre Krypto Saat Saz? Wann Dir eng Firma geréiert oder verantwortlech sidd fir d'Sécherheet vun den Donnéeën, kënnt Dir Iech Suergen iwwer déiselwecht Informatiounsarten déi kompromittéiert sinn, awer op abroadeh Skala. Dir hutt vun Äre Clienten de Schutz vun hiren Donnéeën uvertraut.

Als Konsumenten huelen mir d'Sécherheet vun eisen Date selbstverständlech. Méi a méi dacks dës Deeg datt Daten an der Wollek gespäichert ginn. Eng Zuel vu Verkeefer bidden Servicer déi Clienten erlaben Daten vun hire lokalen Computeren an d'Wollek ze backen. Denkt un et als eng virtuell Festplack am Himmel. Dëst gëtt ugekënnegt als e sécheren a praktesche Wee fir Är Donnéeën ze schützen. Confortabel, jo. Dir kënnt eng Datei recuperéieren déi Dir zoufälleg geläscht hutt. Dir kënnt eng ganz Festplack restauréieren, deenen hir Donnéeën korrupt waren.

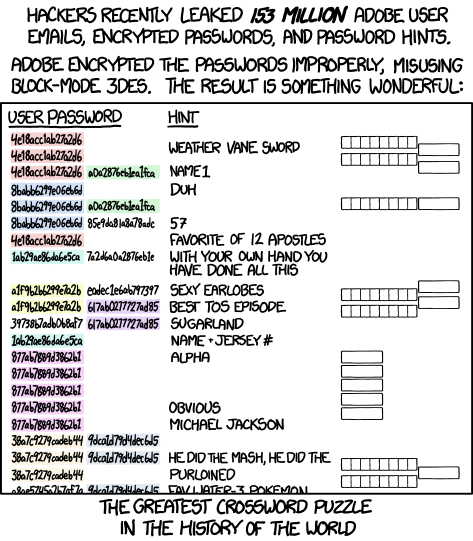

Awer ass et sécher? Dir sidd mat engem Schloss a Schlëssel versuergt. De Schlëssel ass, typesch, e Benotzernumm a Passwuert. Et ass verschlësselte a bekannt nëmme fir Iech. Dofir recommandéiere Sécherheetsexperten Äert Passwuert sécher ze halen. Wann iergendeen Zougang zu Ärem Passwuert kritt, hunn se de virtuelle Schlëssel fir Äert virtuellt Haus.

Dir wësst dat alles. Äert Passwuert fir de Backup Cloud Service ass 16 Zeechen laang, enthält grouss Buschtawen an kleng Buschtawen, Zuelen an e puer speziell Zeechen. Dir ännert et all sechs Méint, well Dir wësst dat mécht et méi schwéier fir den Hacker. Et ass anescht wéi Är aner Passwierder - Dir benotzt net datselwecht Passwuert fir verschidde Siten. Wat kéint falsch goen?

E puer Firmen bidden dat wat se als "Perséinlech Cloud" markéiert hunn. Western Digital ass eng vun deene Firmen déi en einfache Wee ubidden fir Är Donnéeën op Äre perséinleche Raum an enger Wollek ze backen. Et ass vernetzt Späichere verfügbar iwwer Internet. Et steckt an Ärem Wi-Fi Router sou datt Dir et vun iwwerall an Ärem Netz kënnt zougräifen. Gemittlech, well et och mam Internet ugeschloss ass, kënnt Dir op Är perséinlech Daten iwwerall um Internet zougräifen. Mat Komfort kënnt Risiko.

Eng Kompromësser Positioun

Fréier dëst Joer sinn Hacker a Western agebrach Digitalseng Systemer a konnten ongeféier 10 Tb vun Daten eroflueden. Déi schwaarz Mailer hunn dann d'Donnéeën fir Léisegeld gehal a probéiert en Deal nërdlech vun US $ 10,000,000 ze verhandelen fir de séchere Retour vun den Donnéeën. Date si wéi Ueleg. Oder vläicht ass Gold eng besser Analogie. Ee vun den Hacker huet op der Bedingung vun der Anonymitéit geschwat. Ha! TechCrunch interviewt him während hien am Prozess vun dësem Affär Deal war. Wat interessant ass ass datt d'Donnéeën déi kompromittéiert goufen Western abegraff DigitalCode-Ënnerschreiwe Zertifikat. Dëst ass den technologeschen Äquivalent vun engem Netzhaut Scan. Den Zertifika soll de Besëtzer oder den Träger positiv identifizéieren. Mat dësem virtuelle Netzhaut-Scan ass kee Passwuert erfuerderlech fir Zougang zu "geséchert" Donnéeën. An anere Wierder, mat dësem Zertifikat kann dëse schwaarzen Hutt Geschäftsmann direkt an der Dier vun der digital Palais.

Western Digital refuséiert ze kommentéieren an Äntwert op den Hacker seng Fuerderungen datt se nach ëmmer am WD Netzwierk waren. Den onbenannte Hacker huet Enttäuschung ausgedréckt datt Vertrieder bei Western Digital géif seng Uriff net zréck. Offiziell, an engem Pressecommuniqué, westlech Digital huet ugekënnegt datt "Baséierend op der Enquête bis elo, d'Firma mengt datt déi onerlaabt Partei gewësse Donnéeë vu senge Systemer kritt huet a schafft fir d'Natur an den Ëmfang vun dësen Donnéeën ze verstoen." Also, Western Digital ass Mamm, awer den Hacker blabbert. Wéi se et gemaach hunn, beschreift den Hacker wéi se bekannte Schwachstelle exploitéiert hunn a konnten Zougang zu Daten an der Wollek als globalen Administrateur kréien.

E globalen Administrateur, duerch d'Natur vun der Roll, huet Zougang zu alles. Hien brauch net Äert Passwuert. Hien huet de Master Schlëssel.

Western Digital ass net eleng

A Ëmfro lescht Joer fonnt, datt 83% vun de Betriber Ëmfro haten méi wéi een Dateverletzung, 45% vun deenen ware Cloud-baséiert. Déi Duerchschnëtt D'Käschte vun enger Dateverletzung an den USA waren US $ 9.44 Milliounen. D'Käschte goufen a véier Käschtekategorien opgedeelt - verluer Geschäft, Detektioun an Eskalatioun, Notifikatioun a Postverletzungsreaktioun. (Ech sinn net sécher a wéi enger Kategorie d'Date-Léisegeld ass. Et ass net kloer ob ee vun de Befroten e Ransom-Ufuerderunge bezuelt huet.) D'Duerchschnëttszäit, déi eng Organisatioun brauch fir eng Dateverletzung z'identifizéieren an ze reagéieren ass ongeféier 9 Méint. Et ass also keng Iwwerraschung, datt e puer Méint no Western Digital éischt eng Dateverletzung unerkannt, si ënnersicht nach.

Et ass schwéier genee ze soen wéi vill Firmen Dateverletzungen haten. Ech kennen eng grouss privat Firma déi vu Ransomware attackéiert gouf. D'Propriétairen hu refuséiert ze verhandelen an hunn net bezuelt. Dat heescht amplaz verluer E-Mailen an Datedateien. Si hu gewielt alles vun oninfizéierte Backups opzebauen an Software nei z'installéieren. Et war bedeitend Ausdauer a verluer Produktivitéit. Dëst Evenement war ni an de Medien. Déi Firma hat Gléck well 66% vu klengen a mëttelgrousse Firmen, déi vu Ransomware attackéiert ginn, schlussendlech bannent 6 Méint aus dem Geschäft goen.

- 30,000 Websäite sinn gehackt huet deeglech

- 4 Millioune Fichieren sinn geklaut all Dag

- 22 Milliarde Rekorder waren gebrach zu 2021

Wann Dir jeemools Geschäfter gemaach hutt oder d'Servicer vu Capital One, Marriott, Equifax, Target oder Uber benotzt hutt, ass et méiglech datt Äert Passwuert kompromittéiert gouf. Jidderee vun dëse grousse Firmen huet e wesentlechen Dateverletzung gelidden.

- Capital One: En Hacker huet Zougang zu 100 Millioune Clienten a Bewerber kritt andeems hien eng Schwachstelle an der Cloud Infrastruktur vun der Firma ausnotzt.

- Marriott: Eng Dateverletzung huet Informatioun iwwer 500 Millioune Clienten ausgesat (dëse Verstouss ass 4 Joer onentdeckt ginn).

- Equifax: Perséinlech Informatioun an der Wollek op 147 Millioune Clienten gouf ausgesat.

- Zil: Cyberkrimineller hunn Zougang zu 40 Millioune Kreditkaartnummeren.

- Uber: Hacker hunn en Entwéckler säi Laptop kompromittéiert a kruten Zougang zu 57 Millioune Benotzer a 600,000 Chauffeuren.

- LastPass[1]: Hacker hunn 33 Millioune Clienten Vault Daten an enger Cloud Storage Verstouss fir dës Passwuert Manager Firma geklaut. Den Ugräifer krut Zougang zu Lastpass Cloud Storage mat engem "Cloud Storage Access Key an Dual Storage Container Decryption Keys" aus sengem Entwéckler Ëmfeld geklaut.

Dir kënnt op dëser Websäit kucken ob Dir an enger Dateverletzung ausgesat sidd: sinn ech pwned? Gidd Är E-Mailadress an et wäert Iech weisen wéi vill Dateverstéiss d'E-Mailadress fonnt gouf. Zum Beispill hunn ech eng vu menge perséinlechen E-Mailadressen aginn a fonnt datt et en Deel vu 25 verschiddenen Dateverletzungen war, dorënner Evite , Dropbox, Adobe, LinkedIn an Twitter.

Onerwënscht Suitors verhënneren

Et kann ni eng ëffentlech Unerkennung vum Western sinn Digital genee wat geschitt ass. Den Tëschefall illustréiert zwou Saachen: Daten an der Wollek sinn nëmme sou sécher wéi seng Keeper an d'Keefer vun de Schlësselen musse besonnesch virsiichteg sinn. Fir de Peter Parker Prinzip ze paraphraséieren, mam Root Zougang kënnt grouss Verantwortung.

Fir méi präzis ze sinn, sinn e Root Benotzer an e globalen Administrateur net genau d'selwecht. Béid hu vill Kraaft awer sollten separat Konte sinn. De Root Benotzer besëtzt an huet Zougang zum Firmenwollekkonto um niddregsten Niveau. Als esou konnt dëse Kont all Daten, VMs, Clientinformatioun läschen - alles wat e Geschäft an der Wollek geséchert huet. An AWS ginn et nëmmen 10 Aufgaben, dorënner AWS Kont opzemaachen an zoumaachen, déi wierklech root Zougang erfuerderen.

Administrator Konte solle geschaf ginn fir administrativ Aufgaben auszeféieren (duh). Et gi meeschtens e puer Administrator Konten déi normalerweis Persoun-baséiert sinn, am Géigesaz zu engem eenzege Root Kont. Well Administrateurskonten un engem Individuum gebonne sinn, kënnt Dir einfach iwwerwaachen wien wat fir eng Ännerungen an der Ëmwelt gemaach huet.

Mannste Privileg fir maximal Sécherheet

D'Datenverletzung huet den Impakt vun 28 Faktoren op d'Gravitéit vun enger Dateverletzung studéiert. D'Benotzung vun AI Sécherheet, eng DevSecOps Approche, Employé Training, Identitéit an Zougang Gestioun, MFA, Sécherheet Analyse haten all e positiven Impakt op d'Reduktioun vun der Moyenne Dollar Betrag verluer an engem Tëschefall. Wou d'Konformitéitsfehler, d'Komplexitéit vum Sécherheetssystem, de Mangel vun de Sécherheetsfäegkeeten, a Cloud Migratioun Faktore waren, déi zu enger méi héijer Nettoerhéijung vun den duerchschnëttleche Käschte vun enger Dateverletzung bäigedroen hunn.

Wann Dir an d'Wollek migréiert, musst Dir méi waakreg sinn wéi jee fir Är Donnéeën ze schützen. Hei sinn e puer zousätzlech Weeër Äre Risiko ze reduzéieren an eng méi sécher Ëmwelt aus engem Sécherheet Standpunkt:

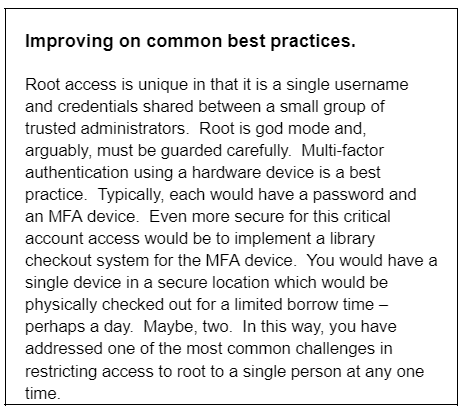

1. Multi-Faktor Authentifikatioun: Duerchsetze MFA fir root an all Administrator Konte. Souguer besser, benotzen eng kierperlech Hardware MFA Apparat. E potenziellen Hacker brauch net nëmmen de Kontonumm a Passwuert, awer och de kierperleche MFA deen e synchroniséierte Code generéiert.

2. Kraaft a klengen Zuelen: Limitéiert wien Zougang zu der Wuerzel huet. E puer Sécherheetsexperten proposéieren net méi wéi 3 Benotzer. Verwalten de Root Benotzer Zougang suergfälteg. Wann Dir Identitéitsmanagement an off-boarding néierens soss ausféiert, maacht et hei. Wann een am Krees vum Vertrauen d'Organisatioun verléisst, ännert d'Root Passwuert. Recuperéieren de MFA Apparat.

3. Standard Kont Privilegien: Wann Dir nei Benotzerkonten oder Rollen zur Verfügung stellt, vergewëssert Iech datt se als Standard minimal Privilegien zouginn. Start mat enger minimaler Zougangspolitik a gitt dann zousätzlech Permissiounen wéi néideg. De Prinzip fir déi mannst Sécherheet ze bidden fir eng Aufgab z'erreechen ass e Modell deen SOC2 Sécherheetskonformitéitsnormen passéiert. D'Konzept ass datt all Benotzer oder Applikatioun déi minimal Sécherheet déi néideg ass fir déi erfuerderlech Funktioun auszeféieren. Wat méi héich de Privileg dee kompromittéiert ass, dest méi grouss ass de Risiko. Ëmgekéiert, wat manner de Privileg ausgesat ass, dest manner de Risiko.

4. Audit Privilegien: Reegelméisseg iwwerpréift an iwwerpréift d'Privilegien, déi u Benotzer, Rollen a Konten an Ärem Cloudëmfeld zougewisen sinn. Dëst garantéiert datt Individuen nëmmen déi néideg Erlaabnes hunn fir hir designéiert Aufgaben auszeféieren.

5. Identitéitsmanagement a Just-in-Time Privilegien: Identifizéieren an zréckzéien all exzessiv oder onbenotzt Privilegien fir de Risiko vun onerlaabten Zougang ze minimiséieren. Gitt nëmmen Zougangsrechter fir Benotzer wann se se fir eng spezifesch Aufgab oder eng limitéiert Period erfuerderen. Dëst miniméiert d'Attackfläch a reduzéiert d'Fënster vun der Chance fir potenziell Sécherheetsbedrohungen.

6. Embedded Umeldungsinformatiounen: Verbueden d'Hardkodéierung vun onverschlësselte Authentifikatioun (Benotzernumm, Passwuert, Zougangsschlësselen) a Skripte, Jobs oder anere Code. Amplaz kuckt an a Geheimnisser Manager déi Dir benotze kënnt fir programmatesch Umeldungsinformatiounen ze recuperéieren.

7. Infrastructure-as-Code (IaC) Configuratioun: Halt Iech un d'Sécherheetsbestëmmegkeetspraxis wann Dir Är Cloud Infrastruktur konfiguréiert mat IaC Tools wéi AWS CloudFormation oder Terraform. Vermeit den ëffentlechen Zougang als Standard ze ginn a beschränkt den Zougang zu Ressourcen op nëmmen vertrauenswürdege Netzwierker, Benotzer oder IP Adressen. Benotzt feinkorneg Permissiounen an Zougangskontrollmechanismen fir de Prinzip vum mannsten Privileg ëmzesetzen.

8. Logged vun Aktiounen: Aktivéiert ëmfaassend Logbicher an Iwwerwaachung vun Aktiounen an Eventer an Ärem Cloud Ëmfeld. Fang an analyséiert Logbicher fir all ongewéinlech oder potenziell béiswëlleg Aktivitéiten. Implementéiert robust Logverwaltung a Sécherheetsinformatioun an Eventmanagement (SIEM) Léisunge fir séier Sécherheetsinfäll z'entdecken an ze reagéieren.

9. Regelméisseg Vulnerabilitéit Bewäertungen: Maacht regelméisseg Schwachstelle Bewäertungen a Pénétratiounstester fir Sécherheetsschwächen an Ärem Cloudëmfeld z'identifizéieren. Patch a remedéiert all identifizéiert Schwachstelle prompt. Verfollegt d'Sécherheetsupdates a Patches, déi vun Ärem Cloud Provider verëffentlecht ginn, a vergewëssert Iech datt se prompt applizéiert ginn fir géint bekannte Bedrohungen ze schützen.

10. Educatioun a Formatioun: Eng Kultur vu Sécherheetsbewosstsinn förderen an d'Mataarbechter reegelméisseg trainéieren iwwer d'Wichtegkeet vum Prinzip vum Minimum Privileg. Educéiert se iwwer déi potenziell Risiken verbonne mat exzessive Privilegien an déi bescht Praktiken fir ze verfollegen wann Dir Ressourcen an der Wollek Ëmfeld Zougang a verwalten.

11. Patches an Updates: Reduzéiert Schwachstelle andeems Dir all Serversoftware regelméisseg aktualiséiert. Halt Är Cloud Infrastruktur an assoziéiert Uwendungen up to date fir géint bekannte Schwachstelle ze schützen. Cloud Provider verëffentlechen dacks Sécherheetspatches an Updates, also bleift aktuell mat hiren Empfehlungen entscheedend.

Trust

Et geet erof op Vertrauen - nëmmen deenen an Ärer Organisatioun d'Vertrauen ubidden fir d'Aufgaben z'erreechen déi se maache mussen fir hir Aarbecht gemaach ze kréien. Sécherheetsexperten recommandéieren Null Vertrauen. Den Zero Trust Sécherheetsmodell baséiert op dräi Schlësselprinzipien:

- Verifizéiert explizit - benotzt all verfügbaren Datepunkte fir d'Identitéit an den Zougang vun engem Benotzer ze validéieren.

- Benotzt mannst Privileg Zougang - just zu Zäit a just genuch Sécherheet.

- Ugeholl Verstouss - alles verschlësselt, beschäftegt proaktiv Analyse an hunn Noutfall op der Plaz.

Als Konsument vun der Cloud a Cloud Servicer kënnt et och op Vertrauen. Dir musst Iech froen: "Vertrauen ech mäi Verkeefer fir meng wäertvoll Donnéeën an der Wollek ze späicheren?" Vertrauen, an dësem Fall, heescht datt Dir op dës Firma vertrauen, oder eng wéi se, fir d'Sécherheet ze managen wéi mir uewen beschriwwen hunn. Alternativ, wann Dir negativ äntwert, sidd Dir bereet déiselwecht Aarte vu Sécherheetsmanagement Aktivitéiten an Ärem Heemëmfeld auszeféieren. Vertrau Dir Iech selwer?

Als Firma déi Servicer an der Wollek ubitt, hunn d'Clienten hiert Vertrauen an Iech gesat fir hir Donnéeën an Ärer Cloudinfrastruktur ze schützen. Et ass e lafende Prozess. Bleift informéiert iwwer opkomende Geforen, passt Är Sécherheetsmoossnamen deementspriechend un, a kooperéiert mat erfuerene Fachleit oder Sécherheetsberoder fir de gréisste Schutz fir Äert Geschäft an der ëmmer evoluéierender Wolleklandschaft ze garantéieren.

- https://www.bleepingcomputer.com/news/security/lastpass-hackers-stole-customer-vault-data-in-cloud-storage-breach/ ↑