Við erum að tala um öryggi í skýinu

Yfir útsetningu

Við skulum orða þetta svona, hvað hefurðu áhyggjur af að afhjúpa? Hverjar eru verðmætustu eignir þínar? Almannatrygginganúmerið þitt? Bankareikningsupplýsingarnar þínar? Einkaskjöl, eða ljósmyndir? Dulritunarfræ setningin þín? Ef þú stjórnar fyrirtæki eða berð ábyrgð á varðveislu gagna gætirðu haft áhyggjur af því að sömu tegundir upplýsinga séu í hættu, en ároader mælikvarði. Viðskiptavinum þínum hefur verið treyst fyrir vernd gagna þeirra.

Sem neytendur tökum við öryggi gagna okkar sem sjálfsögðum hlut. Sífellt oftar þessa dagana eru gögn geymd í skýinu. Fjöldi framleiðenda býður upp á þjónustu sem gerir viðskiptavinum kleift að taka öryggisafrit af gögnum úr staðbundnum tölvum sínum í skýið. Hugsaðu um það sem sýndarharðan disk á himnum. Þetta er auglýst sem örugg og þægileg leið til að vernda gögnin þín. Þægilegt, já. Þú getur endurheimt skrá sem þú hefur óvart eytt. Þú getur endurheimt heilan harðan disk þar sem gögnin voru skemmd.

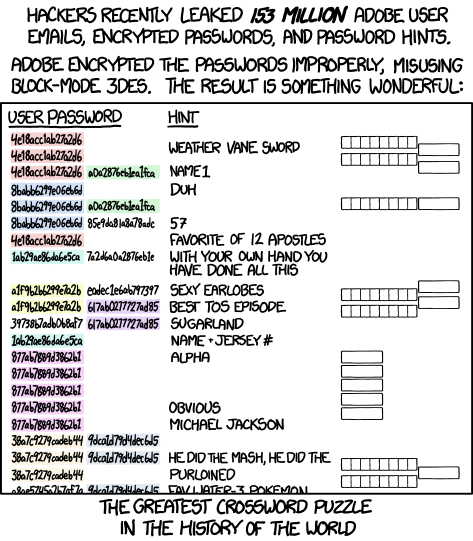

En er það öruggt? Þú færð lás og lykil. Lykillinn er venjulega notendanafn og lykilorð. Það er dulkóðað og aðeins þér kunnugt. Þess vegna mæla öryggissérfræðingar með því að halda lykilorðinu þínu öruggu. Ef einhver fær aðgang að lykilorðinu þínu hefur hann sýndarlykilinn að sýndarhúsinu þínu.

Þú veist þetta allt. Lykilorðið þitt að varaskýjaþjónustunni er 16 stafir að lengd, inniheldur há- og lágstafi, tölustafi og nokkra sérstafi. Þú breytir því á sex mánaða fresti vegna þess að þú veist að það gerir tölvuþrjótanum erfiðara fyrir. Það er frábrugðið öðrum lykilorðum þínum - þú notar ekki sama lykilorðið fyrir margar síður. Hvað gæti farið úrskeiðis?

Sum fyrirtæki bjóða upp á það sem þau hafa merkt sem „Persónulegt ský“. Vestur Digital er eitt af þessum fyrirtækjum sem bjóða upp á auðvelda leið til að taka öryggisafrit af gögnum þínum á persónulegt rými þitt í skýi. Það er nettengd geymsla í boði á netinu. Hann tengist Wi-Fi beininum þínum svo þú getur nálgast hann hvar sem er innan netkerfisins. Þægilega, vegna þess að það er líka tengt við internetið, geturðu fengið aðgang að persónulegum gögnum þínum hvar sem er á internetinu. Með þægindum fylgir áhætta.

Málamiðlunarstaða

Fyrr á þessu ári brutust tölvuþrjótar inn í Western Digitalkerfin og gátu hlaðið niður um það bil 10 Tb af gögnum. Svartpóstarnir geymdu síðan gögnin fyrir lausnargjald og reyndu að semja um samning fyrir norðan 10,000,000 Bandaríkjadali til að skila gögnunum á öruggan hátt. Gögn eru eins og olía. Eða kannski er gull betri samlíking. Einn tölvuþrjótanna talaði undir nafnleynd. Ha! TechCrunch tók viðtal við hann á meðan hann var í þessum viðskiptasamningi. Það sem er athyglisvert er að gögnin sem voru sett í hættu voru meðal annars Western Digitalkóðaundirritunarskírteini. Þetta er tæknilegt jafngildi sjónhimnuskönnunar. Skírteininu er ætlað að auðkenna eiganda eða handhafa. Með þessari sýndar sjónhimnuskönnun er ekkert lykilorð krafist fyrir aðgang að „tryggðum“ gögnum. Með öðrum orðum, með þessu skírteini getur þessi svarti hattur kaupsýslumaður gengið beint inn um útidyrnar digital höll.

Western Digital neitaði að tjá sig sem svar við fullyrðingum tölvuþrjótsins um að þeir væru enn í netkerfi WD. Ónefndi tölvuþrjóturinn lýsti yfir vonbrigðum með að fulltrúar hjá Western Digital myndi ekki svara símtölum hans. Opinberlega, í a fréttatilkynningu, Vestrænt Digital tilkynnti að "Byggt á rannsókninni hingað til telur fyrirtækið að óviðkomandi hafi fengið tiltekin gögn úr kerfum sínum og vinnur að því að skilja eðli og umfang þeirra gagna." Svo, vestur Digital er mamma, en tölvuþrjóturinn er að bulla. Hvað varðar hvernig þeir gerðu það, lýsir tölvuþrjóturinn því hvernig þeir nýttu sér þekkta veikleika og gátu fengið aðgang að gögnum í skýinu sem alþjóðlegur stjórnandi.

Alþjóðlegur stjórnandi, eðli hlutverksins, hefur aðgang að öllu. Hann þarf ekki lykilorðið þitt. Hann er með aðallykilinn.

Western Digital er ekki einn

A könnun á síðasta ári kom í ljós að 83% þeirra fyrirtækja sem könnunin var höfðu haft Meira en einn gagnabrot, 45% þeirra voru skýjabyggð. The Meðal kostnaður við gagnabrot í Bandaríkjunum var 9.44 milljónir Bandaríkjadala. Kostnaður var sundurliðaður í fjóra kostnaðarflokka - tapað viðskipti, uppgötvun og stigmögnun, tilkynning og viðbrögð eftir brot. (Ég er ekki viss um í hvaða flokki lausnargjaldið er. Ekki er ljóst hvort einhver svarenda hafi greitt kröfur um lausnargjald.) Meðaltími sem það tekur fyrirtæki að bera kennsl á og bregðast við gagnabroti er um 9 mánuðir. Það kemur því ekki á óvart að nokkrum mánuðum eftir Western Digital viðurkenndu fyrst gagnabrot, þeir eru enn að rannsaka.

Það er erfitt að segja nákvæmlega hversu mörg fyrirtæki hafa orðið fyrir gagnabrotum. Ég þekki eitt stórt einkafyrirtæki sem varð fyrir árás lausnarhugbúnaðar. Eigendur neituðu að semja og greiddu ekki. Það þýddi í staðinn glataðan tölvupóst og gagnaskrár. Þeir völdu að endurbyggja allt frá ósýktum öryggisafritum og setja upp hugbúnað aftur. Það var verulegur niðurtími og tapaði framleiðni. Þessi atburður var aldrei í fjölmiðlum. Það fyrirtæki var heppið vegna þess 66% lítilla til meðalstórra fyrirtækja sem verða fyrir árás lausnarhugbúnaðar endar með því að hætta starfsemi innan 6 mánaða.

- 30,000 vefsíður eru tölvusnápur daglega

- 4 milljónir skráa eru stolið daglega

- 22 milljarðar meta voru brotið í 2021

Ef þú hefur einhvern tíma átt í viðskiptum við eða notað þjónustu Capital One, Marriott, Equifax, Target eða Uber, er mögulegt að lykilorðinu þínu hafi verið í hættu. Hvert þessara stórfyrirtækja varð fyrir umtalsverðu gagnabroti.

- Capital One: Tölvuþrjótur fékk aðgang að 100 milljónum viðskiptavina og umsækjenda með því að nýta sér veikleika í skýjainnviði fyrirtækisins.

- Marriott: Gagnabrot afhjúpaði upplýsingar um 500 milljónir viðskiptavina (þetta brot var ekki uppgötvað í 4 ár).

- Equifax: Persónulegar upplýsingar í skýinu um 147 milljónir viðskiptavina voru afhjúpaðar.

- Markmið: Netglæpamenn fengu aðgang að 40 milljón kreditkortanúmerum.

- Uber: Tölvuþrjótar hættu fartölvu þróunaraðila og fengu aðgang að 57 milljón notendum og 600,000 ökumönnum.

- LastPass[1]: Tölvuþrjótar stálu gagnageymslum viðskiptavina 33 milljónum í skýgeymslubroti fyrir þetta lykilorðastjórafyrirtæki. Árásarmaðurinn fékk aðgang að skýgeymslu Lastpass með því að nota „aðgangslykil fyrir skýgeymslu og afkóðunarlykla fyrir tvöfalda geymsluílát“ sem stolið var úr þróunarumhverfi þess.

Þú getur athugað hvort þú hafir orðið var við gagnabrot á þessari vefsíðu: hef ég verið pwned? Sláðu inn netfangið þitt og það mun sýna þér hversu mörgum gagnabrotum netfangið hefur fundist í. Til dæmis sló ég inn eitt af persónulegu netföngunum mínum og komst að því að það hafði verið hluti af 25 mismunandi gagnabrotum, þar á meðal Evite , Dropbox, Adobe, LinkedIn og Twitter.

Að hindra óæskilega suiters

Það gæti aldrei verið opinber viðurkenning frá Vesturlöndum Digital nákvæmlega hvað gerðist. Atvikið sýnir tvennt: gögn í skýinu eru aðeins eins örugg og umráðamenn þess og umsjónarmenn lyklanna þurfa að vera sérstaklega varkárir. Til að umorða Peter Parker meginregluna, fylgir rótaðgangur mikil ábyrgð.

Til að vera nákvæmari, rót notandi og alþjóðlegur stjórnandi eru ekki nákvæmlega það sama. Báðir hafa mikið vald en ættu að vera aðskildir reikningar. Rótarnotandinn á og hefur aðgang að fyrirtækjaskýjareikningnum á lægsta stigi. Sem slíkur gæti þessi reikningur eytt öllum gögnum, VM, upplýsingum viðskiptavina - allt sem fyrirtæki hefur tryggt í skýinu. Í AWS eru aðeins til 10 verkefni, þar á meðal að setja upp og loka AWS reikningnum þínum, sem sannarlega krefst rótaraðgangs.

Stofna ætti stjórnandareikninga til að framkvæma stjórnunarverkefni (duh). Það eru venjulega margir stjórnandi reikningar sem eru venjulega byggðir á einstaklingum, ólíkt einum rótarreikningnum. Þar sem stjórnendareikningar eru bundnir við einstakling geturðu auðveldlega fylgst með hver gerði hvaða breytingar á umhverfinu.

Minnstu forréttindi fyrir hámarksöryggi

Gagnabrotskönnunin rannsakaði áhrif 28 þátta á alvarleika gagnabrots. Notkun gervigreindaröryggis, DevSecOps nálgun, starfsmannaþjálfun, auðkennis- og aðgangsstjórnun, MFA, öryggisgreiningar höfðu öll jákvæð áhrif til að draga úr meðalupphæð dollara sem tapaðist í atviki. Þar sem fylgnibrestur, flókið öryggiskerfi, skortur á öryggiskunnáttu og skýjaflutningur voru þættir sem áttu þátt í meiri nettóaukningu á meðalkostnaði við gagnabrot.

Þegar þú flytur yfir í skýið þarftu að vera vakandi en nokkru sinni fyrr við að vernda gögnin þín. Hér eru nokkrar viðbótarleiðir til að draga úr áhættu þinni og reka öruggara umhverfi frá a öryggi sjónarmið:

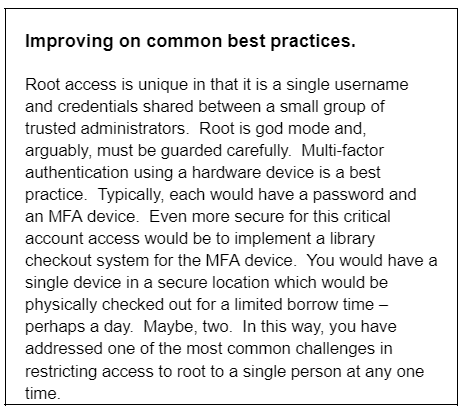

1. Fjölþátta auðkenning: framfylgja MFA fyrir rót og alla stjórnandareikninga. Jafnvel betra, notaðu líkamlegt vélbúnaðar MFA tæki. Hugsanleg tölvuþrjótur þyrfti ekki aðeins reikningsnafnið og lykilorðið, heldur einnig líkamlega MFA sem býr til samstilltan kóða.

2. Kraftur í litlum tölum: Takmarka hver hefur aðgang að rótinni. Sumir öryggissérfræðingar benda ekki á fleiri en 3 notendur. Hafa umsjón með aðgangi rótarnotenda vandlega. Ef þú framkvæmir auðkennisstjórnun og fer hvergi annars staðar, gerðu það hér. Ef einhver í traustahópnum yfirgefur fyrirtækið, breyttu rótarlykilorðinu. Endurheimtu MFA tækið.

3. Sjálfgefin reikningsréttindi: Þegar úthlutað er nýjum notendareikningum eða hlutverkum skaltu ganga úr skugga um að þeir fái sjálfgefið lágmarksréttindi. Byrjaðu með lágmarksaðgangsstefnu og veittu síðan viðbótarheimildir eftir þörfum. Meginreglan um að veita sem minnst öryggi til að framkvæma verkefni er líkan sem mun standast SOC2 öryggisstaðla. Hugmyndin er sú að allir notendur eða forrit ættu að hafa lágmarksöryggi sem þarf til að framkvæma nauðsynlega aðgerð. Því meiri forréttindi sem skert er, því meiri áhætta. Aftur á móti, því lægri sem forréttindin eru, því minni áhættan.

4. Endurskoðunarréttindi: Skoðaðu og skoðaðu réttindin sem notendum, hlutverkum og reikningum eru úthlutað reglulega í skýjaumhverfinu þínu. Þetta tryggir að einstaklingar hafi aðeins nauðsynleg leyfi til að sinna tilnefndum verkefnum sínum.

5. Identity Management og Just-in-time forréttindi: Þekkja og afturkalla öll óhófleg eða ónotuð réttindi til að lágmarka hættuna á óviðkomandi aðgangi. Veittu notendum aðgangsrétt aðeins þegar þeir krefjast þess fyrir tiltekið verkefni eða takmarkaðan tíma. Þetta lágmarkar árásarflötinn og dregur úr tækifærisglugganum fyrir hugsanlegar öryggisógnir.

6. Innbyggð skilríki: Banna harðkóðun ódulkóðaðrar auðkenningar (notendanafn, lykilorð, aðgangslyklar) í skriftum, verkum eða öðrum kóða. Í staðinn skoðaðu a leyndarmálastjóri sem þú getur notað til að sækja skilríki með áætlun.

7. Innviði-sem-kóði (IaC) stillingar: Fylgdu bestu starfsvenjum varðandi öryggi þegar þú stillir skýjainnviðina þína með því að nota IaC verkfæri eins og AWS CloudFormation eða Terraform. Forðastu að veita almennan aðgang sjálfgefið og takmarkaðu aðgang að auðlindum við traust netkerfi, notendur eða IP-tölur. Notaðu fínkorna heimildir og aðgangsstýringarkerfi til að framfylgja meginreglunni um minnstu forréttindi.

8. Skráning aðgerða: Virkjaðu alhliða skráningu og eftirlit með aðgerðum og atburðum innan skýjaumhverfisins þíns. Handtaka og greina annála fyrir hvers kyns óvenjulega eða hugsanlega illgjarna starfsemi. Innleiða öfluga annálastjórnun og öryggisupplýsingar og viðburðastjórnun (SIEM) lausnir til að greina og bregðast við öryggisatvikum tafarlaust.

9. Reglulegt varnarleysismat: Framkvæmdu reglulega varnarleysismat og skarpskyggnipróf til að bera kennsl á öryggisveikleika í skýjaumhverfinu þínu. Lagfærðu og bættu úr öllum greindum veikleikum án tafar. Fylgstu með öryggisuppfærslum og plástrum sem skýjaveitan þín hefur gefið út og tryggðu að þeim sé beitt tafarlaust til að verjast þekktum ógnum.

10. Menntun og þjálfun: Efla menningu öryggisvitundar og veita starfsmönnum reglulega þjálfun varðandi mikilvægi meginreglunnar um minnstu forréttindi. Fræddu þá um hugsanlega áhættu sem fylgir óhóflegum forréttindum og bestu starfsvenjur til að fylgja þegar aðgangur er að og stjórnað auðlindum innan skýjaumhverfisins.

11. Plástrar og uppfærslur: Dragðu úr veikleikum með því að uppfæra allan netþjónahugbúnað reglulega. Haltu skýjainnviðum þínum og tengdum forritum uppfærðum til að verjast þekktum veikleikum. Skýjaveitur gefa oft út öryggisplástra og uppfærslur, þannig að það skiptir sköpum að fylgjast með ráðleggingum sínum.

Treystu

Það kemur niður á trausti - að veita aðeins þeim í fyrirtækinu þínu traust til að ná þeim verkefnum sem þeir þurfa að gera til að vinna vinnuna sína. Öryggissérfræðingar mæla með Núll traust. Zero Trust öryggislíkanið er byggt á þremur meginreglum:

- Staðfestu beinlínis – notaðu alla tiltæka gagnapunkta til að sannreyna auðkenni og aðgang notanda.

- Notaðu minnstu réttindin aðgang – rétt í tíma og nægjanlegt öryggi.

- Gerðu ráð fyrir broti - dulkóðaðu allt, notaðu fyrirbyggjandi greiningar og hafðu neyðarviðbrögð á sínum stað.

Sem neytandi skýsins og skýjaþjónustunnar kemur það líka niður á trausti. Þú verður að spyrja sjálfan þig, "treysti ég seljanda mínum til að geyma dýrmætu gögnin mín í skýinu?" Traust þýðir í þessu tilfelli að þú treystir á það fyrirtæki, eða annað þess háttar, til að stjórna öryggi eins og við höfum lýst hér að ofan. Að öðrum kosti, ef þú svarar neitandi, ertu tilbúinn til að framkvæma sömu gerðir af öryggisstjórnunaraðgerðum í heimaumhverfi þínu. Treystir þú sjálfum þér?

Sem fyrirtæki sem veitir þjónustu í skýinu hafa viðskiptavinir lagt traust sitt á þig til að vernda gögn sín í skýjainnviðum þínum. Það er áframhaldandi ferli. Vertu upplýstur um nýjar ógnir, aðlagaðu öryggisráðstafanir þínar í samræmi við það og hafðu samvinnu við reynda sérfræðinga eða öryggisráðgjafa til að tryggja ýtrustu vernd fyrir fyrirtæki þitt í síbreytilegu skýjalandslagi.

- https://www.bleepingcomputer.com/news/security/lastpass-hackers-stole-customer-vault-data-in-cloud-storage-breach/ ↑