ਅਸੀਂ ਕਲਾਉਡ ਵਿੱਚ ਸੁਰੱਖਿਆ ਬਾਰੇ ਗੱਲ ਕਰ ਰਹੇ ਹਾਂ

ਵੱਧ ਐਕਸਪੋਜ਼ਰ

ਚਲੋ ਇਸ ਨੂੰ ਇਸ ਤਰ੍ਹਾਂ ਪਾਉਂਦੇ ਹਾਂ, ਤੁਹਾਨੂੰ ਬੇਨਕਾਬ ਕਰਨ ਬਾਰੇ ਕੀ ਚਿੰਤਾ ਹੈ? ਤੁਹਾਡੀ ਸਭ ਤੋਂ ਕੀਮਤੀ ਜਾਇਦਾਦ ਕੀ ਹੈ? ਤੁਹਾਡਾ ਸਮਾਜਿਕ ਸੁਰੱਖਿਆ ਨੰਬਰ? ਤੁਹਾਡੇ ਬੈਂਕ ਖਾਤੇ ਦੀ ਜਾਣਕਾਰੀ? ਨਿੱਜੀ ਦਸਤਾਵੇਜ਼, ਜਾਂ ਫੋਟੋਆਂ? ਤੁਹਾਡਾ ਕ੍ਰਿਪਟੂ ਬੀਜ ਵਾਕੰਸ਼? ਜੇਕਰ ਤੁਸੀਂ ਕਿਸੇ ਕੰਪਨੀ ਦਾ ਪ੍ਰਬੰਧਨ ਕਰਦੇ ਹੋ, ਜਾਂ ਡੇਟਾ ਦੀ ਸੁਰੱਖਿਆ ਲਈ ਜ਼ਿੰਮੇਵਾਰ ਹੋ, ਤਾਂ ਤੁਸੀਂ ਉਸੇ ਤਰ੍ਹਾਂ ਦੀ ਜਾਣਕਾਰੀ ਨਾਲ ਸਮਝੌਤਾ ਕੀਤੇ ਜਾਣ ਬਾਰੇ ਚਿੰਤਾ ਕਰ ਸਕਦੇ ਹੋ, ਪਰroader ਸਕੇਲ. ਤੁਹਾਨੂੰ ਤੁਹਾਡੇ ਗਾਹਕਾਂ ਦੁਆਰਾ ਉਹਨਾਂ ਦੇ ਡੇਟਾ ਦੀ ਸੁਰੱਖਿਆ ਦੀ ਜ਼ਿੰਮੇਵਾਰੀ ਸੌਂਪੀ ਗਈ ਹੈ।

ਖਪਤਕਾਰਾਂ ਦੇ ਤੌਰ 'ਤੇ, ਅਸੀਂ ਆਪਣੇ ਡੇਟਾ ਦੀ ਸੁਰੱਖਿਆ ਨੂੰ ਘੱਟ ਸਮਝਦੇ ਹਾਂ। ਇਹਨਾਂ ਦਿਨਾਂ ਵਿੱਚ ਜਿਆਦਾ ਤੋਂ ਜਿਆਦਾ ਅਕਸਰ ਡੇਟਾ ਕਲਾਉਡ ਵਿੱਚ ਸਟੋਰ ਕੀਤਾ ਜਾਂਦਾ ਹੈ। ਬਹੁਤ ਸਾਰੇ ਵਿਕਰੇਤਾ ਸੇਵਾਵਾਂ ਦੀ ਪੇਸ਼ਕਸ਼ ਕਰਦੇ ਹਨ ਜੋ ਗਾਹਕਾਂ ਨੂੰ ਆਪਣੇ ਸਥਾਨਕ ਕੰਪਿਊਟਰਾਂ ਤੋਂ ਕਲਾਉਡ ਵਿੱਚ ਡਾਟਾ ਬੈਕਅੱਪ ਕਰਨ ਦੀ ਇਜਾਜ਼ਤ ਦਿੰਦੇ ਹਨ। ਅਸਮਾਨ ਵਿੱਚ ਇੱਕ ਵਰਚੁਅਲ ਹਾਰਡ ਡਰਾਈਵ ਦੇ ਤੌਰ ਤੇ ਇਸ ਬਾਰੇ ਸੋਚੋ. ਇਹ ਤੁਹਾਡੇ ਡੇਟਾ ਨੂੰ ਸੁਰੱਖਿਅਤ ਕਰਨ ਦੇ ਇੱਕ ਸੁਰੱਖਿਅਤ ਅਤੇ ਸੁਵਿਧਾਜਨਕ ਤਰੀਕੇ ਵਜੋਂ ਇਸ਼ਤਿਹਾਰ ਦਿੱਤਾ ਜਾਂਦਾ ਹੈ। ਸੁਵਿਧਾਜਨਕ, ਹਾਂ। ਤੁਸੀਂ ਇੱਕ ਫਾਈਲ ਮੁੜ ਪ੍ਰਾਪਤ ਕਰ ਸਕਦੇ ਹੋ ਜੋ ਤੁਸੀਂ ਗਲਤੀ ਨਾਲ ਮਿਟਾ ਦਿੱਤੀ ਹੈ। ਤੁਸੀਂ ਇੱਕ ਪੂਰੀ ਹਾਰਡ ਡਰਾਈਵ ਨੂੰ ਰੀਸਟੋਰ ਕਰ ਸਕਦੇ ਹੋ ਜਿਸਦਾ ਡੇਟਾ ਖਰਾਬ ਹੋ ਗਿਆ ਸੀ।

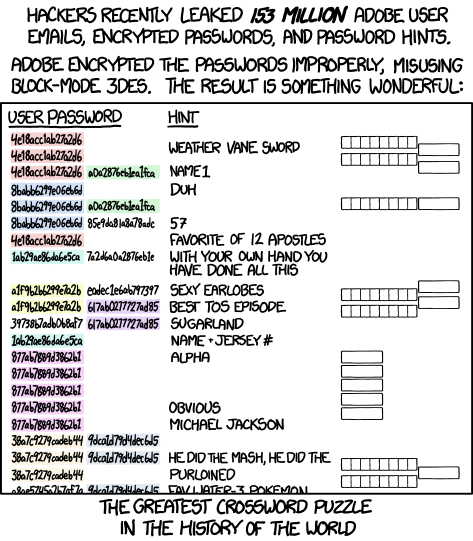

ਪਰ ਕੀ ਇਹ ਸੁਰੱਖਿਅਤ ਹੈ? ਤੁਹਾਨੂੰ ਇੱਕ ਤਾਲਾ ਅਤੇ ਚਾਬੀ ਪ੍ਰਦਾਨ ਕੀਤੀ ਜਾਂਦੀ ਹੈ। ਕੁੰਜੀ ਹੈ, ਆਮ ਤੌਰ 'ਤੇ, ਇੱਕ ਉਪਭੋਗਤਾ ਨਾਮ ਅਤੇ ਪਾਸਵਰਡ। ਇਹ ਐਨਕ੍ਰਿਪਟਡ ਹੈ ਅਤੇ ਸਿਰਫ਼ ਤੁਹਾਨੂੰ ਜਾਣਿਆ ਜਾਂਦਾ ਹੈ। ਇਸ ਲਈ ਸੁਰੱਖਿਆ ਮਾਹਰ ਤੁਹਾਡੇ ਪਾਸਵਰਡ ਨੂੰ ਸੁਰੱਖਿਅਤ ਰੱਖਣ ਦੀ ਸਲਾਹ ਦਿੰਦੇ ਹਨ। ਜੇਕਰ ਕੋਈ ਤੁਹਾਡੇ ਪਾਸਵਰਡ ਤੱਕ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕਰਦਾ ਹੈ, ਤਾਂ ਉਹਨਾਂ ਕੋਲ ਤੁਹਾਡੇ ਵਰਚੁਅਲ ਘਰ ਦੀ ਵਰਚੁਅਲ ਕੁੰਜੀ ਹੈ।

ਤੁਸੀਂ ਇਹ ਸਭ ਜਾਣਦੇ ਹੋ। ਬੈਕਅੱਪ ਕਲਾਉਡ ਸੇਵਾ ਲਈ ਤੁਹਾਡਾ ਪਾਸਵਰਡ 16 ਅੱਖਰਾਂ ਦਾ ਹੈ, ਜਿਸ ਵਿੱਚ ਵੱਡੇ ਅਤੇ ਛੋਟੇ ਅੱਖਰ, ਨੰਬਰ ਅਤੇ ਕੁਝ ਖਾਸ ਅੱਖਰ ਸ਼ਾਮਲ ਹਨ। ਤੁਸੀਂ ਇਸਨੂੰ ਹਰ ਛੇ ਮਹੀਨਿਆਂ ਵਿੱਚ ਬਦਲਦੇ ਹੋ ਕਿਉਂਕਿ ਤੁਸੀਂ ਜਾਣਦੇ ਹੋ ਕਿ ਇਹ ਹੈਕਰ ਲਈ ਔਖਾ ਬਣਾਉਂਦਾ ਹੈ। ਇਹ ਤੁਹਾਡੇ ਦੂਜੇ ਪਾਸਵਰਡਾਂ ਤੋਂ ਵੱਖਰਾ ਹੈ – ਤੁਸੀਂ ਇੱਕ ਤੋਂ ਵੱਧ ਸਾਈਟਾਂ ਲਈ ਇੱਕੋ ਪਾਸਵਰਡ ਦੀ ਵਰਤੋਂ ਨਹੀਂ ਕਰਦੇ ਹੋ। ਕੀ ਗਲਤ ਹੋ ਸਕਦਾ ਹੈ?

ਕੁਝ ਕੰਪਨੀਆਂ ਉਹਨਾਂ ਚੀਜ਼ਾਂ ਦੀ ਪੇਸ਼ਕਸ਼ ਕਰਦੀਆਂ ਹਨ ਜੋ ਉਹਨਾਂ ਨੇ "ਨਿੱਜੀ ਕਲਾਉਡ" ਵਜੋਂ ਬ੍ਰਾਂਡ ਕੀਤਾ ਹੈ। ਪੱਛਮੀ Digital ਉਹਨਾਂ ਕੰਪਨੀਆਂ ਵਿੱਚੋਂ ਇੱਕ ਹੈ ਜੋ ਇੱਕ ਕਲਾਉਡ ਵਿੱਚ ਤੁਹਾਡੀ ਨਿੱਜੀ ਥਾਂ ਤੇ ਤੁਹਾਡੇ ਡੇਟਾ ਦਾ ਬੈਕਅੱਪ ਲੈਣ ਦਾ ਇੱਕ ਆਸਾਨ ਤਰੀਕਾ ਪ੍ਰਦਾਨ ਕਰਦੀ ਹੈ। ਇਹ ਇੰਟਰਨੈੱਟ 'ਤੇ ਉਪਲਬਧ ਨੈੱਟਵਰਕ ਸਟੋਰੇਜ ਹੈ। ਇਹ ਤੁਹਾਡੇ Wi-Fi ਰਾਊਟਰ ਵਿੱਚ ਪਲੱਗ ਕਰਦਾ ਹੈ ਤਾਂ ਜੋ ਤੁਸੀਂ ਇਸਨੂੰ ਆਪਣੇ ਨੈੱਟਵਰਕ ਦੇ ਅੰਦਰੋਂ ਕਿਤੇ ਵੀ ਐਕਸੈਸ ਕਰ ਸਕੋ। ਸੁਵਿਧਾਜਨਕ ਤੌਰ 'ਤੇ, ਕਿਉਂਕਿ ਇਹ ਇੰਟਰਨੈਟ ਨਾਲ ਵੀ ਜੁੜਿਆ ਹੋਇਆ ਹੈ, ਤੁਸੀਂ ਇੰਟਰਨੈੱਟ 'ਤੇ ਕਿਤੇ ਵੀ ਆਪਣੇ ਨਿੱਜੀ ਡੇਟਾ ਤੱਕ ਪਹੁੰਚ ਕਰ ਸਕਦੇ ਹੋ। ਸਹੂਲਤ ਦੇ ਨਾਲ ਜੋਖਮ ਆਉਂਦਾ ਹੈ।

ਇਕ ਸਮਝੌਤਾ ਕਰਨ ਵਾਲੀ ਸਥਿਤੀ

ਇਸ ਸਾਲ ਦੇ ਸ਼ੁਰੂ ਵਿੱਚ, ਹੈਕਰਾਂ ਨੇ ਪੱਛਮੀ ਵਿੱਚ ਤੋੜ ਦਿੱਤਾ Digitalਦੇ ਸਿਸਟਮ ਅਤੇ ਲਗਭਗ 10 Tb ਡਾਟਾ ਡਾਊਨਲੋਡ ਕਰਨ ਦੇ ਯੋਗ ਸਨ। ਬਲੈਕ ਮੇਲਰਾਂ ਨੇ ਫਿਰੌਤੀ ਲਈ ਡੇਟਾ ਨੂੰ ਆਪਣੇ ਕੋਲ ਰੱਖਿਆ ਅਤੇ ਡੇਟਾ ਦੀ ਸੁਰੱਖਿਅਤ ਵਾਪਸੀ ਲਈ US $ 10,000,000 ਦੇ ਉੱਤਰ ਵਿੱਚ ਸੌਦੇ ਲਈ ਗੱਲਬਾਤ ਕਰਨ ਦੀ ਕੋਸ਼ਿਸ਼ ਕੀਤੀ। ਡਾਟਾ ਤੇਲ ਵਰਗਾ ਹੈ। ਜਾਂ ਹੋ ਸਕਦਾ ਹੈ ਕਿ ਸੋਨਾ ਇੱਕ ਬਿਹਤਰ ਸਮਾਨਤਾ ਹੈ। ਹੈਕਰਾਂ ਵਿੱਚੋਂ ਇੱਕ ਨੇ ਆਪਣਾ ਨਾਮ ਗੁਪਤ ਰੱਖਣ ਦੀ ਸ਼ਰਤ 'ਤੇ ਗੱਲ ਕੀਤੀ। ਹਾ! TechCrunch ਜਦੋਂ ਉਹ ਇਸ ਵਪਾਰਕ ਸੌਦੇ ਦੀ ਪ੍ਰਕਿਰਿਆ ਵਿੱਚ ਸੀ ਤਾਂ ਉਸਦੀ ਇੰਟਰਵਿਊ ਕੀਤੀ। ਦਿਲਚਸਪ ਗੱਲ ਇਹ ਹੈ ਕਿ ਜਿਸ ਡੇਟਾ ਨਾਲ ਸਮਝੌਤਾ ਕੀਤਾ ਗਿਆ ਸੀ ਉਸ ਵਿੱਚ ਪੱਛਮੀ ਵੀ ਸ਼ਾਮਲ ਸੀ Digitalਦਾ ਕੋਡ-ਦਸਤਖਤ ਸਰਟੀਫਿਕੇਟ। ਇਹ ਇੱਕ ਰੈਟੀਨਾ ਸਕੈਨ ਦੇ ਤਕਨੀਕੀ ਬਰਾਬਰ ਹੈ। ਸਰਟੀਫਿਕੇਟ ਦਾ ਉਦੇਸ਼ ਮਾਲਕ ਜਾਂ ਧਾਰਕ ਦੀ ਸਕਾਰਾਤਮਕ ਪਛਾਣ ਕਰਨਾ ਹੈ। ਇਸ ਵਰਚੁਅਲ ਰੈਟੀਨਾ ਸਕੈਨ ਦੇ ਨਾਲ, "ਸੁਰੱਖਿਅਤ" ਡੇਟਾ ਤੱਕ ਪਹੁੰਚ ਲਈ ਕਿਸੇ ਪਾਸਵਰਡ ਦੀ ਲੋੜ ਨਹੀਂ ਹੈ। ਦੂਜੇ ਸ਼ਬਦਾਂ ਵਿੱਚ, ਇਸ ਸਰਟੀਫਿਕੇਟ ਦੇ ਨਾਲ ਇਹ ਕਾਲੀ ਟੋਪੀ ਕਾਰੋਬਾਰੀ ਦੇ ਸਾਹਮਣੇ ਦੇ ਦਰਵਾਜ਼ੇ ਵਿੱਚ ਸਹੀ ਚੱਲ ਸਕਦਾ ਹੈ digital ਮਹਿਲ

ਪੱਛਮੀ Digital ਨੇ ਹੈਕਰ ਦੇ ਦਾਅਵਿਆਂ ਦੇ ਜਵਾਬ ਵਿੱਚ ਟਿੱਪਣੀ ਕਰਨ ਤੋਂ ਇਨਕਾਰ ਕਰ ਦਿੱਤਾ ਕਿ ਉਹ ਅਜੇ ਵੀ WD ਦੇ ਨੈਟਵਰਕ ਵਿੱਚ ਸਨ। ਬੇਨਾਮ ਹੈਕਰ ਨੇ ਨਿਰਾਸ਼ਾ ਪ੍ਰਗਟ ਕੀਤੀ ਹੈ ਕਿ ਪੱਛਮੀ 'ਤੇ ਪ੍ਰਤੀਨਿਧ Digital ਉਸ ਦੀਆਂ ਕਾਲਾਂ ਵਾਪਸ ਨਹੀਂ ਕਰੇਗਾ। ਅਧਿਕਾਰਤ ਤੌਰ 'ਤੇ, ਏ ਪੱਤਰਕਾਰਾਂ ਨੂੰ ਦਿੱਤੀ ਗਈ ਅਧਕਾਰਿਤ ਰਿਪੋਰਟ, ਪੱਛਮੀ Digital ਨੇ ਘੋਸ਼ਣਾ ਕੀਤੀ ਕਿ, "ਹੁਣ ਤੱਕ ਦੀ ਜਾਂਚ ਦੇ ਆਧਾਰ 'ਤੇ, ਕੰਪਨੀ ਦਾ ਮੰਨਣਾ ਹੈ ਕਿ ਅਣਅਧਿਕਾਰਤ ਪਾਰਟੀ ਨੇ ਆਪਣੇ ਸਿਸਟਮਾਂ ਤੋਂ ਕੁਝ ਡਾਟਾ ਪ੍ਰਾਪਤ ਕੀਤਾ ਹੈ ਅਤੇ ਉਸ ਡੇਟਾ ਦੀ ਪ੍ਰਕਿਰਤੀ ਅਤੇ ਦਾਇਰੇ ਨੂੰ ਸਮਝਣ ਲਈ ਕੰਮ ਕਰ ਰਹੀ ਹੈ।" ਇਸ ਲਈ, ਪੱਛਮੀ Digital ਮਾਂ ਹੈ, ਪਰ ਹੈਕਰ ਬਲਬ ਕਰ ਰਿਹਾ ਹੈ। ਜਿਵੇਂ ਕਿ ਉਹਨਾਂ ਨੇ ਇਹ ਕਿਵੇਂ ਕੀਤਾ, ਹੈਕਰ ਦੱਸਦਾ ਹੈ ਕਿ ਉਹਨਾਂ ਨੇ ਜਾਣੀਆਂ-ਪਛਾਣੀਆਂ ਕਮਜ਼ੋਰੀਆਂ ਦਾ ਸ਼ੋਸ਼ਣ ਕਿਵੇਂ ਕੀਤਾ ਅਤੇ ਇੱਕ ਗਲੋਬਲ ਪ੍ਰਸ਼ਾਸਕ ਵਜੋਂ ਕਲਾਉਡ ਵਿੱਚ ਡੇਟਾ ਤੱਕ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕਰਨ ਦੇ ਯੋਗ ਸਨ।

ਇੱਕ ਗਲੋਬਲ ਪ੍ਰਸ਼ਾਸਕ, ਭੂਮਿਕਾ ਦੇ ਸੁਭਾਅ ਦੁਆਰਾ, ਹਰ ਚੀਜ਼ ਤੱਕ ਪਹੁੰਚ ਰੱਖਦਾ ਹੈ। ਉਸਨੂੰ ਤੁਹਾਡੇ ਪਾਸਵਰਡ ਦੀ ਲੋੜ ਨਹੀਂ ਹੈ। ਉਸ ਕੋਲ ਮਾਸਟਰ ਕੁੰਜੀ ਹੈ।

ਪੱਛਮੀ Digital ਇਕੱਲਾ ਨਹੀਂ ਹੈ

A ਸਰਵੇਖਣ ਪਿਛਲੇ ਸਾਲ ਸਰਵੇਖਣ ਕੀਤੀਆਂ ਗਈਆਂ ਕੰਪਨੀਆਂ ਵਿੱਚੋਂ 83% ਨੇ ਪਾਇਆ ਸੀ ਕਿ ਸੀ ਇੱਕ ਤੋਂ ਵੱਧ ਡਾਟਾ ਉਲੰਘਣਾ, ਜਿਨ੍ਹਾਂ ਵਿੱਚੋਂ 45% ਕਲਾਉਡ-ਅਧਾਰਿਤ ਸਨ। ਦ ਔਸਤ ਸੰਯੁਕਤ ਰਾਜ ਵਿੱਚ ਇੱਕ ਡਾਟਾ ਉਲੰਘਣਾ ਦੀ ਲਾਗਤ US $9.44 ਮਿਲੀਅਨ ਸੀ। ਲਾਗਤਾਂ ਨੂੰ ਚਾਰ ਲਾਗਤ ਸ਼੍ਰੇਣੀਆਂ ਵਿੱਚ ਵੰਡਿਆ ਗਿਆ ਸੀ - ਗੁਆਚਿਆ ਕਾਰੋਬਾਰ, ਖੋਜ ਅਤੇ ਵਾਧਾ, ਸੂਚਨਾ ਅਤੇ ਪੋਸਟ ਉਲੰਘਣਾ ਜਵਾਬ। (ਮੈਨੂੰ ਪੱਕਾ ਪਤਾ ਨਹੀਂ ਹੈ ਕਿ ਡੇਟਾ ਫਿਰੌਤੀ ਕਿਸ ਸ਼੍ਰੇਣੀ ਵਿੱਚ ਹੈ। ਇਹ ਸਪੱਸ਼ਟ ਨਹੀਂ ਹੈ ਕਿ ਕਿਸੇ ਵੀ ਉੱਤਰਦਾਤਾ ਨੇ ਫਿਰੌਤੀ ਦੀ ਮੰਗ ਦਾ ਭੁਗਤਾਨ ਕੀਤਾ ਹੈ ਜਾਂ ਨਹੀਂ।) ਕਿਸੇ ਸੰਗਠਨ ਨੂੰ ਡੇਟਾ ਉਲੰਘਣਾ ਦੀ ਪਛਾਣ ਕਰਨ ਅਤੇ ਜਵਾਬ ਦੇਣ ਵਿੱਚ ਔਸਤ ਸਮਾਂ ਲਗਪਗ 9 ਮਹੀਨੇ ਲੱਗਦਾ ਹੈ। ਇਹ ਕੋਈ ਹੈਰਾਨੀ ਦੀ ਗੱਲ ਨਹੀਂ ਹੈ, ਤਾਂ, ਪੱਛਮੀ ਦੇ ਕਈ ਮਹੀਨਿਆਂ ਬਾਅਦ Digital ਪਹਿਲਾਂ ਡੇਟਾ ਦੀ ਉਲੰਘਣਾ ਨੂੰ ਸਵੀਕਾਰ ਕੀਤਾ, ਉਹ ਅਜੇ ਵੀ ਜਾਂਚ ਕਰ ਰਹੇ ਹਨ।

ਇਹ ਕਹਿਣਾ ਔਖਾ ਹੈ ਕਿ ਕਿੰਨੀਆਂ ਕੰਪਨੀਆਂ ਦੇ ਡੇਟਾ ਦੀ ਉਲੰਘਣਾ ਹੋਈ ਹੈ। ਮੈਂ ਇੱਕ ਵੱਡੀ ਨਿੱਜੀ ਕੰਪਨੀ ਨੂੰ ਜਾਣਦਾ ਹਾਂ ਜਿਸ 'ਤੇ ਰੈਨਸਮਵੇਅਰ ਦੁਆਰਾ ਹਮਲਾ ਕੀਤਾ ਗਿਆ ਸੀ। ਮਾਲਕਾਂ ਨੇ ਗੱਲਬਾਤ ਕਰਨ ਤੋਂ ਇਨਕਾਰ ਕਰ ਦਿੱਤਾ ਅਤੇ ਭੁਗਤਾਨ ਨਹੀਂ ਕੀਤਾ। ਇਸਦਾ ਮਤਲਬ ਸੀ, ਇਸਦੀ ਬਜਾਏ, ਗੁਆਚੀਆਂ ਈਮੇਲਾਂ ਅਤੇ ਡੇਟਾ ਫਾਈਲਾਂ. ਉਹਨਾਂ ਨੇ ਗੈਰ-ਸੰਕਰਮਿਤ ਬੈਕਅੱਪ ਤੋਂ ਹਰ ਚੀਜ਼ ਨੂੰ ਦੁਬਾਰਾ ਬਣਾਉਣ ਅਤੇ ਸੌਫਟਵੇਅਰ ਨੂੰ ਮੁੜ ਸਥਾਪਿਤ ਕਰਨ ਦੀ ਚੋਣ ਕੀਤੀ। ਮਹੱਤਵਪੂਰਨ ਡਾਊਨ-ਟਾਈਮ ਅਤੇ ਗੁੰਮ ਉਤਪਾਦਕਤਾ ਸੀ. ਇਹ ਘਟਨਾ ਕਦੇ ਮੀਡੀਆ ਵਿੱਚ ਨਹੀਂ ਆਈ। ਉਹ ਕੰਪਨੀ ਖੁਸ਼ਕਿਸਮਤ ਸੀ ਕਿਉਂਕਿ 66% ਛੋਟੀਆਂ ਤੋਂ ਮੱਧਮ ਆਕਾਰ ਦੀਆਂ ਕੰਪਨੀਆਂ ਜਿਨ੍ਹਾਂ 'ਤੇ ਰੈਨਸਮਵੇਅਰ ਦੁਆਰਾ ਹਮਲਾ ਕੀਤਾ ਜਾਂਦਾ ਹੈ ਉਹ 6 ਮਹੀਨਿਆਂ ਦੇ ਅੰਦਰ ਕਾਰੋਬਾਰ ਤੋਂ ਬਾਹਰ ਹੋ ਜਾਂਦੀਆਂ ਹਨ।

- 30,000 ਵੈੱਬਸਾਈਟਾਂ ਹਨ ਹੈਕ ਕੀਤਾ ਰੋਜ਼ਾਨਾ ਦੀ

- 4 ਮਿਲੀਅਨ ਫਾਈਲਾਂ ਹਨ ਚੋਰੀ ਨਿੱਤ

- 22 ਬਿਲੀਅਨ ਰਿਕਾਰਡ ਸਨ ਉਲੰਘਣਾ 2021 ਵਿਚ

ਜੇਕਰ ਤੁਸੀਂ ਕਦੇ Capital One, Marriott, Equifax, Target ਜਾਂ Uber ਦੀਆਂ ਸੇਵਾਵਾਂ ਨਾਲ ਵਪਾਰ ਕੀਤਾ ਹੈ, ਜਾਂ ਉਹਨਾਂ ਦੀ ਵਰਤੋਂ ਕੀਤੀ ਹੈ, ਤਾਂ ਇਹ ਸੰਭਵ ਹੈ ਕਿ ਤੁਹਾਡੇ ਪਾਸਵਰਡ ਨਾਲ ਸਮਝੌਤਾ ਕੀਤਾ ਗਿਆ ਸੀ। ਇਹਨਾਂ ਵਿੱਚੋਂ ਹਰ ਇੱਕ ਵੱਡੀ ਕੰਪਨੀ ਨੂੰ ਇੱਕ ਮਹੱਤਵਪੂਰਨ ਡਾਟਾ ਉਲੰਘਣਾ ਦਾ ਸਾਹਮਣਾ ਕਰਨਾ ਪਿਆ.

- ਕੈਪੀਟਲ ਵਨ: ਇੱਕ ਹੈਕਰ ਨੇ ਕੰਪਨੀ ਦੇ ਕਲਾਉਡ ਬੁਨਿਆਦੀ ਢਾਂਚੇ ਵਿੱਚ ਇੱਕ ਕਮਜ਼ੋਰੀ ਦਾ ਸ਼ੋਸ਼ਣ ਕਰਕੇ 100 ਮਿਲੀਅਨ ਗਾਹਕਾਂ ਅਤੇ ਬਿਨੈਕਾਰਾਂ ਤੱਕ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕੀਤੀ।

- ਮੈਰੀਅਟ: ਇੱਕ ਡੇਟਾ ਉਲੰਘਣਾ ਨੇ 500 ਮਿਲੀਅਨ ਗਾਹਕਾਂ ਦੀ ਜਾਣਕਾਰੀ ਦਾ ਪਰਦਾਫਾਸ਼ ਕੀਤਾ (ਇਹ ਉਲੰਘਣਾ 4 ਸਾਲਾਂ ਲਈ ਅਣਡਿੱਠ ਕੀਤੀ ਗਈ ਸੀ)।

- Equifax: ਕਲਾਉਡ ਵਿੱਚ 147 ਮਿਲੀਅਨ ਗਾਹਕਾਂ ਦੀ ਨਿੱਜੀ ਜਾਣਕਾਰੀ ਸਾਹਮਣੇ ਆਈ ਸੀ।

- ਟੀਚਾ: ਸਾਈਬਰ ਅਪਰਾਧੀਆਂ ਨੇ 40 ਮਿਲੀਅਨ ਕ੍ਰੈਡਿਟ ਕਾਰਡ ਨੰਬਰਾਂ ਤੱਕ ਪਹੁੰਚ ਕੀਤੀ।

- ਉਬੇਰ: ਹੈਕਰਾਂ ਨੇ ਇੱਕ ਡਿਵੈਲਪਰ ਦੇ ਲੈਪਟਾਪ ਨਾਲ ਸਮਝੌਤਾ ਕੀਤਾ ਅਤੇ 57 ਮਿਲੀਅਨ ਉਪਭੋਗਤਾਵਾਂ ਅਤੇ 600,000 ਡਰਾਈਵਰਾਂ ਤੱਕ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕੀਤੀ।

- LastPass[1]: ਹੈਕਰਾਂ ਨੇ ਇਸ ਪਾਸਵਰਡ ਮੈਨੇਜਰ ਕੰਪਨੀ ਲਈ ਕਲਾਉਡ ਸਟੋਰੇਜ ਦੀ ਉਲੰਘਣਾ ਕਰਕੇ 33 ਮਿਲੀਅਨ ਗਾਹਕਾਂ ਦੇ ਵਾਲਟ ਡੇਟਾ ਨੂੰ ਚੋਰੀ ਕੀਤਾ। ਹਮਲਾਵਰ ਨੇ "ਕਲਾਊਡ ਸਟੋਰੇਜ ਐਕਸੈਸ ਕੁੰਜੀ ਅਤੇ ਦੋਹਰੀ ਸਟੋਰੇਜ ਕੰਟੇਨਰ ਡੀਕ੍ਰਿਪਸ਼ਨ ਕੁੰਜੀਆਂ" ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਲਾਸਟਪਾਸ ਦੇ ਕਲਾਉਡ ਸਟੋਰੇਜ ਤੱਕ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕੀਤੀ ਜੋ ਇਸਦੇ ਡਿਵੈਲਪਰ ਵਾਤਾਵਰਣ ਤੋਂ ਚੋਰੀ ਕੀਤੀ ਗਈ ਸੀ।

ਤੁਸੀਂ ਇਹ ਦੇਖਣ ਲਈ ਜਾਂਚ ਕਰ ਸਕਦੇ ਹੋ ਕਿ ਕੀ ਤੁਸੀਂ ਇਸ ਵੈੱਬਸਾਈਟ 'ਤੇ ਡੇਟਾ ਉਲੰਘਣਾ ਦੇ ਸਾਹਮਣੇ ਆਏ ਹੋ: ਕੀ ਮੈਂ ਗਿੱਲਾ ਹੋ ਗਿਆ ਹਾਂ? ਆਪਣਾ ਈਮੇਲ ਪਤਾ ਟਾਈਪ ਕਰੋ ਅਤੇ ਇਹ ਤੁਹਾਨੂੰ ਦਿਖਾਏਗਾ ਕਿ ਈਮੇਲ ਪਤੇ ਵਿੱਚ ਕਿੰਨੇ ਡੇਟਾ ਉਲੰਘਣਾਵਾਂ ਪਾਈਆਂ ਗਈਆਂ ਹਨ। ਉਦਾਹਰਨ ਲਈ, ਮੈਂ ਆਪਣੇ ਨਿੱਜੀ ਈਮੇਲ ਪਤਿਆਂ ਵਿੱਚੋਂ ਇੱਕ ਵਿੱਚ ਟਾਈਪ ਕੀਤਾ ਅਤੇ ਪਾਇਆ ਕਿ ਇਹ 25 ਵੱਖ-ਵੱਖ ਡੇਟਾ ਉਲੰਘਣਾਵਾਂ ਦਾ ਹਿੱਸਾ ਸੀ, ਜਿਸ ਵਿੱਚ Evite ਵੀ ਸ਼ਾਮਲ ਹੈ। , Dropbox, Adobe, LinkedIn ਅਤੇ Twitter.

ਅਣਚਾਹੇ ਸੂਟਰਾਂ ਨੂੰ ਨਾਕਾਮ ਕਰਨਾ

ਪੱਛਮੀ ਦੁਆਰਾ ਕਦੇ ਵੀ ਜਨਤਕ ਮਾਨਤਾ ਨਹੀਂ ਹੋ ਸਕਦੀ Digital ਬਿਲਕੁਲ ਕੀ ਹੋਇਆ। ਘਟਨਾ ਦੋ ਚੀਜ਼ਾਂ ਨੂੰ ਦਰਸਾਉਂਦੀ ਹੈ: ਕਲਾਉਡ ਵਿੱਚ ਡੇਟਾ ਸਿਰਫ ਇਸਦੇ ਰੱਖਿਅਕਾਂ ਜਿੰਨਾ ਸੁਰੱਖਿਅਤ ਹੈ ਅਤੇ ਕੁੰਜੀਆਂ ਦੇ ਰੱਖਿਅਕਾਂ ਨੂੰ ਖਾਸ ਤੌਰ 'ਤੇ ਸਾਵਧਾਨ ਰਹਿਣ ਦੀ ਜ਼ਰੂਰਤ ਹੈ। ਪੀਟਰ ਪਾਰਕਰ ਸਿਧਾਂਤ ਦੀ ਵਿਆਖਿਆ ਕਰਨ ਲਈ, ਰੂਟ ਪਹੁੰਚ ਦੇ ਨਾਲ ਵੱਡੀ ਜ਼ਿੰਮੇਵਾਰੀ ਆਉਂਦੀ ਹੈ।

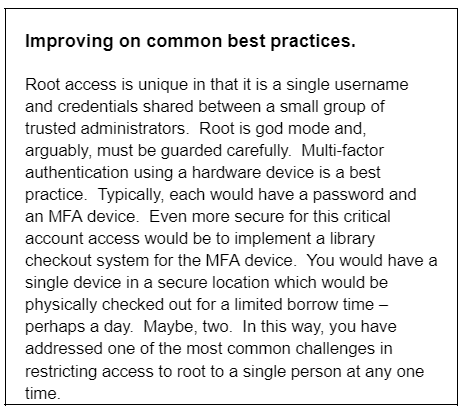

ਵਧੇਰੇ ਸਟੀਕ ਹੋਣ ਲਈ, ਇੱਕ ਰੂਟ ਉਪਭੋਗਤਾ ਅਤੇ ਇੱਕ ਗਲੋਬਲ ਪ੍ਰਬੰਧਕ ਬਿਲਕੁਲ ਇੱਕੋ ਜਿਹੇ ਨਹੀਂ ਹਨ। ਦੋਵਾਂ ਕੋਲ ਬਹੁਤ ਸ਼ਕਤੀ ਹੈ ਪਰ ਵੱਖਰੇ ਖਾਤੇ ਹੋਣੇ ਚਾਹੀਦੇ ਹਨ। ਰੂਟ ਉਪਭੋਗਤਾ ਸਭ ਤੋਂ ਹੇਠਲੇ ਪੱਧਰ 'ਤੇ ਕਾਰਪੋਰੇਟ ਕਲਾਉਡ ਖਾਤੇ ਦਾ ਮਾਲਕ ਹੈ ਅਤੇ ਉਸਦੀ ਪਹੁੰਚ ਹੈ। ਇਸ ਤਰ੍ਹਾਂ, ਇਹ ਖਾਤਾ ਸਾਰਾ ਡਾਟਾ, VM, ਗਾਹਕ ਜਾਣਕਾਰੀ — ਉਹ ਸਭ ਕੁਝ ਮਿਟਾ ਸਕਦਾ ਹੈ ਜੋ ਕਿਸੇ ਕਾਰੋਬਾਰ ਨੇ ਕਲਾਉਡ ਵਿੱਚ ਸੁਰੱਖਿਅਤ ਕੀਤਾ ਹੈ। AWS ਵਿੱਚ, ਸਿਰਫ ਹਨ 10 ਕੰਮ, ਤੁਹਾਡੇ AWS ਖਾਤੇ ਨੂੰ ਸਥਾਪਤ ਕਰਨ ਅਤੇ ਬੰਦ ਕਰਨ ਸਮੇਤ, ਜਿਸ ਲਈ ਅਸਲ ਵਿੱਚ ਰੂਟ ਪਹੁੰਚ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ।

ਪ੍ਰਬੰਧਕੀ ਕੰਮਾਂ ਨੂੰ ਕਰਨ ਲਈ ਪ੍ਰਸ਼ਾਸਕ ਖਾਤੇ ਬਣਾਏ ਜਾਣੇ ਚਾਹੀਦੇ ਹਨ (duh)। ਇੱਥੇ ਆਮ ਤੌਰ 'ਤੇ ਕਈ ਪ੍ਰਸ਼ਾਸਕ ਖਾਤੇ ਹੁੰਦੇ ਹਨ ਜੋ ਆਮ ਤੌਰ 'ਤੇ ਵਿਅਕਤੀ-ਆਧਾਰਿਤ ਹੁੰਦੇ ਹਨ, ਸਿੰਗਲ ਰੂਟ ਖਾਤੇ ਦੇ ਉਲਟ। ਕਿਉਂਕਿ ਪ੍ਰਸ਼ਾਸਕ ਖਾਤੇ ਇੱਕ ਵਿਅਕਤੀ ਨਾਲ ਜੁੜੇ ਹੋਏ ਹਨ, ਤੁਸੀਂ ਆਸਾਨੀ ਨਾਲ ਨਿਗਰਾਨੀ ਕਰ ਸਕਦੇ ਹੋ ਕਿ ਵਾਤਾਵਰਣ ਵਿੱਚ ਕਿਸਨੇ ਕੀ ਤਬਦੀਲੀਆਂ ਕੀਤੀਆਂ ਹਨ।

ਅਧਿਕਤਮ ਸੁਰੱਖਿਆ ਲਈ ਸਭ ਤੋਂ ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ

ਡੇਟਾ ਬ੍ਰੀਚ ਸਰਵੇਖਣ ਨੇ ਡੇਟਾ ਉਲੰਘਣਾ ਦੀ ਗੰਭੀਰਤਾ 'ਤੇ 28 ਕਾਰਕਾਂ ਦੇ ਪ੍ਰਭਾਵ ਦਾ ਅਧਿਐਨ ਕੀਤਾ। AI ਸੁਰੱਖਿਆ ਦੀ ਵਰਤੋਂ, ਇੱਕ DevSecOps ਪਹੁੰਚ, ਕਰਮਚਾਰੀ ਸਿਖਲਾਈ, ਪਛਾਣ ਅਤੇ ਪਹੁੰਚ ਪ੍ਰਬੰਧਨ, MFA, ਸੁਰੱਖਿਆ ਵਿਸ਼ਲੇਸ਼ਣ ਸਭ ਦਾ ਇੱਕ ਘਟਨਾ ਵਿੱਚ ਗੁਆਚੇ ਔਸਤ ਡਾਲਰ ਦੀ ਰਕਮ ਨੂੰ ਘਟਾਉਣ ਵਿੱਚ ਸਕਾਰਾਤਮਕ ਪ੍ਰਭਾਵ ਪਿਆ। ਜਦੋਂ ਕਿ, ਪਾਲਣਾ ਅਸਫਲਤਾਵਾਂ, ਸੁਰੱਖਿਆ ਪ੍ਰਣਾਲੀ ਦੀ ਗੁੰਝਲਤਾ, ਸੁਰੱਖਿਆ ਹੁਨਰਾਂ ਦੀ ਘਾਟ, ਅਤੇ ਕਲਾਉਡ ਮਾਈਗ੍ਰੇਸ਼ਨ ਅਜਿਹੇ ਕਾਰਕ ਸਨ ਜੋ ਡੇਟਾ ਉਲੰਘਣਾ ਦੀ ਔਸਤ ਲਾਗਤ ਵਿੱਚ ਉੱਚ ਸ਼ੁੱਧ ਵਾਧੇ ਵਿੱਚ ਯੋਗਦਾਨ ਪਾਉਂਦੇ ਹਨ।

ਜਿਵੇਂ ਹੀ ਤੁਸੀਂ ਕਲਾਉਡ 'ਤੇ ਮਾਈਗ੍ਰੇਟ ਕਰਦੇ ਹੋ, ਤੁਹਾਨੂੰ ਆਪਣੇ ਡੇਟਾ ਦੀ ਸੁਰੱਖਿਆ ਲਈ ਪਹਿਲਾਂ ਨਾਲੋਂ ਵਧੇਰੇ ਚੌਕਸ ਰਹਿਣ ਦੀ ਲੋੜ ਹੈ। ਤੁਹਾਡੇ ਜੋਖਮ ਨੂੰ ਘਟਾਉਣ ਅਤੇ ਇੱਕ ਸੁਰੱਖਿਅਤ ਵਾਤਾਵਰਣ ਨੂੰ ਚਲਾਉਣ ਲਈ ਇੱਥੇ ਕੁਝ ਵਾਧੂ ਤਰੀਕੇ ਹਨ ਸੁਰੱਖਿਆ ਨੂੰ ਪੱਖ:

1. ਮੂਲੀ-ਕਾਰਕ ਪ੍ਰਮਾਣਿਕਤਾ: ਰੂਟ ਅਤੇ ਸਾਰੇ ਪ੍ਰਸ਼ਾਸਕ ਖਾਤਿਆਂ ਲਈ MFA ਲਾਗੂ ਕਰੋ। ਹੋਰ ਵੀ ਬਿਹਤਰ, ਇੱਕ ਭੌਤਿਕ ਹਾਰਡਵੇਅਰ MFA ਡਿਵਾਈਸ ਦੀ ਵਰਤੋਂ ਕਰੋ। ਇੱਕ ਸੰਭਾਵੀ ਹੈਕਰ ਨੂੰ ਨਾ ਸਿਰਫ਼ ਖਾਤੇ ਦੇ ਨਾਮ ਅਤੇ ਪਾਸਵਰਡ ਦੀ ਲੋੜ ਹੋਵੇਗੀ, ਸਗੋਂ ਭੌਤਿਕ MFA ਦੀ ਵੀ ਲੋੜ ਹੋਵੇਗੀ ਜੋ ਇੱਕ ਸਮਕਾਲੀ ਕੋਡ ਤਿਆਰ ਕਰਦਾ ਹੈ।

2. ਛੋਟੀ ਸੰਖਿਆ ਵਿੱਚ ਸ਼ਕਤੀ: ਰੂਟ ਤੱਕ ਪਹੁੰਚ ਕਰਨ ਵਾਲੇ ਨੂੰ ਸੀਮਤ ਕਰੋ। ਕੁਝ ਸੁਰੱਖਿਆ ਮਾਹਰ 3 ਤੋਂ ਵੱਧ ਉਪਭੋਗਤਾ ਨਾ ਹੋਣ ਦਾ ਸੁਝਾਅ ਦਿੰਦੇ ਹਨ। ਰੂਟ ਉਪਭੋਗਤਾ ਪਹੁੰਚ ਨੂੰ ਲਗਨ ਨਾਲ ਪ੍ਰਬੰਧਿਤ ਕਰੋ। ਜੇਕਰ ਤੁਸੀਂ ਪਛਾਣ ਪ੍ਰਬੰਧਨ ਅਤੇ ਆਫ-ਬੋਰਡਿੰਗ ਨੂੰ ਹੋਰ ਕਿਤੇ ਨਹੀਂ ਚਲਾਉਂਦੇ ਹੋ, ਤਾਂ ਇਸਨੂੰ ਇੱਥੇ ਕਰੋ। ਜੇਕਰ ਟਰੱਸਟ ਦੇ ਦਾਇਰੇ ਵਿੱਚ ਇੱਕ ਵਿਅਕਤੀ ਸੰਗਠਨ ਨੂੰ ਛੱਡ ਦਿੰਦਾ ਹੈ, ਤਾਂ ਰੂਟ ਪਾਸਵਰਡ ਬਦਲੋ। MFA ਡਿਵਾਈਸ ਮੁੜ ਪ੍ਰਾਪਤ ਕਰੋ।

3. ਡਿਫੌਲਟ ਖਾਤਾ ਅਧਿਕਾਰ: ਨਵੇਂ ਉਪਭੋਗਤਾ ਖਾਤਿਆਂ ਜਾਂ ਭੂਮਿਕਾਵਾਂ ਦਾ ਪ੍ਰਬੰਧ ਕਰਦੇ ਸਮੇਂ, ਯਕੀਨੀ ਬਣਾਓ ਕਿ ਉਹਨਾਂ ਨੂੰ ਮੂਲ ਰੂਪ ਵਿੱਚ ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦਿੱਤੇ ਗਏ ਹਨ। ਘੱਟੋ-ਘੱਟ ਪਹੁੰਚ ਨੀਤੀ ਨਾਲ ਸ਼ੁਰੂ ਕਰੋ ਅਤੇ ਫਿਰ ਲੋੜ ਅਨੁਸਾਰ ਵਾਧੂ ਅਨੁਮਤੀਆਂ ਦਿਓ। ਕਿਸੇ ਕੰਮ ਨੂੰ ਪੂਰਾ ਕਰਨ ਲਈ ਘੱਟ ਤੋਂ ਘੱਟ ਸੁਰੱਖਿਆ ਪ੍ਰਦਾਨ ਕਰਨ ਦਾ ਸਿਧਾਂਤ ਇੱਕ ਮਾਡਲ ਹੈ ਜੋ SOC2 ਸੁਰੱਖਿਆ ਪਾਲਣਾ ਮਿਆਰਾਂ ਨੂੰ ਪਾਸ ਕਰੇਗਾ। ਸੰਕਲਪ ਇਹ ਹੈ ਕਿ ਕਿਸੇ ਵੀ ਉਪਭੋਗਤਾ ਜਾਂ ਐਪਲੀਕੇਸ਼ਨ ਕੋਲ ਲੋੜੀਂਦੇ ਫੰਕਸ਼ਨ ਨੂੰ ਕਰਨ ਲਈ ਲੋੜੀਂਦੀ ਘੱਟੋ-ਘੱਟ ਸੁਰੱਖਿਆ ਹੋਣੀ ਚਾਹੀਦੀ ਹੈ। ਜਿੰਨਾ ਉੱਚ ਅਧਿਕਾਰਾਂ ਨਾਲ ਸਮਝੌਤਾ ਕੀਤਾ ਜਾਂਦਾ ਹੈ, ਓਨਾ ਹੀ ਵੱਡਾ ਜੋਖਮ ਹੁੰਦਾ ਹੈ। ਇਸ ਦੇ ਉਲਟ, ਜਿੰਨਾ ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਸਾਹਮਣੇ ਆਵੇਗਾ, ਓਨਾ ਹੀ ਘੱਟ ਜੋਖਮ ਹੋਵੇਗਾ।

4. ਆਡਿਟਿੰਗ ਦੇ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ: ਆਪਣੇ ਕਲਾਉਡ ਵਾਤਾਵਰਣ ਦੇ ਅੰਦਰ ਉਪਭੋਗਤਾਵਾਂ, ਭੂਮਿਕਾਵਾਂ ਅਤੇ ਖਾਤਿਆਂ ਨੂੰ ਦਿੱਤੇ ਗਏ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰਾਂ ਦੀ ਨਿਯਮਤ ਤੌਰ 'ਤੇ ਆਡਿਟ ਅਤੇ ਸਮੀਖਿਆ ਕਰੋ। ਇਹ ਸੁਨਿਸ਼ਚਿਤ ਕਰਦਾ ਹੈ ਕਿ ਵਿਅਕਤੀਆਂ ਕੋਲ ਆਪਣੇ ਮਨੋਨੀਤ ਕੰਮਾਂ ਨੂੰ ਕਰਨ ਲਈ ਸਿਰਫ ਲੋੜੀਂਦੀ ਇਜਾਜ਼ਤ ਹੈ।

5. ਪਛਾਣ ਪ੍ਰਬੰਧਨ ਅਤੇ ਸਮੇਂ-ਸਮੇਂ ਦੇ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ: ਅਣਅਧਿਕਾਰਤ ਪਹੁੰਚ ਦੇ ਜੋਖਮ ਨੂੰ ਘੱਟ ਕਰਨ ਲਈ ਕਿਸੇ ਵੀ ਬਹੁਤ ਜ਼ਿਆਦਾ ਜਾਂ ਨਾ ਵਰਤੇ ਗਏ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰਾਂ ਦੀ ਪਛਾਣ ਕਰੋ ਅਤੇ ਰੱਦ ਕਰੋ। ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਸਿਰਫ਼ ਉਦੋਂ ਪਹੁੰਚ ਅਧਿਕਾਰ ਪ੍ਰਦਾਨ ਕਰਦੇ ਹਨ ਜਦੋਂ ਉਹਨਾਂ ਨੂੰ ਕਿਸੇ ਖਾਸ ਕੰਮ ਜਾਂ ਸੀਮਤ ਮਿਆਦ ਲਈ ਉਹਨਾਂ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ। ਇਹ ਹਮਲੇ ਦੀ ਸਤ੍ਹਾ ਨੂੰ ਘੱਟ ਕਰਦਾ ਹੈ ਅਤੇ ਸੰਭਾਵੀ ਸੁਰੱਖਿਆ ਖਤਰਿਆਂ ਲਈ ਮੌਕੇ ਦੀ ਵਿੰਡੋ ਨੂੰ ਘਟਾਉਂਦਾ ਹੈ।

6. ਏਮਬੇਡ ਕੀਤੇ ਪ੍ਰਮਾਣ ਪੱਤਰ: ਸਕ੍ਰਿਪਟਾਂ, ਨੌਕਰੀਆਂ, ਜਾਂ ਹੋਰ ਕੋਡਾਂ ਵਿੱਚ ਅਣਏਨਕ੍ਰਿਪਟਡ ਪ੍ਰਮਾਣਿਕਤਾ (ਉਪਭੋਗਤਾ ਨਾਮ, ਪਾਸਵਰਡ, ਐਕਸੈਸ ਕੁੰਜੀਆਂ) ਦੀ ਹਾਰਡ-ਕੋਡਿੰਗ ਦੀ ਮਨਾਹੀ ਕਰੋ। ਇਸ ਦੀ ਬਜਾਏ ਏ ਭੇਦ ਮੈਨੇਜਰ ਜਿਸਦੀ ਵਰਤੋਂ ਤੁਸੀਂ ਪ੍ਰੋਗ੍ਰਾਮਿਕ ਤੌਰ 'ਤੇ ਪ੍ਰਮਾਣ ਪੱਤਰਾਂ ਨੂੰ ਪ੍ਰਾਪਤ ਕਰਨ ਲਈ ਕਰ ਸਕਦੇ ਹੋ।

7. ਬੁਨਿਆਦੀ ਢਾਂਚਾ-ਕੋਡ (IaC) ਸੰਰਚਨਾ: AWS CloudFormation ਜਾਂ Terraform ਵਰਗੇ IaC ਟੂਲਸ ਦੀ ਵਰਤੋਂ ਕਰਦੇ ਹੋਏ ਆਪਣੇ ਕਲਾਊਡ ਬੁਨਿਆਦੀ ਢਾਂਚੇ ਨੂੰ ਕੌਂਫਿਗਰ ਕਰਦੇ ਸਮੇਂ ਸੁਰੱਖਿਆ ਦੇ ਸਭ ਤੋਂ ਵਧੀਆ ਅਭਿਆਸਾਂ ਦੀ ਪਾਲਣਾ ਕਰੋ। ਪੂਰਵ-ਨਿਰਧਾਰਤ ਤੌਰ 'ਤੇ ਜਨਤਕ ਪਹੁੰਚ ਦੇਣ ਤੋਂ ਬਚੋ ਅਤੇ ਸਰੋਤਾਂ ਤੱਕ ਪਹੁੰਚ ਨੂੰ ਸਿਰਫ਼ ਭਰੋਸੇਯੋਗ ਨੈੱਟਵਰਕਾਂ, ਉਪਭੋਗਤਾਵਾਂ ਜਾਂ IP ਪਤਿਆਂ ਤੱਕ ਸੀਮਤ ਕਰੋ। ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦੇ ਸਿਧਾਂਤ ਨੂੰ ਲਾਗੂ ਕਰਨ ਲਈ ਵਧੀਆ ਅਨੁਮਤੀਆਂ ਅਤੇ ਪਹੁੰਚ ਨਿਯੰਤਰਣ ਵਿਧੀਆਂ ਦੀ ਵਰਤੋਂ ਕਰੋ।

8. ਕਾਰਵਾਈਆਂ ਦਾ ਲੌਗਿੰਗ: ਆਪਣੇ ਕਲਾਉਡ ਵਾਤਾਵਰਨ ਦੇ ਅੰਦਰ ਕਿਰਿਆਵਾਂ ਅਤੇ ਘਟਨਾਵਾਂ ਦੀ ਵਿਆਪਕ ਲੌਗਿੰਗ ਅਤੇ ਨਿਗਰਾਨੀ ਨੂੰ ਸਮਰੱਥ ਬਣਾਓ। ਕਿਸੇ ਵੀ ਅਸਧਾਰਨ ਜਾਂ ਸੰਭਾਵੀ ਤੌਰ 'ਤੇ ਖਤਰਨਾਕ ਗਤੀਵਿਧੀਆਂ ਲਈ ਲੌਗਸ ਨੂੰ ਕੈਪਚਰ ਅਤੇ ਵਿਸ਼ਲੇਸ਼ਣ ਕਰੋ। ਸੁਰੱਖਿਆ ਦੀਆਂ ਘਟਨਾਵਾਂ ਦਾ ਤੁਰੰਤ ਪਤਾ ਲਗਾਉਣ ਅਤੇ ਜਵਾਬ ਦੇਣ ਲਈ ਮਜ਼ਬੂਤ ਲੌਗ ਪ੍ਰਬੰਧਨ ਅਤੇ ਸੁਰੱਖਿਆ ਜਾਣਕਾਰੀ ਅਤੇ ਇਵੈਂਟ ਪ੍ਰਬੰਧਨ (SIEM) ਹੱਲ ਲਾਗੂ ਕਰੋ।

9. ਨਿਯਮਤ ਕਮਜ਼ੋਰੀ ਮੁਲਾਂਕਣ: ਆਪਣੇ ਕਲਾਉਡ ਵਾਤਾਵਰਣ ਵਿੱਚ ਸੁਰੱਖਿਆ ਕਮਜ਼ੋਰੀਆਂ ਦੀ ਪਛਾਣ ਕਰਨ ਲਈ ਨਿਯਮਤ ਕਮਜ਼ੋਰੀ ਦੇ ਮੁਲਾਂਕਣ ਅਤੇ ਪ੍ਰਵੇਸ਼ ਟੈਸਟਿੰਗ ਕਰੋ। ਕਿਸੇ ਵੀ ਪਛਾਣੀਆਂ ਗਈਆਂ ਕਮਜ਼ੋਰੀਆਂ ਨੂੰ ਤੁਰੰਤ ਪੈਚ ਕਰੋ ਅਤੇ ਠੀਕ ਕਰੋ। ਆਪਣੇ ਕਲਾਉਡ ਪ੍ਰਦਾਤਾ ਦੁਆਰਾ ਜਾਰੀ ਕੀਤੇ ਗਏ ਸੁਰੱਖਿਆ ਅੱਪਡੇਟਾਂ ਅਤੇ ਪੈਚਾਂ 'ਤੇ ਨਜ਼ਰ ਰੱਖੋ ਅਤੇ ਯਕੀਨੀ ਬਣਾਓ ਕਿ ਉਹ ਜਾਣੇ-ਪਛਾਣੇ ਖਤਰਿਆਂ ਤੋਂ ਬਚਾਉਣ ਲਈ ਤੁਰੰਤ ਲਾਗੂ ਕੀਤੇ ਗਏ ਹਨ।

10. ਸਿੱਖਿਆ ਅਤੇ ਸਿਖਲਾਈ: ਸੁਰੱਖਿਆ ਜਾਗਰੂਕਤਾ ਦੇ ਸੱਭਿਆਚਾਰ ਨੂੰ ਉਤਸ਼ਾਹਿਤ ਕਰੋ ਅਤੇ ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦੇ ਸਿਧਾਂਤ ਦੀ ਮਹੱਤਤਾ ਬਾਰੇ ਕਰਮਚਾਰੀਆਂ ਨੂੰ ਨਿਯਮਤ ਸਿਖਲਾਈ ਪ੍ਰਦਾਨ ਕਰੋ। ਉਹਨਾਂ ਨੂੰ ਬਹੁਤ ਜ਼ਿਆਦਾ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰਾਂ ਨਾਲ ਜੁੜੇ ਸੰਭਾਵੀ ਜੋਖਮਾਂ ਅਤੇ ਕਲਾਉਡ ਵਾਤਾਵਰਣ ਦੇ ਅੰਦਰ ਸਰੋਤਾਂ ਤੱਕ ਪਹੁੰਚ ਅਤੇ ਪ੍ਰਬੰਧਨ ਕਰਨ ਵੇਲੇ ਪਾਲਣ ਕਰਨ ਲਈ ਸਭ ਤੋਂ ਵਧੀਆ ਅਭਿਆਸਾਂ ਬਾਰੇ ਸਿੱਖਿਅਤ ਕਰੋ।

11. ਪੈਚ ਅਤੇ ਅੱਪਡੇਟ: ਸਾਰੇ ਸਰਵਰ ਸੌਫਟਵੇਅਰ ਨੂੰ ਨਿਯਮਿਤ ਤੌਰ 'ਤੇ ਅੱਪਡੇਟ ਕਰਕੇ ਕਮਜ਼ੋਰੀਆਂ ਨੂੰ ਘਟਾਓ। ਜਾਣੀਆਂ-ਪਛਾਣੀਆਂ ਕਮਜ਼ੋਰੀਆਂ ਤੋਂ ਬਚਾਉਣ ਲਈ ਆਪਣੇ ਕਲਾਊਡ ਬੁਨਿਆਦੀ ਢਾਂਚੇ ਅਤੇ ਸੰਬੰਧਿਤ ਐਪਲੀਕੇਸ਼ਨਾਂ ਨੂੰ ਅੱਪ ਟੂ ਡੇਟ ਰੱਖੋ। ਕਲਾਉਡ ਪ੍ਰਦਾਤਾ ਅਕਸਰ ਸੁਰੱਖਿਆ ਪੈਚ ਅਤੇ ਅੱਪਡੇਟ ਜਾਰੀ ਕਰਦੇ ਹਨ, ਇਸਲਈ ਉਹਨਾਂ ਦੀਆਂ ਸਿਫ਼ਾਰਸ਼ਾਂ ਦੇ ਨਾਲ ਮੌਜੂਦਾ ਰਹਿਣਾ ਮਹੱਤਵਪੂਰਨ ਹੈ।

ਟਰੱਸਟ

ਇਹ ਭਰੋਸੇ ਲਈ ਹੇਠਾਂ ਆਉਂਦਾ ਹੈ - ਸਿਰਫ ਤੁਹਾਡੀ ਸੰਸਥਾ ਵਿੱਚ ਉਹਨਾਂ ਨੂੰ ਉਹਨਾਂ ਕੰਮਾਂ ਨੂੰ ਪੂਰਾ ਕਰਨ ਲਈ ਭਰੋਸਾ ਪ੍ਰਦਾਨ ਕਰਨਾ ਜੋ ਉਹਨਾਂ ਨੂੰ ਆਪਣਾ ਕੰਮ ਪੂਰਾ ਕਰਨ ਲਈ ਕਰਨ ਦੀ ਲੋੜ ਹੈ। ਸੁਰੱਖਿਆ ਮਾਹਰ ਸਿਫਾਰਸ਼ ਕਰਦੇ ਹਨ ਜ਼ੀਰੋ ਟਰੱਸਟ. ਜ਼ੀਰੋ ਟਰੱਸਟ ਸੁਰੱਖਿਆ ਮਾਡਲ ਤਿੰਨ ਮੁੱਖ ਸਿਧਾਂਤਾਂ 'ਤੇ ਅਧਾਰਤ ਹੈ:

- ਸਪੱਸ਼ਟ ਤੌਰ 'ਤੇ ਪੁਸ਼ਟੀ ਕਰੋ - ਉਪਭੋਗਤਾ ਦੀ ਪਛਾਣ ਅਤੇ ਪਹੁੰਚ ਨੂੰ ਪ੍ਰਮਾਣਿਤ ਕਰਨ ਲਈ ਸਾਰੇ ਉਪਲਬਧ ਡੇਟਾ ਪੁਆਇੰਟਾਂ ਦੀ ਵਰਤੋਂ ਕਰੋ।

- ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼-ਅਧਿਕਾਰ ਦੀ ਪਹੁੰਚ ਦੀ ਵਰਤੋਂ ਕਰੋ - ਸਿਰਫ਼ ਸਮੇਂ ਦੇ ਨਾਲ ਅਤੇ ਕਾਫ਼ੀ ਸੁਰੱਖਿਆ।

- ਉਲੰਘਣਾ ਮੰਨੋ - ਹਰ ਚੀਜ਼ ਨੂੰ ਏਨਕ੍ਰਿਪਟ ਕਰੋ, ਕਿਰਿਆਸ਼ੀਲ ਵਿਸ਼ਲੇਸ਼ਣ ਦੀ ਵਰਤੋਂ ਕਰੋ ਅਤੇ ਜਗ੍ਹਾ 'ਤੇ ਐਮਰਜੈਂਸੀ ਜਵਾਬ ਦਿਓ।

ਕਲਾਉਡ ਅਤੇ ਕਲਾਉਡ ਸੇਵਾਵਾਂ ਦੇ ਉਪਭੋਗਤਾ ਵਜੋਂ, ਇਹ ਭਰੋਸੇ ਲਈ ਵੀ ਹੇਠਾਂ ਆਉਂਦਾ ਹੈ. ਤੁਹਾਨੂੰ ਆਪਣੇ ਆਪ ਤੋਂ ਪੁੱਛਣਾ ਪਏਗਾ, "ਕੀ ਮੈਂ ਕਲਾਉਡ ਵਿੱਚ ਮੇਰੇ ਕੀਮਤੀ ਡੇਟਾ ਨੂੰ ਸਟੋਰ ਕਰਨ ਲਈ ਮੇਰੇ ਵਿਕਰੇਤਾ 'ਤੇ ਭਰੋਸਾ ਕਰਦਾ ਹਾਂ?" ਭਰੋਸਾ, ਇਸ ਸਥਿਤੀ ਵਿੱਚ, ਦਾ ਮਤਲਬ ਹੈ ਕਿ ਤੁਸੀਂ ਸੁਰੱਖਿਆ ਦਾ ਪ੍ਰਬੰਧਨ ਕਰਨ ਲਈ ਉਸ ਕੰਪਨੀ, ਜਾਂ ਇਸ ਵਰਗੀ ਇੱਕ 'ਤੇ ਭਰੋਸਾ ਕਰਦੇ ਹੋ, ਜਿਵੇਂ ਕਿ ਅਸੀਂ ਉੱਪਰ ਦੱਸਿਆ ਹੈ। ਵਿਕਲਪਕ ਤੌਰ 'ਤੇ, ਜੇਕਰ ਤੁਸੀਂ ਨਕਾਰਾਤਮਕ ਵਿੱਚ ਜਵਾਬ ਦਿੰਦੇ ਹੋ, ਤਾਂ ਕੀ ਤੁਸੀਂ ਆਪਣੇ ਘਰ ਦੇ ਮਾਹੌਲ ਵਿੱਚ ਸੁਰੱਖਿਆ ਪ੍ਰਬੰਧਨ ਗਤੀਵਿਧੀ ਦੇ ਸਮਾਨ ਕਿਸਮਾਂ ਨੂੰ ਕਰਨ ਲਈ ਤਿਆਰ ਹੋ। ਕੀ ਤੁਹਾਨੂੰ ਆਪਣੇ ਆਪ 'ਤੇ ਭਰੋਸਾ ਹੈ?

ਕਲਾਉਡ ਵਿੱਚ ਸੇਵਾਵਾਂ ਪ੍ਰਦਾਨ ਕਰਨ ਵਾਲੀ ਇੱਕ ਕੰਪਨੀ ਦੇ ਰੂਪ ਵਿੱਚ, ਗਾਹਕਾਂ ਨੇ ਤੁਹਾਡੇ ਕਲਾਉਡ ਬੁਨਿਆਦੀ ਢਾਂਚੇ ਵਿੱਚ ਆਪਣੇ ਡੇਟਾ ਦੀ ਸੁਰੱਖਿਆ ਲਈ ਤੁਹਾਡੇ ਵਿੱਚ ਭਰੋਸਾ ਰੱਖਿਆ ਹੈ। ਇਹ ਇੱਕ ਨਿਰੰਤਰ ਪ੍ਰਕਿਰਿਆ ਹੈ। ਉੱਭਰ ਰਹੇ ਖਤਰਿਆਂ ਬਾਰੇ ਸੂਚਿਤ ਰਹੋ, ਆਪਣੇ ਸੁਰੱਖਿਆ ਉਪਾਵਾਂ ਨੂੰ ਉਸ ਅਨੁਸਾਰ ਢਾਲੋ, ਅਤੇ ਤਜਰਬੇਕਾਰ ਪੇਸ਼ੇਵਰਾਂ ਜਾਂ ਸੁਰੱਖਿਆ ਸਲਾਹਕਾਰਾਂ ਨਾਲ ਸਹਿਯੋਗ ਕਰੋ ਤਾਂ ਜੋ ਤੁਹਾਡੇ ਕਾਰੋਬਾਰ ਲਈ ਸਦਾ-ਵਿਕਸਤ ਕਲਾਉਡ ਲੈਂਡਸਕੇਪ ਵਿੱਚ ਅਤਿ ਸੁਰੱਖਿਆ ਨੂੰ ਯਕੀਨੀ ਬਣਾਇਆ ਜਾ ਸਕੇ।

- https://www.bleepingcomputer.com/news/security/lastpass-hackers-stole-customer-vault-data-in-cloud-storage-breach/ ↑