Vorbim despre securitatea în cloud

Peste expunere

Să spunem așa, ce vă faceți griji în privința expunerii? Care sunt cele mai valoroase bunuri ale tale? Numărul dvs. de securitate socială? Informațiile contului dvs. bancar? Documente private sau fotografii? Fraza dvs. de semințe cripto? Dacă gestionați o companie sau sunteți responsabil pentru păstrarea în siguranță a datelor, vă puteți îngrijora că aceleași tipuri de informații sunt compromise, dar peroadea scară. Clienții tăi ți-au încredințat protecția datelor lor.

În calitate de consumatori, luăm ca sigură securitatea datelor noastre. Din ce în ce mai des în aceste zile datele sunt stocate în cloud. O serie de furnizori oferă servicii care permit clienților să facă copii de rezervă ale datelor de pe computerele lor locale în cloud. Gândiți-vă la el ca la un hard disk virtual pe cer. Acesta este promovat ca o modalitate sigură și convenabilă de a vă proteja datele. Convenabil, da. Puteți recupera un fișier pe care l-ați șters accidental. Puteți restaura un întreg hard disk ale cărui date au fost corupte.

Dar este sigur? Vi se oferă încuietoare și cheie. Cheia este, de obicei, un nume de utilizator și o parolă. Este criptat și cunoscut doar de dvs. De aceea, experții în securitate recomandă să vă păstrați parola în siguranță. Dacă cineva obține acces la parola ta, are cheia virtuală a casei tale virtuale.

Știi toate astea. Parola dvs. pentru serviciul cloud de rezervă are 16 caractere, conține litere mari și mici, cifre și câteva caractere speciale. Îl schimbi la fiecare șase luni pentru că știi că asta îngreunează hackerul. Este diferit de celelalte parole ale tale – nu folosești aceeași parolă pentru mai multe site-uri. Ce ar putea merge prost?

Unele companii oferă ceea ce au numit „Personal Cloud”. occidental Digital este una dintre acele companii care oferă o modalitate ușoară de a vă salva datele în spațiul personal dintr-un nor. Este stocarea în rețea disponibilă pe internet. Se conectează la routerul dvs. Wi-Fi, astfel încât să îl puteți accesa de oriunde în rețea. În mod convenabil, deoarece este și conectat la internet, vă puteți accesa datele personale de oriunde de pe internet. Odată cu comoditatea vine riscul.

O poziție compromițătoare

La începutul acestui an, hackerii au pătruns în Western Digitalsistemele lui și au putut descărca aproximativ 10 Tb de date. Poștașii negru au păstrat apoi datele pentru răscumpărare și au încercat să negocieze o înțelegere la nord de 10,000,000 USD pentru returnarea în siguranță a datelor. Datele sunt ca petrolul. Sau poate aurul este o analogie mai bună. Unul dintre hackeri a vorbit sub condiția anonimatului. Ha! TechCrunch l-am intervievat în timp ce se afla în procesul acestei înțelegeri de afaceri. Ceea ce este interesant este că datele care au fost compromise includ occidentale Digitalcertificatul de semnare a codului lui. Acesta este echivalentul tehnologic al unei scanări a retinei. Certificatul are scopul de a identifica în mod pozitiv proprietarul sau deținătorul. Cu această scanare virtuală a retinei, nu este necesară nicio parolă pentru accesul la datele „securizate”. Cu alte cuvinte, cu acest certificat, acest om de afaceri cu pălărie neagră poate păși chiar pe ușa din față a digital palat.

Vestic Digital a refuzat să comenteze ca răspuns la afirmațiile hackerului că se aflau încă în rețeaua WD. Hackerul anonim și-a exprimat dezamăgirea că reprezentanții de la Western Digital nu i-ar întoarce apelurile. Oficial, într-o comunicatul de presă, Occidental Digital a anunțat că „Pe baza investigației până în prezent, compania consideră că partea neautorizată a obținut anumite date din sistemele sale și lucrează pentru a înțelege natura și domeniul de aplicare a acestor date”. Deci, occidental Digital este mamă, dar hackerul blablă. În ceea ce privește modul în care au făcut-o, hackerul descrie modul în care au exploatat vulnerabilitățile cunoscute și au reușit să obțină acces la datele din cloud ca administrator global.

Un administrator global, prin natura rolului, are acces la orice. Nu are nevoie de parola ta. El are cheia principală.

Vestic Digital nu este singur

A studiu anul trecut a constatat că 83% dintre companiile chestionate au avut mai mult de o încălcarea datelor, 45% dintre acestea fiind bazate pe cloud. The in medie costul unei breșe de date în Statele Unite a fost de 9.44 milioane USD. Costurile au fost împărțite în patru categorii de costuri - pierderea afacerii, detectarea și escaladarea, notificarea și răspunsul după încălcare. (Nu sunt sigur în ce categorie se află răscumpărarea datelor. Nu este clar dacă vreunul dintre respondenți a plătit cereri de răscumpărare.) Timpul mediu necesar unei organizații pentru a identifica și a răspunde la o încălcare a datelor este de aproximativ 9 luni. Nu este o surpriză, deci, că la câteva luni după Western Digital au recunoscut pentru prima dată o încălcare a datelor, ei încă investighează.

Este greu de spus cu exactitate câte companii au avut încălcări ale datelor. Cunosc o companie privată mare care a fost atacată de ransomware. Proprietarii au refuzat să negocieze și nu au plătit. Asta însemna, în schimb, e-mailuri și fișiere de date pierdute. Au ales să reconstruiască totul, de la copii de rezervă neinfectate și să reinstaleze software-ul. Au existat perioade de nefuncționare semnificative și pierderi de productivitate. Acest eveniment nu a fost niciodată în presă. Acea companie a fost norocoasă pentru că 66% companiilor mici și mijlocii care sunt atacate de ransomware ajung să iasă din activitate în 6 luni.

- 30,000 de site-uri web sunt tocat zilnic

- 4 milioane de fișiere sunt furate in fiecare zi

- 22 de miliarde de înregistrări au fost încălcat în 2021

Dacă ați făcut vreodată afaceri cu sau ați folosit serviciile Capital One, Marriott, Equifax, Target sau Uber, este posibil ca parola dvs. să fi fost compromisă. Fiecare dintre aceste companii majore a suferit o încălcare semnificativă a datelor.

- Capital One: Un hacker a obținut acces la 100 de milioane de clienți și solicitanți exploatând o vulnerabilitate din infrastructura cloud a companiei.

- Marriott: O încălcare a datelor a expus informații despre 500 de milioane de clienți (această încălcare a rămas nedetectată timp de 4 ani).

- Equifax: Au fost expuse informații personale din cloud despre 147 de milioane de clienți.

- Țintă: criminalii cibernetici au accesat 40 de milioane de numere de card de credit.

- Uber: Hackerii au compromis laptopul unui dezvoltator și au obținut acces la 57 de milioane de utilizatori și 600,000 de șoferi.

- LastPass[1]: Hackerii au furat datele seifului a 33 de milioane de clienți într-o breșă de stocare în cloud pentru această companie de gestionare a parolelor. Atacatorul a obținut acces la stocarea în cloud a Lastpass folosind o „cheie de acces la stocare în cloud și chei de decriptare a containerului de stocare dublă” furate din mediul său de dezvoltator.

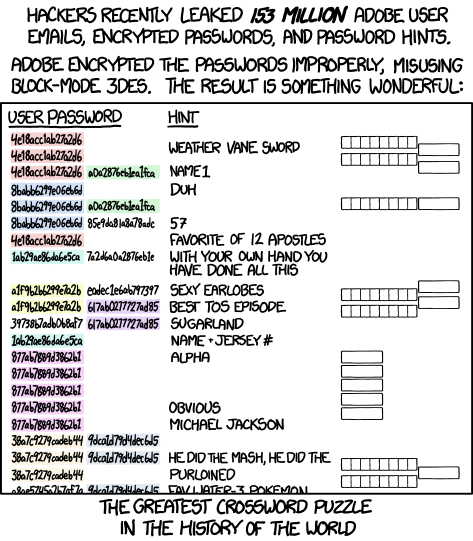

Puteți verifica pentru a vedea dacă ați fost expus la o încălcare a datelor pe acest site web: am fost presat? Introduceți adresa dvs. de e-mail și vă va arăta în câte încălcări de date a fost găsită adresa de e-mail. De exemplu, am introdus una dintre adresele mele personale de e-mail și am constatat că a făcut parte din 25 de încălcări de date diferite, inclusiv Evite , Dropbox, Adobe, LinkedIn și Twitter.

Contracararea pețitorilor nedoriți

S-ar putea să nu existe niciodată o recunoaștere publică din partea Western Digital exact ce s-a întâmplat. Incidentul ilustrează două lucruri: datele din cloud sunt la fel de sigure pe cât deținătorii lor, iar cei care dețin cheile trebuie să fie deosebit de atenți. Pentru a parafraza Principiul Peter Parker, accesul root vine cu o mare responsabilitate.

Pentru a fi mai precis, un utilizator root și un administrator global nu sunt exact la fel. Ambele au multă putere, dar ar trebui să fie conturi separate. Utilizatorul root deține și are acces la contul cloud corporativ la cel mai de jos nivel. Ca atare, acest cont ar putea șterge toate datele, VM-urile, informațiile despre clienți - tot ceea ce o companie a securizat în cloud. În AWS, există doar sarcini 10, inclusiv configurarea și închiderea contului dvs. AWS, care necesită cu adevărat acces root.

Conturile de administrator ar trebui create pentru a efectua sarcini administrative (duh). De obicei, există mai multe conturi de administrator, care sunt de obicei bazate pe persoană, spre deosebire de contul root unic. Deoarece conturile de administrator sunt legate de o persoană, puteți monitoriza cu ușurință cine a făcut ce modificări în mediu.

Cel mai mic privilegiu pentru securitate maximă

Sondajul privind încălcarea datelor a studiat impactul a 28 de factori asupra gravității unei încălcări a datelor. Utilizarea securității AI, o abordare DevSecOps, instruirea angajaților, managementul identității și accesului, MFA, analizele de securitate, toate au avut un impact pozitiv în reducerea sumei medii în dolari pierdute într-un incident. Întrucât, eșecurile de conformitate, complexitatea sistemului de securitate, deficitul de competențe de securitate și migrarea în cloud au fost factori care au contribuit la creșterea netă mai mare a costului mediu al unei încălcări a datelor.

Pe măsură ce migrați către cloud, trebuie să fiți mai vigilenți ca niciodată în protejarea datelor. Iată câteva modalități suplimentare de a vă reduce riscul și de a gestiona un mediu mai sigur de la a securitate punct de vedere:

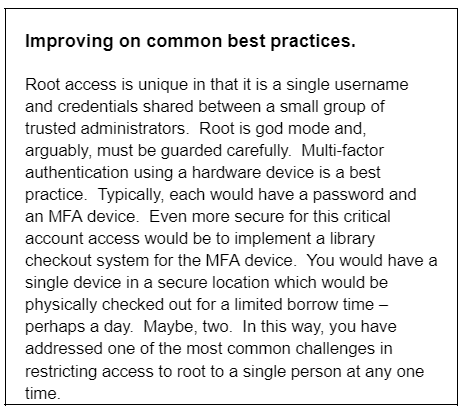

1. Autentificare multifactor: aplicați MFA pentru root și toate conturile de administrator. Și mai bine, utilizați un dispozitiv MFA hardware fizic. Un potențial hacker ar avea nevoie nu numai de numele contului și parola, ci și de MFA fizic care generează un cod sincronizat.

2. Putere în număr mic: Limitați cine are acces la rădăcină. Unii experți în securitate sugerează nu mai mult de 3 utilizatori. Gestionați asiduu accesul utilizatorului root. Dacă nu executați gestionarea identității și off-boarding-ul în altă parte, faceți-o aici. Dacă unul din cercul de încredere părăsește organizația, schimbați parola de root. Recuperați dispozitivul MFA.

3. Privilegii implicite de cont: Când furnizați noi conturi de utilizator sau roluri, asigurați-vă că li se acordă privilegii minime în mod implicit. Începeți cu o politică de acces minim și apoi acordați permisiuni suplimentare după cum este necesar. Principiul asigurării celei mai puține securități pentru a îndeplini o sarcină este un model care va trece standardele de conformitate SOC2 de securitate. Conceptul este că orice utilizator sau aplicație ar trebui să aibă securitatea minimă necesară pentru a îndeplini funcția necesară. Cu cât este mai mare privilegiul care este compromis, cu atât este mai mare riscul. În schimb, cu cât privilegiul expus este mai scăzut, cu atât riscul este mai mic.

4. Privilegii de audit: Auditează și revizuiește în mod regulat privilegiile atribuite utilizatorilor, rolurilor și conturilor din mediul tău cloud. Acest lucru asigură că persoanele au doar permisiunea necesară pentru a-și îndeplini sarcinile desemnate.

5. Managementul identității și privilegiile just-in-time: identificați și revocați orice privilegii excesive sau neutilizate pentru a minimiza riscul accesului neautorizat. Oferiți drepturi de acces utilizatorilor numai atunci când aceștia le solicită pentru o anumită sarcină sau o perioadă limitată. Acest lucru minimizează suprafața de atac și reduce fereastra de oportunitate pentru potențiale amenințări de securitate.

6. Acreditări încorporate: interziceți codificarea tare a autentificării necriptate (nume de utilizator, parolă, chei de acces) în scripturi, joburi sau alt cod. În schimb, uită-te într-un manager de secrete pe care îl puteți folosi pentru a prelua în mod programatic acreditările.

7. Configurație infrastructură ca cod (IaC).: Respectați cele mai bune practici de securitate atunci când vă configurați infrastructura cloud folosind instrumente IaC precum AWS CloudFormation sau Terraform. Evitați acordarea accesului public în mod implicit și restricționați accesul la resurse numai la rețele, utilizatori sau adrese IP de încredere. Utilizați permisiuni detaliate și mecanisme de control al accesului pentru a aplica principiul cel mai mic privilegiu.

8. Înregistrarea acțiunilor: Activați înregistrarea completă și monitorizarea acțiunilor și evenimentelor din mediul dvs. cloud. Capturați și analizați jurnalele pentru orice activități neobișnuite sau potențial rău intenționate. Implementați soluții robuste de gestionare a jurnalelor și a informațiilor de securitate și de gestionare a evenimentelor (SIEM) pentru a detecta și a răspunde prompt la incidentele de securitate.

9. Evaluări regulate ale vulnerabilităților: Efectuați evaluări regulate de vulnerabilitate și teste de penetrare pentru a identifica punctele slabe de securitate din mediul dvs. cloud. Corectați și remediați prompt toate vulnerabilitățile identificate. Urmăriți actualizările de securitate și corecțiile lansate de furnizorul dvs. de cloud și asigurați-vă că acestea sunt aplicate prompt pentru a vă proteja împotriva amenințărilor cunoscute.

10. Educație și formare profesională: Promovați o cultură a conștientizării securității și oferiți instruire regulată angajaților cu privire la importanța principiului cel mai mic privilegiu. Educați-i despre riscurile potențiale asociate cu privilegiile excesive și despre cele mai bune practici de urmat atunci când accesați și gestionați resurse în mediul cloud.

11. Patch-uri și actualizări: Reduceți vulnerabilitățile prin actualizarea regulată a tuturor software-ului serverului. Păstrați-vă infrastructura cloud și aplicațiile asociate la zi pentru a vă proteja împotriva vulnerabilităților cunoscute. Furnizorii de cloud lansează adesea patch-uri și actualizări de securitate, așa că este esențial să fii la curent cu recomandările lor.

Încredere

Se rezumă la încredere – oferind doar celor din organizația dumneavoastră încrederea pentru a îndeplini sarcinile pe care trebuie să le facă pentru a-și îndeplini treaba. Experții în securitate recomandă Încredere zero. Modelul de securitate Zero Trust se bazează pe trei principii cheie:

- Verificați în mod explicit – utilizați toate punctele de date disponibile pentru a valida identitatea și accesul unui utilizator.

- Folosiți accesul cu cel mai mic privilegiu – exact la timp și suficientă securitate.

- Presupuneți încălcarea - criptați totul, folosiți analize proactive și aveți un răspuns de urgență.

În calitate de consumator al serviciilor cloud și cloud, se reduce și la încredere. Trebuie să vă întrebați: „Am încredere în furnizorul meu pentru a-mi stoca datele prețioase în cloud?” Încrederea, în acest caz, înseamnă că te bazezi pe acea companie, sau pe una asemănătoare, pentru a gestiona securitatea așa cum am descris mai sus. Alternativ, dacă răspundeți negativ, sunteți pregătit să efectuați aceleași tipuri de activități de management al securității în mediul dvs. de acasă. Ai încredere în tine?

În calitate de companie care oferă servicii în cloud, clienții și-au pus încrederea în dvs. pentru a-și proteja datele în infrastructura dvs. de cloud. Este un proces în desfășurare. Rămâneți informat cu privire la amenințările emergente, adaptați-vă măsurile de securitate în consecință și colaborați cu profesioniști cu experiență sau consultanți în securitate pentru a asigura cea mai mare protecție pentru afacerea dvs. în peisajul cloud în continuă evoluție.

- https://www.bleepingcomputer.com/news/security/lastpass-hackers-stole-customer-vault-data-in-cloud-storage-breach/ ↑