Buluttaki güvenlikten bahsediyoruz

Aşırı Pozlama

Şöyle söyleyelim, neyi açığa vurmaktan endişe ediyorsunuz? En değerli varlıklarınız neler? Sosyal Güvenlik Numaranız? Banka hesap bilgileriniz? Özel belgeler mi yoksa fotoğraflar mı? Kripto tohum ifadeniz? Bir şirketi yönetiyorsanız veya verilerin güvenliğinden sorumluysanız, aynı tür bilgilerin ele geçirilmesinden endişe duyabilirsiniz, ancakroadölçek. Müşterilerinizin verilerinin korunması size emanet edildi.

Tüketiciler olarak verilerimizin güvenliğine kesin gözüyle bakıyoruz. Günümüzde veriler giderek daha sık bulutta depolanıyor. Bazı satıcılar, müşterilerin verilerini yerel bilgisayarlarından buluta yedeklemelerine olanak tanıyan hizmetler sunmaktadır. Bunu gökyüzündeki sanal bir sabit disk olarak düşünün. Bu, verilerinizi korumanın güvenli ve kullanışlı bir yolu olarak tanıtılır. Uygun, evet. Yanlışlıkla sildiğiniz bir dosyayı kurtarabilirsiniz. Verileri bozulmuş bir sabit sürücünün tamamını geri yükleyebilirsiniz.

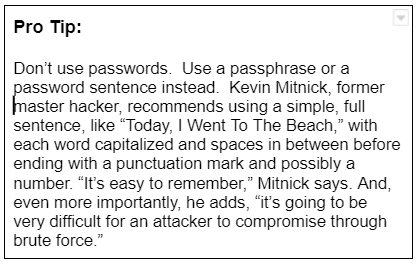

Ama güvenli mi? Size bir kilit ve anahtar verilmektedir. Anahtar genellikle bir kullanıcı adı ve şifredir. Şifrelenir ve yalnızca sizin tarafınızdan bilinir. Bu nedenle güvenlik uzmanları şifrenizi güvende tutmanızı tavsiye ediyor. Birisi şifrenize erişim kazanırsa sanal evinizin sanal anahtarına sahip olur.

Bütün bunları biliyorsun. Yedekleme bulut hizmetine ait şifreniz 16 karakter uzunluğunda olup, büyük ve küçük harfler, rakamlar ve birkaç özel karakter içermektedir. Her altı ayda bir değiştiriyorsunuz çünkü bunun bilgisayar korsanının işini zorlaştırdığını biliyorsunuz. Diğer şifrelerinizden farklıdır; aynı şifreyi birden fazla site için kullanmazsınız. Ne yanlış gidebilir?

Bazı şirketler "Kişisel Bulut" olarak markaladıkları şeyi sunuyor. Batılı Digital verilerinizi buluttaki kişisel alanınıza yedeklemenin kolay bir yolunu sağlayan şirketlerden biridir. İnternet üzerinden kullanılabilen ağ bağlantılı depolama alanıdır. Wi-Fi yönlendiricinize takılır, böylece ağınızın herhangi bir yerinden ona erişebilirsiniz. Rahatlıkla internete de bağlı olduğu için kişisel verilerinize internetin olduğu her yerden erişebilirsiniz. Kolaylıkla birlikte risk de gelir.

Uzlaşmacı Bir Konum

Bu yılın başında bilgisayar korsanları Batı'ya sızdı Digital'nin sistemlerine yaklaşık 10 Tb veri indirmeyi başardık. Şantajcılar daha sonra verileri fidye için tuttular ve verilerin güvenli bir şekilde geri getirilmesi için 10,000,000 ABD dolarının üzerinde bir anlaşma yapmaya çalıştılar. Veri petrol gibidir. Ya da belki altın daha iyi bir benzetmedir. Bilgisayar korsanlarından biri kimliğinin gizli kalması koşuluyla konuştu. Ha! TechCrunch Bu iş anlaşması sürecindeyken onunla röportaj yaptım. İlginç olan, ele geçirilen verilerin Batı'yı da içermesi Digital'nin kod imzalama sertifikası. Bu, retina taramasının teknolojik eşdeğeridir. Sertifika, sahibi veya hamilini olumlu bir şekilde tanımlamayı amaçlamaktadır. Bu sanal retina taraması ile “güvenli” verilere erişim için herhangi bir şifre gerekmiyor. Yani bu sertifika ile bu siyah şapkalı işadamı, otelin ön kapısından içeri girebiliyor. digital Saray.

batı Digital Bilgisayar korsanının hâlâ WD ağında oldukları yönündeki iddialarına yanıt olarak yorum yapmayı reddetti. İsimsiz hacker, Western'deki temsilcilerin hayal kırıklığını dile getirdi Digital aramalarına cevap vermiyordu. Resmi olarak bir basın bülteni, Batı Digital "Şirket, bugüne kadar yapılan incelemelere göre yetkisiz kişilerin sistemlerinden belirli verileri elde ettiğine inanıyor ve bu verilerin niteliğini ve kapsamını anlamak için çalışıyor." Yani, Batı Digital Annem ama hacker gevezelik ediyor. Bilgisayar korsanı, bunu nasıl yaptıklarına gelince, bilinen güvenlik açıklarından nasıl yararlandıklarını ve küresel bir yönetici olarak buluttaki verilere nasıl erişebildiklerini anlatıyor.

Küresel bir yönetici, rolün doğası gereği her şeye erişebilir. Şifrenize ihtiyacı yok. Ana anahtar onda.

batı Digital Yalnız değil

A anket Geçen yıl ankete katılan şirketlerin %83'ünün birden fazla %45'i bulut tabanlı olan veri ihlali. ortalama ABD'de bir veri ihlalinin maliyeti 9.44 milyon ABD dolarıydı. Maliyetler dört maliyet kategorisine ayrıldı: iş kaybı, tespit ve üst kademeye iletme, bildirim ve ihlal sonrası müdahale. (Veri fidyesinin hangi kategoride olduğundan emin değilim. Katılımcılardan herhangi birinin fidye taleplerini ödeyip ödemediği açık değil.) Bir kuruluşun bir veri ihlalini tespit etmesi ve buna yanıt vermesi için geçen ortalama süre yaklaşık 9 aydır. O halde Batı'dan birkaç ay sonra bu sürpriz değil. Digital İlk önce bir veri ihlalini kabul ettiler, hala araştırıyorlar.

Tam olarak kaç şirketin veri ihlali yaşadığını söylemek zor. Fidye yazılımının saldırısına uğrayan büyük bir özel şirket tanıyorum. Sahipler pazarlık yapmayı reddetti ve ödeme yapmadı. Bu, e-postaların ve veri dosyalarının kaybolması anlamına geliyordu. Virüs bulaşmamış yedeklerden her şeyi yeniden oluşturmayı ve yazılımı yeniden yüklemeyi seçtiler. Önemli ölçüde aksama süresi ve üretkenlik kaybı yaşandı. Bu olay medyada hiç yer almadı. O şirket şanslıydı çünkü %66 Fidye yazılımlarının saldırısına uğrayan küçük ve orta ölçekli şirketlerin büyük bir kısmı 6 ay içinde kapanıyor.

- 30,000 web sitesi üreticilerinin günlük

- 4 milyon dosya çalıntı her gün

- 22 milyar kayıt vardı ihlal 2021 yılında

Capital One, Marriott, Equifax, Target veya Uber ile iş yaptıysanız veya hizmetlerini kullandıysanız, şifrenizin ele geçirilmiş olması mümkündür. Bu büyük şirketlerin her biri önemli bir veri ihlali yaşadı.

- Capital One: Bir bilgisayar korsanı, şirketin bulut altyapısındaki bir güvenlik açığından yararlanarak 100 milyon müşteriye ve başvuru sahibine erişim sağladı.

- Marriott: Bir veri ihlali 500 milyon müşterinin bilgilerini açığa çıkardı (bu ihlal 4 yıl boyunca tespit edilemedi).

- Equifax: 147 milyon müşterinin buluttaki kişisel bilgileri açığa çıktı.

- Hedef: Siber suçlular 40 milyon kredi kartı numarasına erişti.

- Uber: Bilgisayar korsanları bir geliştiricinin dizüstü bilgisayarını ele geçirdi ve 57 milyon kullanıcıya ve 600,000 sürücüye erişim sağladı.

- LastPass[1]: Bilgisayar korsanları, bu şifre yöneticisi şirketi için bulut depolama alanı ihlalinde 33 milyon müşterinin kasa verilerini çaldı. Saldırgan, geliştirici ortamından çalınan "bulut depolama erişim anahtarı ve çift depolama konteyneri şifre çözme anahtarlarını" kullanarak Lastpass'ın bulut depolama alanına erişim sağladı.

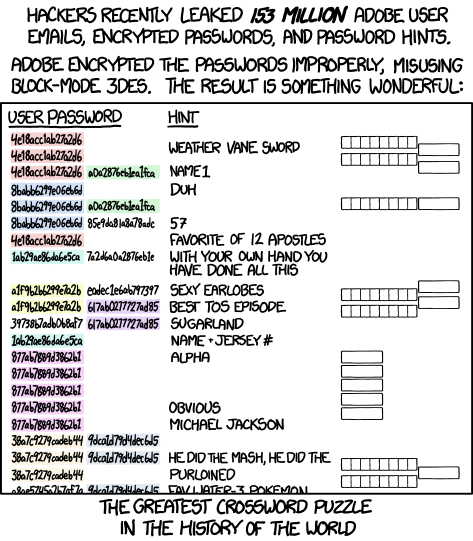

Bu web sitesinde bir veri ihlaline maruz kalıp kalmadığınızı kontrol edebilirsiniz: ben mi vuruldum? E-posta adresinizi yazın, size e-posta adresinizde kaç tane veri ihlali bulunduğunu gösterecektir. Örneğin, kişisel e-posta adreslerimden birini yazdım ve bunun Evite dahil 25 farklı veri ihlalinin parçası olduğunu buldum. , Dropbox, Adobe, LinkedIn ve Twitter.

İstenmeyen Talipleri Engellemek

Western tarafından hiçbir zaman kamuya açık bir onay olmayabilir. Digital tam olarak ne olduğunu. Olay iki şeyi gösteriyor: Buluttaki veriler yalnızca onu saklayanların ve anahtarları saklayanların özellikle dikkatli olması gerektiği kadar güvenlidir. Peter Parker İlkesini başka kelimelerle ifade edersek, root erişimi büyük sorumluluk getirir.

Daha kesin olmak gerekirse, kök kullanıcı ile genel yönetici tam olarak aynı şey değildir. Her ikisinin de çok fazla gücü var ama ayrı hesaplar olmalı. Kök kullanıcı, en düşük düzeyde kurumsal bulut hesabının sahibidir ve bu hesaba erişime sahiptir. Dolayısıyla bu hesap, bir işletmenin bulutta güvence altına aldığı tüm verileri, VM'leri, müşteri bilgilerini ve her şeyi silebilir. AWS'de yalnızca 10 görevleriAWS hesabınızın kurulması ve kapatılması da dahil olmak üzere gerçekten root erişimi gerektiren işlemler.

Yönetim görevlerini gerçekleştirmek için yönetici hesapları oluşturulmalıdır (hah). Tek kök hesabın aksine, genellikle kişi bazlı olan birden fazla Yönetici hesabı vardır. Yönetici hesapları bir kişiye bağlı olduğundan ortamda kimin ne gibi değişiklikler yaptığını kolayca izleyebilirsiniz.

Maksimum Güvenlik için En Az Ayrıcalık

Veri ihlali anketi, 28 faktörün veri ihlalinin ciddiyeti üzerindeki etkisini inceledi. Yapay zeka güvenliğinin kullanımı, DevSecOps yaklaşımı, çalışan eğitimi, kimlik ve erişim yönetimi, MFA, güvenlik analitiğinin kullanımı, bir olayda kaybedilen ortalama dolar miktarının azaltılmasında olumlu bir etkiye sahipti. Uyumluluk başarısızlıkları, güvenlik sistemi karmaşıklığı, güvenlik becerileri eksikliği ve buluta geçiş, veri ihlalinin ortalama maliyetinde daha yüksek net artışa katkıda bulunan faktörlerdi.

Buluta geçiş yaparken verilerinizi koruma konusunda her zamankinden daha dikkatli olmanız gerekir. Riskinizi azaltmanın ve daha güvenli bir ortamı çalıştırmanın bazı ek yolları: güvenlik bakış açısı:

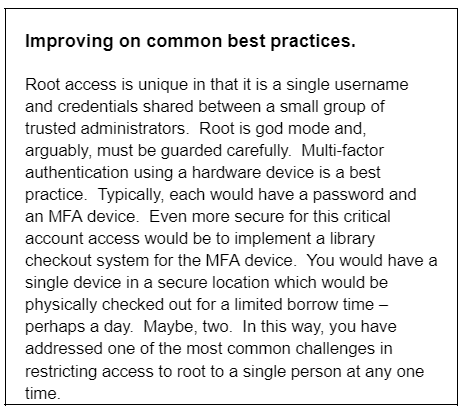

1. Çok Faktörlü Kimlik Doğrulama: Kök ve tüm Yönetici hesapları için MFA'yı zorunlu kılın. Daha da iyisi, fiziksel bir donanım MFA cihazı kullanın. Potansiyel bir bilgisayar korsanının yalnızca hesap adı ve parolaya değil, aynı zamanda senkronize kod üreten fiziksel MFA'ya da ihtiyacı olacaktır.

2. Küçük sayılarda güç: Köke kimin erişebileceğini sınırlayın. Bazı güvenlik uzmanları 3'ten fazla kullanıcı önermiyor. Kök kullanıcı erişimini titizlikle yönetin. Kimlik yönetimini ve işten ayrılma işlemini başka hiçbir yerde gerçekleştirmiyorsanız, bunu burada yapın. Güven çemberinden biri kuruluştan ayrılırsa kök parolayı değiştirin. MFA cihazını kurtarın.

3. Varsayılan Hesap Ayrıcalıkları: Yeni kullanıcı hesapları veya rolleri sağlarken bunlara varsayılan olarak minimum düzeyde ayrıcalık verildiğinden emin olun. Minimum erişim ilkesiyle başlayın ve ardından gerektiğinde ek izinler verin. Bir görevi gerçekleştirmek için en az güvenliği sağlama prensibi SOC2 güvenlik uyumluluk standartlarını geçecek bir modeldir. Konsept, herhangi bir kullanıcının veya uygulamanın gerekli işlevi gerçekleştirmek için gereken minimum güvenliğe sahip olması gerektiğidir. Taviz verilen ayrıcalık ne kadar yüksek olursa, risk de o kadar büyük olur. Tersine, açığa çıkan ayrıcalık ne kadar düşük olursa risk de o kadar düşük olur.

4. Denetim Ayrıcalıkları: Bulut ortamınızdaki kullanıcılara, rollere ve hesaplara atanan ayrıcalıkları düzenli olarak denetleyin ve inceleyin. Bu, bireylerin belirlenen görevleri gerçekleştirmek için yalnızca gerekli izne sahip olmasını sağlar.

5. Kimlik Yönetimi ve Tam Zamanında Ayrıcalıklar: Yetkisiz erişim riskini en aza indirmek için aşırı veya kullanılmayan ayrıcalıkları tanımlayın ve iptal edin. Kullanıcılara yalnızca belirli bir görev veya sınırlı bir süre için erişim haklarına ihtiyaç duymaları durumunda erişim hakları verin. Bu, saldırı yüzeyini en aza indirir ve potansiyel güvenlik tehditleri için fırsat penceresini azaltır.

6. Gömülü kimlik bilgileri: Komut dosyalarında, işlerde veya diğer kodlarda şifrelenmemiş kimlik doğrulamanın (kullanıcı adı, parola, erişim anahtarları) sabit kodlanmasını yasaklayın. Bunun yerine bir sırlar yöneticisi Kimlik bilgilerini programlı olarak almak için kullanabileceğiniz.

7. Kod Olarak Altyapı (IaC) Yapılandırması: AWS CloudFormation veya Terraform gibi IaC araçlarını kullanarak bulut altyapınızı yapılandırırken en iyi güvenlik uygulamalarına bağlı kalın. Varsayılan olarak herkese açık erişim vermekten kaçının ve kaynaklara erişimi yalnızca güvenilir ağlar, kullanıcılar veya IP adresleriyle sınırlandırın. En az ayrıcalık ilkesini uygulamak için ayrıntılı izinlerden ve erişim kontrol mekanizmalarından yararlanın.

8. Eylemlerin Günlüğe Kaydedilmesi: Bulut ortamınızdaki eylem ve olayların kapsamlı günlüğe kaydedilmesini ve izlenmesini sağlayın. Olağandışı veya potansiyel olarak kötü amaçlı etkinliklere ilişkin günlükleri yakalayın ve analiz edin. Güvenlik olaylarını anında tespit etmek ve bunlara yanıt vermek için güçlü günlük yönetimi ile güvenlik bilgileri ve olay yönetimi (SIEM) çözümlerini uygulayın.

9. Düzenli Güvenlik Açığı Değerlendirmeleri: Bulut ortamınızdaki güvenlik zayıflıklarını belirlemek için düzenli olarak güvenlik açığı değerlendirmeleri ve sızma testleri gerçekleştirin. Belirlenen tüm güvenlik açıklarını derhal düzeltin ve düzeltin. Bulut sağlayıcınız tarafından yayınlanan güvenlik güncellemelerini ve yamaları takip edin ve bilinen tehditlere karşı koruma sağlamak için bunların derhal uygulandığından emin olun.

10 Eğitim ve Öğretim: Güvenlik bilinci kültürünü teşvik edin ve çalışanlara en az ayrıcalık ilkesinin önemi konusunda düzenli eğitim verin. Onları, aşırı ayrıcalıklarla ilişkili potansiyel riskler ve bulut ortamındaki kaynaklara erişirken ve kaynaklara erişirken izlenecek en iyi uygulamalar konusunda eğitin.

11 Yamalar ve Güncellemeler: Tüm sunucu yazılımlarını düzenli olarak güncelleyerek güvenlik açıklarını azaltın. Bilinen güvenlik açıklarına karşı koruma sağlamak için bulut altyapınızı ve ilgili uygulamalarınızı güncel tutun. Bulut sağlayıcıları sıklıkla güvenlik yamaları ve güncellemeleri yayınlar; bu nedenle onların önerilerini güncel tutmak çok önemlidir.

Güven

Bu güven meselesidir; yalnızca kuruluşunuzdaki kişilere, işlerini tamamlamak için yapmaları gereken görevleri yerine getirme güvenini sağlar. Güvenlik uzmanları tavsiye ediyor Sıfır Güven. Sıfır Güven güvenlik modeli üç temel prensibe dayanmaktadır:

- Açıkça doğrulayın – bir kullanıcının kimliğini ve erişimini doğrulamak için mevcut tüm veri noktalarını kullanın.

- En az ayrıcalıklı erişimi kullanın; tam zamanında ve yeterli güvenlikte.

- İhlal olduğunu varsayın; her şeyi şifreleyin, proaktif analizlerden yararlanın ve acil durum müdahalesini hazır bulundurun.

Bulut ve bulut hizmetlerinin tüketicisi olarak bu aynı zamanda güvene de bağlıdır. Kendinize şu soruyu sormalısınız: "Satıcımın değerli verilerimi bulutta saklamasına güveniyor muyum?" Bu durumda güven, yukarıda açıkladığımız gibi güvenliği yönetmek için o şirkete veya onun gibi bir şirkete güvendiğiniz anlamına gelir. Alternatif olarak, olumsuz yanıt verirseniz, ev ortamınızda aynı türdeki güvenlik yönetimi faaliyetlerini gerçekleştirmeye hazır mısınız? Kendinize güveniyor musunuz?

Bulutta hizmet sunan bir şirket olarak müşteriler, bulut altyapınızdaki verilerinin korunması konusunda size güveniyorlar. Bu devam eden bir süreç. Ortaya çıkan tehditler hakkında bilgi sahibi olun, güvenlik önlemlerinizi buna göre uyarlayın ve sürekli gelişen bulut ortamında işletmeniz için en üst düzeyde koruma sağlamak üzere deneyimli profesyoneller veya güvenlik danışmanlarıyla işbirliği yapın.

- https://www.bleepingcomputer.com/news/security/lastpass-hackers-stole-customer-vault-data-in-cloud-storage-breach/ ↑