Υπερβολική έκθεση

Ας το θέσω έτσι, τι σε ανησυχεί να εκθέσεις; Ποια είναι τα πιο πολύτιμα περιουσιακά σας στοιχεία; Ο αριθμός κοινωνικής σας ασφάλισης; Τα στοιχεία του τραπεζικού σας λογαριασμού; Ιδιωτικά έγγραφα ή φωτογραφίες; Η φράση crypto seed σας; Εάν διαχειρίζεστε μια εταιρεία ή είστε υπεύθυνοι για τη φύλαξη των δεδομένων, μπορεί να ανησυχείτε για τους ίδιους τύπους πληροφοριών που παραβιάζονται, αλλάroader κλίμακα. Οι πελάτες σας έχουν εμπιστευτεί την προστασία των δεδομένων τους.

Ως καταναλωτές, θεωρούμε δεδομένη την ασφάλεια των δεδομένων μας. Όλο και πιο συχνά αυτές τις μέρες τα δεδομένα αποθηκεύονται στο cloud. Ορισμένοι προμηθευτές προσφέρουν υπηρεσίες που επιτρέπουν στους πελάτες να δημιουργούν αντίγραφα ασφαλείας των δεδομένων από τους τοπικούς υπολογιστές τους στο cloud. Σκεφτείτε το ως έναν εικονικό σκληρό δίσκο στον ουρανό. Αυτό διαφημίζεται ως ένας ασφαλής και βολικός τρόπος προστασίας των δεδομένων σας. Βολικό, ναι. Μπορείτε να ανακτήσετε ένα αρχείο που έχετε διαγράψει κατά λάθος. Μπορείτε να επαναφέρετε έναν ολόκληρο σκληρό δίσκο του οποίου τα δεδομένα ήταν κατεστραμμένα.

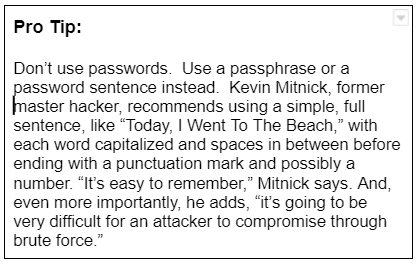

Είναι όμως ασφαλές; Σας παρέχεται κλειδαριά και κλειδί. Το κλειδί είναι, συνήθως, ένα όνομα χρήστη και ένας κωδικός πρόσβασης. Είναι κρυπτογραφημένο και γνωστό μόνο σε εσάς. Γι' αυτό οι ειδικοί ασφαλείας συνιστούν να διατηρείτε τον κωδικό πρόσβασής σας ασφαλή. Εάν κάποιος αποκτήσει πρόσβαση στον κωδικό πρόσβασής σας, έχει το εικονικό κλειδί του εικονικού σας σπιτιού.

Όλα αυτά τα ξέρεις. Ο κωδικός πρόσβασής σας στην υπηρεσία εφεδρικού cloud έχει μήκος 16 χαρακτήρες, περιέχει κεφαλαία και πεζά γράμματα, αριθμούς και μερικούς ειδικούς χαρακτήρες. Το αλλάζετε κάθε έξι μήνες γιατί ξέρετε ότι αυτό το κάνει πιο δύσκολο για τον χάκερ. Είναι διαφορετικός από τους άλλους κωδικούς πρόσβασής σας – δεν χρησιμοποιείτε τον ίδιο κωδικό πρόσβασης για πολλούς ιστότοπους. Τι μπορεί να πάει στραβά;

Ορισμένες εταιρείες προσφέρουν αυτό που έχουν χαρακτηρίσει ως "Personal Cloud". δυτικός Digital είναι μια από εκείνες τις εταιρείες που παρέχουν έναν εύκολο τρόπο δημιουργίας αντιγράφων ασφαλείας των δεδομένων σας στον προσωπικό σας χώρο σε ένα σύννεφο. Είναι δικτυωμένος χώρος αποθήκευσης διαθέσιμος μέσω Διαδικτύου. Συνδέεται στον δρομολογητή Wi-Fi σας, ώστε να μπορείτε να έχετε πρόσβαση από οπουδήποτε μέσα στο δίκτυό σας. Βολικά, επειδή είναι επίσης συνδεδεμένο στο διαδίκτυο, μπορείτε να έχετε πρόσβαση στα προσωπικά σας δεδομένα από οπουδήποτε στο Διαδίκτυο. Με την ευκολία έρχεται και ο κίνδυνος.

Μια συμβιβαστική θέση

Νωρίτερα φέτος, χάκερ εισέβαλαν στο Western Digital's συστήματα και ήταν σε θέση να κατεβάσουν περίπου 10 Tb δεδομένων. Στη συνέχεια, οι ταχυδρόμοι κράτησαν τα δεδομένα για λύτρα και προσπάθησαν να διαπραγματευτούν μια συμφωνία ύψους 10,000,000 δολαρίων ΗΠΑ για την ασφαλή επιστροφή των δεδομένων. Τα δεδομένα είναι σαν το λάδι. Ή ίσως ο χρυσός είναι καλύτερη αναλογία. Ένας από τους χάκερ μίλησε υπό τον όρο της ανωνυμίας. Χα! TechCrunch του πήρε συνέντευξη ενώ βρισκόταν στη διαδικασία αυτής της επιχειρηματικής συμφωνίας. Αυτό που είναι ενδιαφέρον είναι ότι τα δεδομένα που παραβιάστηκαν περιελάμβαναν το Western Digitalπιστοποιητικό υπογραφής κωδικού του. Αυτό είναι το τεχνολογικό ισοδύναμο μιας σάρωσης αμφιβληστροειδούς. Το πιστοποιητικό προορίζεται για τη θετική ταυτοποίηση του ιδιοκτήτη ή του κομιστή. Με αυτήν την εικονική σάρωση αμφιβληστροειδούς, δεν απαιτείται κωδικός πρόσβασης για πρόσβαση σε «ασφαλή» δεδομένα. Με άλλα λόγια, με αυτό το πιστοποιητικό αυτός ο επιχειρηματίας με μαύρο καπέλο μπορεί να περπατήσει ακριβώς στην εξώπορτα του digital παλάτι.

Δυτικός Digital αρνήθηκε να σχολιάσει ως απάντηση στους ισχυρισμούς του χάκερ ότι βρίσκονταν ακόμα στο δίκτυο της WD. Ο μη κατονομαζόμενος χάκερ εξέφρασε την απογοήτευσή του για τους εκπροσώπους της Western Digital δεν απαντούσε στις κλήσεις του. Επισήμως, σε α δελτίο τύπου, Δυτικός Digital ανακοίνωσε ότι, «Με βάση τη μέχρι σήμερα έρευνα, η Εταιρεία πιστεύει ότι το μη εξουσιοδοτημένο μέρος έλαβε ορισμένα δεδομένα από τα συστήματά της και εργάζεται για να κατανοήσει τη φύση και το εύρος αυτών των δεδομένων». Δυτική λοιπόν Digital είναι μαμά, αλλά ο χάκερ φλυαρεί. Όσο για το πώς το έκαναν, ο χάκερ περιγράφει πώς εκμεταλλεύτηκαν γνωστά τρωτά σημεία και μπόρεσαν να αποκτήσουν πρόσβαση σε δεδομένα στο cloud ως παγκόσμιος διαχειριστής.

Ένας παγκόσμιος διαχειριστής, από τη φύση του ρόλου, έχει πρόσβαση σε όλα. Δεν χρειάζεται τον κωδικό πρόσβασής σας. Έχει το κύριο κλειδί.

Δυτικός Digital δεν είναι μόνος

A επισκόπηση πέρυσι διαπίστωσε ότι το 83% των εταιρειών που συμμετείχαν στην έρευνα είχε ΠΕΡΙΣΣΟΤΕΡΑ ΑΠΟ ΕΝΑ παραβίαση δεδομένων, το 45% των οποίων βασιζόταν στο cloud. ο μέσος Το κόστος μιας παραβίασης δεδομένων στις Ηνωμένες Πολιτείες ήταν 9.44 εκατομμύρια δολάρια ΗΠΑ. Τα κόστη αναλύθηκαν σε τέσσερις κατηγορίες κόστους — χαμένη επιχείρηση, εντοπισμός και κλιμάκωση, ειδοποίηση και απόκριση μετά την παραβίαση. (Δεν είμαι σίγουρος σε ποια κατηγορία ανήκει τα λύτρα δεδομένων. Δεν είναι σαφές εάν κάποιος από τους ερωτηθέντες πλήρωσε αιτήματα λύτρων.) Ο μέσος χρόνος που χρειάζεται ένας οργανισμός για να εντοπίσει και να ανταποκριθεί σε μια παραβίαση δεδομένων είναι περίπου 9 μήνες. Δεν αποτελεί έκπληξη, λοιπόν, ότι αρκετούς μήνες μετά το Western Digital αναγνώρισαν πρώτα μια παραβίαση δεδομένων, εξακολουθούν να ερευνούν.

Είναι δύσκολο να πούμε ακριβώς πόσες εταιρείες υπέστησαν παραβιάσεις δεδομένων. Γνωρίζω μια μεγάλη ιδιωτική εταιρεία που δέχθηκε επίθεση από ransomware. Οι ιδιοκτήτες αρνήθηκαν να διαπραγματευτούν και δεν πλήρωσαν. Αυτό σήμαινε, αντ' αυτού, χαμένα μηνύματα ηλεκτρονικού ταχυδρομείου και αρχεία δεδομένων. Επέλεξαν να ξαναφτιάξουν τα πάντα, από μη μολυσμένα αντίγραφα ασφαλείας και επανεγκατάσταση λογισμικού. Υπήρξε σημαντική διακοπή λειτουργίας και απώλεια παραγωγικότητας. Αυτό το γεγονός δεν βρέθηκε ποτέ στα μέσα ενημέρωσης. Αυτή η εταιρεία ήταν τυχερή γιατί 66% των μικρομεσαίων εταιρειών που δέχονται επίθεση από ransomware καταλήγουν να σβήνουν μέσα σε 6 μήνες.

- 30,000 ιστότοποι είναι hacked καθημερινά

- 4 εκατομμύρια αρχεία είναι κλαπεί κάθε μέρα

- Ήταν 22 δισεκατομμύρια ρεκόρ παραβιαστεί σε 2021

Εάν έχετε συνεργαστεί ποτέ με ή χρησιμοποιήσατε τις υπηρεσίες των Capital One, Marriott, Equifax, Target ή Uber, είναι πιθανό ο κωδικός πρόσβασής σας να έχει παραβιαστεί. Κάθε μία από αυτές τις μεγάλες εταιρείες υπέστη σημαντική παραβίαση δεδομένων.

- Capital One: Ένας χάκερ απέκτησε πρόσβαση σε 100 εκατομμύρια πελάτες και αιτούντες εκμεταλλευόμενος μια ευπάθεια στην υποδομή cloud της εταιρείας.

- Marriott: Μια παραβίαση δεδομένων αποκάλυψε πληροφορίες για 500 εκατομμύρια πελάτες (αυτή η παραβίαση παρέμεινε απαρατήρητη για 4 χρόνια).

- Equifax: Εκτέθηκαν προσωπικές πληροφορίες στο cloud για 147 εκατομμύρια πελάτες.

- Στόχος: Οι κυβερνοεγκληματίες είχαν πρόσβαση σε 40 εκατομμύρια αριθμούς πιστωτικών καρτών.

- Uber: Χάκερ παραβίασαν το φορητό υπολογιστή ενός προγραμματιστή και απέκτησαν πρόσβαση σε 57 εκατομμύρια χρήστες και 600,000 προγράμματα οδήγησης.

- LastPass[1]: Χάκερ έκλεψαν 33 εκατομμύρια δεδομένα αποθήκης πελατών σε μια παραβίαση του χώρου αποθήκευσης στο cloud για αυτήν την εταιρεία διαχείρισης κωδικών πρόσβασης. Ο εισβολέας απέκτησε πρόσβαση στον αποθηκευτικό χώρο cloud του Lastpass χρησιμοποιώντας ένα «κλειδί πρόσβασης αποθήκευσης στο cloud και κλειδιά αποκρυπτογράφησης διπλού κοντέινερ αποθήκευσης» που κλάπηκε από το περιβάλλον προγραμματιστή του.

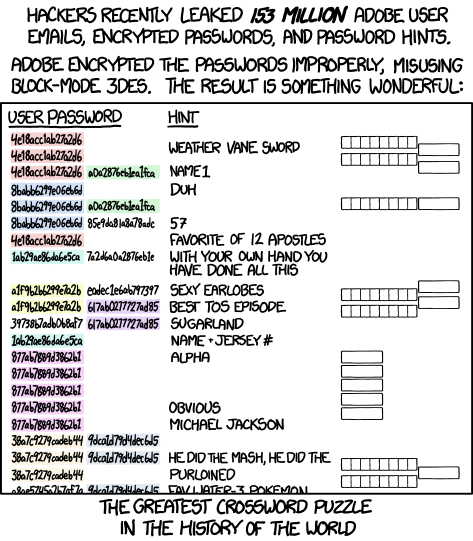

Μπορείτε να ελέγξετε εάν έχετε εκτεθεί σε παραβίαση δεδομένων σε αυτόν τον ιστότοπο: ήμουν pwned; Πληκτρολογήστε τη διεύθυνση email σας και θα σας δείξει σε πόσες παραβιάσεις δεδομένων εντοπίστηκε η διεύθυνση email. Για παράδειγμα, πληκτρολόγησα μια από τις προσωπικές μου διευθύνσεις email και διαπίστωσα ότι ήταν μέρος 25 διαφορετικών παραβιάσεων δεδομένων, συμπεριλαμβανομένου του Evite , Dropbox, Adobe, LinkedIn και Twitter.

Αποτροπή ανεπιθύμητων μνηστήρες

Μπορεί να μην υπάρξει ποτέ δημόσια αναγνώριση από τη Western Digital για το τι ακριβώς συνέβη. Το περιστατικό δείχνει δύο πράγματα: τα δεδομένα στο cloud είναι τόσο ασφαλή όσο και οι φύλακες τους και οι φύλακες των κλειδιών πρέπει να είναι ιδιαίτερα προσεκτικοί. Για να παραφράσουμε την αρχή του Peter Parker, με την πρόσβαση root έρχεται μεγάλη ευθύνη.

Για να είμαστε πιο ακριβείς, ένας χρήστης root και ένας παγκόσμιος διαχειριστής δεν είναι ακριβώς το ίδιο. Και οι δύο έχουν μεγάλη δύναμη, αλλά θα πρέπει να είναι ξεχωριστοί λογαριασμοί. Ο χρήστης root κατέχει και έχει πρόσβαση στον εταιρικό λογαριασμό cloud στο χαμηλότερο επίπεδο. Ως εκ τούτου, αυτός ο λογαριασμός θα μπορούσε να διαγράψει όλα τα δεδομένα, τα VM, τις πληροφορίες πελατών — όλα όσα έχει εξασφαλίσει μια επιχείρηση στο cloud. Στο AWS, υπάρχουν μόνο καθηκόντων 10, συμπεριλαμβανομένης της ρύθμισης και του κλεισίματος του λογαριασμού σας AWS, που απαιτούν πραγματικά πρόσβαση root.

Οι λογαριασμοί διαχειριστή πρέπει να δημιουργούνται για την εκτέλεση διοικητικών εργασιών (duh). Υπάρχουν συνήθως πολλοί λογαριασμοί διαχειριστή που συνήθως βασίζονται σε άτομα, σε αντίθεση με τον μεμονωμένο λογαριασμό root. Επειδή οι λογαριασμοί διαχειριστή είναι συνδεδεμένοι με ένα άτομο, μπορείτε εύκολα να παρακολουθείτε ποιος έκανε ποιες αλλαγές στο περιβάλλον.

Ελάχιστο προνόμιο για μέγιστη ασφάλεια

Η έρευνα παραβίασης δεδομένων μελέτησε τον αντίκτυπο 28 παραγόντων στη σοβαρότητα μιας παραβίασης δεδομένων. Η χρήση της ασφάλειας AI, μια προσέγγιση DevSecOps, η εκπαίδευση εργαζομένων, η διαχείριση ταυτότητας και πρόσβασης, το MFA, τα αναλυτικά στοιχεία ασφαλείας είχαν θετικό αντίκτυπο στη μείωση του μέσου ποσού σε δολάρια που χάνεται σε ένα περιστατικό. Ενώ, οι αποτυχίες συμμόρφωσης, η πολυπλοκότητα του συστήματος ασφαλείας, η έλλειψη δεξιοτήτων ασφαλείας και η μετεγκατάσταση του cloud ήταν παράγοντες που συνέβαλαν στην υψηλότερη καθαρή αύξηση του μέσου κόστους μιας παραβίασης δεδομένων.

Καθώς μεταβαίνετε στο cloud, πρέπει να είστε πιο προσεκτικοί από ποτέ όσον αφορά την προστασία των δεδομένων σας. Ακολουθούν ορισμένοι πρόσθετοι τρόποι για να μειώσετε τον κίνδυνο και να δημιουργήσετε ένα ασφαλέστερο περιβάλλον από το α ασφάλεια άποψη:

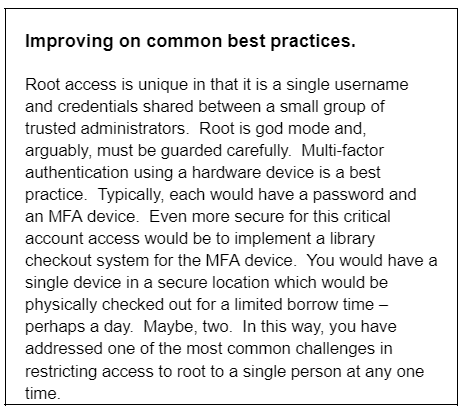

1. Έλεγχος ταυτότητας πολλαπλών παραγόντων: επιβολή MFA για root και όλους τους λογαριασμούς διαχειριστή. Ακόμα καλύτερα, χρησιμοποιήστε μια φυσική συσκευή MFA υλικού. Ένας πιθανός χάκερ θα χρειαζόταν όχι μόνο το όνομα και τον κωδικό πρόσβασης του λογαριασμού, αλλά και το φυσικό MFA που δημιουργεί έναν συγχρονισμένο κωδικό.

2. Ισχύς σε μικρούς αριθμούς: Περιορίστε ποιος έχει πρόσβαση στο root. Ορισμένοι ειδικοί σε θέματα ασφάλειας προτείνουν όχι περισσότερους από 3 χρήστες. Διαχειριστείτε προσεκτικά την πρόσβαση χρήστη root. Εάν δεν εκτελείτε διαχείριση ταυτότητας και off-boarding πουθενά αλλού, κάντε το εδώ. Εάν κάποιος από τον κύκλο εμπιστοσύνης αποχωρήσει από τον οργανισμό, αλλάξτε τον κωδικό πρόσβασης root. Ανακτήστε τη συσκευή MFA.

3. Προεπιλεγμένα δικαιώματα λογαριασμού: Κατά την παροχή νέων λογαριασμών χρηστών ή ρόλων, βεβαιωθείτε ότι τους παρέχονται ελάχιστα προνόμια από προεπιλογή. Ξεκινήστε με μια πολιτική ελάχιστης πρόσβασης και, στη συνέχεια, παραχωρήστε πρόσθετες άδειες όπως απαιτείται. Η αρχή της παροχής της ελάχιστης ασφάλειας για την ολοκλήρωση μιας εργασίας είναι ένα μοντέλο που θα περάσει τα πρότυπα συμμόρφωσης ασφαλείας SOC2. Η ιδέα είναι ότι οποιοσδήποτε χρήστης ή εφαρμογή πρέπει να έχει την ελάχιστη ασφάλεια που απαιτείται για την εκτέλεση της απαιτούμενης λειτουργίας. Όσο υψηλότερο είναι το προνόμιο που διακυβεύεται, τόσο μεγαλύτερος είναι ο κίνδυνος. Αντίθετα, όσο χαμηλότερο είναι το εκτεθειμένο προνόμιο, τόσο μικρότερος είναι ο κίνδυνος.

4. Προνόμια ελέγχου: Ελέγχετε και ελέγχετε τακτικά τα δικαιώματα που έχουν εκχωρηθεί σε χρήστες, ρόλους και λογαριασμούς στο περιβάλλον cloud σας. Αυτό διασφαλίζει ότι τα άτομα έχουν μόνο την απαραίτητη άδεια για την εκτέλεση των καθορισμένων καθηκόντων τους.

5. Διαχείριση Ταυτότητας και Δικαιώματα Προνόμια: Προσδιορίστε και ανακαλέστε τυχόν υπερβολικά ή αχρησιμοποίητα προνόμια για να ελαχιστοποιήσετε τον κίνδυνο μη εξουσιοδοτημένης πρόσβασης. Παρέχετε δικαιώματα πρόσβασης στους χρήστες μόνο όταν τα απαιτούν για μια συγκεκριμένη εργασία ή για περιορισμένο χρονικό διάστημα. Αυτό ελαχιστοποιεί την επιφάνεια επίθεσης και μειώνει το παράθυρο ευκαιρίας για πιθανές απειλές ασφαλείας.

6. Ενσωματωμένα διαπιστευτήρια: Απαγόρευση της σκληρής κωδικοποίησης μη κρυπτογραφημένου ελέγχου ταυτότητας (όνομα χρήστη, κωδικός πρόσβασης, κλειδιά πρόσβασης) σε σενάρια, εργασίες ή άλλον κώδικα. Αντ 'αυτού κοιτάξτε σε ένα διαχειριστής μυστικών που μπορείτε να χρησιμοποιήσετε για την ανάκτηση διαπιστευτηρίων μέσω προγραμματισμού.

7. Διαμόρφωση Infrastructure-as-Code (IaC).: Συμμορφωθείτε με τις βέλτιστες πρακτικές ασφαλείας κατά τη διαμόρφωση της υποδομής cloud σας χρησιμοποιώντας εργαλεία IaC όπως το AWS CloudFormation ή το Terraform. Αποφύγετε την παραχώρηση δημόσιας πρόσβασης από προεπιλογή και περιορίστε την πρόσβαση σε πόρους μόνο σε αξιόπιστα δίκτυα, χρήστες ή διευθύνσεις IP. Χρησιμοποιήστε λεπτομερείς άδειες και μηχανισμούς ελέγχου πρόσβασης για την επιβολή της αρχής του ελάχιστου προνομίου.

8. Καταγραφή ενεργειών: Ενεργοποιήστε την ολοκληρωμένη καταγραφή και παρακολούθηση ενεργειών και συμβάντων στο περιβάλλον cloud σας. Καταγράψτε και αναλύστε αρχεία καταγραφής για τυχόν ασυνήθιστες ή δυνητικά κακόβουλες δραστηριότητες. Εφαρμόστε ισχυρές λύσεις διαχείρισης αρχείων καταγραφής και ασφάλειας πληροφοριών και διαχείρισης συμβάντων (SIEM) για τον εντοπισμό και την άμεση απόκριση σε συμβάντα ασφαλείας.

9. Τακτικές αξιολογήσεις ευπάθειας: Πραγματοποιήστε τακτικές αξιολογήσεις ευπάθειας και δοκιμές διείσδυσης για να εντοπίσετε τις αδυναμίες ασφαλείας στο περιβάλλον cloud σας. Επιδιορθώστε και διορθώστε άμεσα τυχόν εντοπισμένα τρωτά σημεία. Παρακολουθήστε τις ενημερώσεις ασφαλείας και τις ενημερώσεις κώδικα που δημοσιεύονται από τον πάροχο cloud και βεβαιωθείτε ότι εφαρμόζονται αμέσως για προστασία από γνωστές απειλές.

10. Εκπαίδευση και Κατάρτιση: Προώθηση μιας κουλτούρας ευαισθητοποίησης σχετικά με την ασφάλεια και παροχή τακτικής εκπαίδευσης στους υπαλλήλους σχετικά με τη σημασία της αρχής των ελάχιστων προνομίων. Εκπαιδεύστε τους σχετικά με τους πιθανούς κινδύνους που σχετίζονται με τα υπερβολικά προνόμια και τις βέλτιστες πρακτικές που πρέπει να ακολουθούν κατά την πρόσβαση και τη διαχείριση πόρων στο περιβάλλον cloud.

11. Ενημερώσεις και ενημερώσεις: Μειώστε τα τρωτά σημεία ενημερώνοντας τακτικά όλο το λογισμικό διακομιστή. Διατηρήστε την υποδομή cloud και τις σχετικές εφαρμογές σας ενημερωμένες για προστασία από γνωστές ευπάθειες. Οι πάροχοι cloud συχνά εκδίδουν ενημερώσεις κώδικα ασφαλείας και ενημερώσεις, επομένως η ενημέρωση σχετικά με τις συστάσεις τους είναι ζωτικής σημασίας.

Εμπιστευθείτε

Έχει να κάνει με την εμπιστοσύνη – παρέχοντας μόνο σε εκείνους στον οργανισμό σας την εμπιστοσύνη για να ολοκληρώσουν τις εργασίες που πρέπει να κάνουν για να ολοκληρώσουν τη δουλειά τους. Οι ειδικοί ασφαλείας συνιστούν Μηδενική εμπιστοσύνη. Το μοντέλο ασφαλείας Zero Trust βασίζεται σε τρεις βασικές αρχές:

- Επαληθεύστε ρητά – χρησιμοποιήστε όλα τα διαθέσιμα σημεία δεδομένων για να επικυρώσετε την ταυτότητα και την πρόσβαση ενός χρήστη.

- Χρησιμοποιήστε πρόσβαση με τα λιγότερα προνόμια – έγκαιρα και αρκετή ασφάλεια.

- Υποθέστε την παραβίαση – κρυπτογραφήστε τα πάντα, χρησιμοποιήστε προληπτικά αναλυτικά στοιχεία και λάβετε τη θέση της απόκρισης έκτακτης ανάγκης.

Ως καταναλωτής των υπηρεσιών cloud και cloud, εξαρτάται επίσης από την εμπιστοσύνη. Πρέπει να αναρωτηθείτε, "εμπιστεύομαι τον πωλητή μου να αποθηκεύσει τα πολύτιμα δεδομένα μου στο cloud;" Η εμπιστοσύνη, σε αυτήν την περίπτωση, σημαίνει ότι βασίζεστε σε αυτήν την εταιρεία, ή σε μια παρόμοια, για τη διαχείριση της ασφάλειας, όπως περιγράψαμε παραπάνω. Εναλλακτικά, εάν απαντήσετε αρνητικά, είστε έτοιμοι να εκτελέσετε τους ίδιους τύπους δραστηριότητας διαχείρισης ασφάλειας στο οικιακό σας περιβάλλον. Εμπιστεύεσαι τον εαυτό σου;

Ως εταιρεία που παρέχει υπηρεσίες στο cloud, οι πελάτες έχουν εμπιστευτεί εσάς για την προστασία των δεδομένων τους στην υποδομή σας στο cloud. Είναι μια συνεχής διαδικασία. Μείνετε ενημερωμένοι για τις αναδυόμενες απειλές, προσαρμόστε ανάλογα τα μέτρα ασφαλείας σας και συνεργαστείτε με έμπειρους επαγγελματίες ή συμβούλους ασφαλείας για να εξασφαλίσετε τη μέγιστη προστασία της επιχείρησής σας στο συνεχώς εξελισσόμενο τοπίο του cloud.

- https://www.bleepingcomputer.com/news/security/lastpass-hackers-stole-customer-vault-data-in-cloud-storage-breach/ ↑