Esposizioaren gainetik

Esan dezagun horrela, zer kezkatzen zaitu agerian jartzeak? Zeintzuk dira zure ondasun baliotsuenak? Zure Gizarte Segurantzaren zenbakia? Zure banku-kontuaren informazioa? Dokumentu pribatuak, edo argazkiak? Zure kriptografia-hazia esaldia? Enpresa bat kudeatzen baduzu edo datuak babesteaz arduratzen bazara, baliteke informazio mota bera arriskuan jartzeagatik kezkatzea, bainaroader eskala. Zure bezeroek haien datuen babesa eman dizute.

Kontsumitzaile gisa, gure datuen segurtasuna berebizikotzat hartzen dugu. Egun, gero eta maizago hodeian gordetzen dira datuak. Zenbait saltzailek zerbitzuak eskaintzen dituzte bezeroei tokiko ordenagailuetatik hodeira datuak babeskopiak egiteko. Pentsa ezazu zeruko disko gogor birtual bat bezala. Hau zure datuak babesteko modu seguru eta eroso gisa iragartzen da. Erosoa, bai. Ustekabean ezabatu duzun fitxategi bat berreskura dezakezu. Datuak hondatuta dituen disko gogor osoa leheneratu dezakezu.

Baina segurua al da? Sarraila eta giltza ematen dizute. Gakoa, normalean, erabiltzaile-izena eta pasahitza da. Zifratuta dago eta zuk bakarrik ezagutzen duzu. Horregatik segurtasun adituek pasahitza seguru mantentzea gomendatzen dute. Norbaitek zure pasahitzerako sarbidea lortzen badu, zure etxe birtualeko giltza birtuala dauka.

Hori guztia badakizu. Babeskopia hodeiko zerbitzurako zure pasahitzak 16 karaktere ditu, letra larriak eta minuskulak, zenbakiak eta karaktere berezi batzuk ditu. Sei hilean behin aldatzen duzu, badakizu horrek zaildu egiten duela hackerrarentzat. Beste pasahitzen ezberdina da: ez duzu pasahitz bera erabiltzen hainbat gunetarako. Zer egin liteke gaizki?

Zenbait konpainiak "Hodei pertsonal" gisa izendatu dutena eskaintzen dute. Mendebaldekoa Digital Zure datuen babeskopiak hodei batean zure espazio pertsonalean egiteko modu erraz bat eskaintzen duten enpresa horietako bat da. Sareko biltegiratzea Interneten eskuragarri dago. Zure Wi-Fi bideratzailean konektatzen da, zure sareko edozein lekutatik atzitu ahal izateko. Eroso, Internetera ere konektatuta dagoenez, zure datu pertsonalak Interneteko edozein tokitatik atzi ditzakezu. Erosotasunarekin arriskua dator.

Konpromisoa duen jarrera

Urte hasieran, hackerrak Mendebaldean sartu ziren Digitalren sistemak eta gutxi gorabehera 10 Tb datu deskargatu ahal izan zituzten. Posta beltzek erreskaterako datuak eduki zituzten eta AEBetako 10,000,000 dolarreko akordio bat negoziatzen saiatu ziren datuak seguru itzultzeko. Datuak petrolioa bezalakoak dira. Edo agian urrea analogia hobea da. Hackeretako batek anonimotasun baldintzapean hitz egin zuen. Ja! TechCrunch elkarrizketatu zion negozio akordio honen prozesuan zegoen bitartean. Interesgarria dena da arriskuan jarri ziren datuen artean Mendebaldekoa Digital-ren kodea sinatzeko ziurtagiria. Hau erretinaren miaketa baten baliokide teknologikoa da. Ziurtagiriak jabea edo eramailea positiboki identifikatu nahi du. Erretinako eskaneatu birtual honekin, ez da pasahitzik behar datu "seguruetan" sartzeko. Beste era batera esanda, ziurtagiri honekin, kapela beltz enpresaburu hau sarrerako atean sartu daiteke digital jauregia.

Mendebaldeko Digital WD-ren sarean zeudela hacker-en erreklamazioei erantzunez iruzkintzeari uko egin zion. Izenik gabeko hackerrak etsipena adierazi zuen Mendebaldeko ordezkariek Digital ez zituen bere deiak itzuliko. Ofizialki, batean Prentsa-oharra, Mendebaldekoa Digital iragarri duenez, "Orain arteko ikerketan oinarrituta, konpainiak uste du baimenik gabeko alderdiak datu batzuk lortu zituela bere sistemetatik eta datu horien izaera eta irismena ulertzeko lanean ari da". Beraz, Mendebaldekoa Digital ama da, baina hacker-a txaloka ari da. Nola egin zuten dagokionez, hackerrak deskribatzen du nola ustiatu zituzten ahultasun ezagunak eta hodeiko datuetarako sarbidea nola lortu zuten administratzaile global gisa.

Administratzaile global batek, eginkizunaren izaeragatik, denetarako sarbidea du. Ez du zure pasahitzik behar. Giltza nagusia du.

Mendebaldeko Digital Ez dago Bakarrik

A inkesta iaz inkestatutako enpresen %83k izan zuela ikusi zuten bat baino gehiago datuen urraketa, horietatik %45 hodeian oinarritutakoak. The batezbesteko Estatu Batuetan datu-hauste baten kostua 9.44 milioi dolar izan zen. Kostuak lau kostu kategoriatan banatu ziren: galdutako negozioa, detekzioa eta eskalatzea, jakinarazpena eta urraketaren ondorengo erantzuna. (Ez nago ziur zein kategoriatan dagoen datuen erreskatea. Ez dago argi inkestatuetako batek erreskate eskaerak ordaindu dituen ala ez.) Erakunde batek datu-urraketa bat identifikatu eta erantzuteko behar duen batez besteko denbora 9 hilabete ingurukoa da. Ez da harritzekoa, beraz, Mendebaldeko hainbat hilabete igaro ondoren Digital lehen datu-urraketa bat aitortu zuten, oraindik ikertzen ari dira.

Zaila da zehatz-mehatz esatea zenbat enpresek izan dituzten datu-urraketak. Ezagutzen dut ransomwareak erasotu zuen enpresa pribatu handi bat. Jabeek uko egin zioten negoziatzeari eta ez zuten ordaindu. Horrek esan nahi zuen, horren ordez, mezu elektronikoak eta datu-fitxategiak galdu zirela. Infektatu gabeko babeskopietatik dena berreraikitzea eta softwarea berriro instalatzea aukeratu zuten. Atsedenaldi garrantzitsuak izan ziren eta produktibitatea galdu zuten. Gertaera hau ez zen inoiz hedabideetan izan. Enpresa horrek zortea izan zuen zeren 66% ransomwareak erasotzen dituen enpresa txiki eta ertainek negozioa itxi egiten dute 6 hilabeteko epean.

- 30,000 webgune dira hacked eguneroko

- 4 milioi fitxategi dira lapurtu egunero

- 22 milioi disko izan ziren urratu 2021 hasi

Capital One, Marriott, Equifax, Target edo Uber zerbitzuekin negozioak egin badituzu edo erabili badituzu, baliteke zure pasahitza arriskuan jartzea. Enpresa handi horietako bakoitzak datu-urraketa nabarmena jasan zuen.

- Capital One: Hacker batek 100 milioi bezero eta eskatzaileren sarbidea lortu zuen konpainiaren hodeiko azpiegituran ahultasun bat baliatuz.

- Marriott: Datu-hauste batek 500 milioi bezerori buruzko informazioa agerian utzi zuen (hauste hau 4 urtez ez zen detektatu).

- Equifax: 147 milioi bezeroren hodeian dagoen informazio pertsonala agerian geratu zen.

- Helburua: ziberkriminalek 40 milioi kreditu-txartelen zenbakietara atzitu zituzten.

- Uber: Hackerrek garatzaile baten ordenagailu eramangarria arriskuan jarri zuten eta 57 milioi erabiltzaile eta 600,000 gidariren sarbidea lortu zuten.

- LastPass[1]: Hackerrek 33 milioi bezeroen kutxako datuak lapurtu zituzten hodeiko biltegiratze-hauste batean pasahitzak kudeatzaile enpresa honentzat. Erasotzaileak Lastpass-en hodeiko biltegiratze sarbidea lortu zuen bere garatzaile-ingurunetik lapurtutako "hodeiko biltegiratze atzitzeko gako eta biltegiratze bikoitzeko edukiontzi deszifratzeko gakoak" erabiliz.

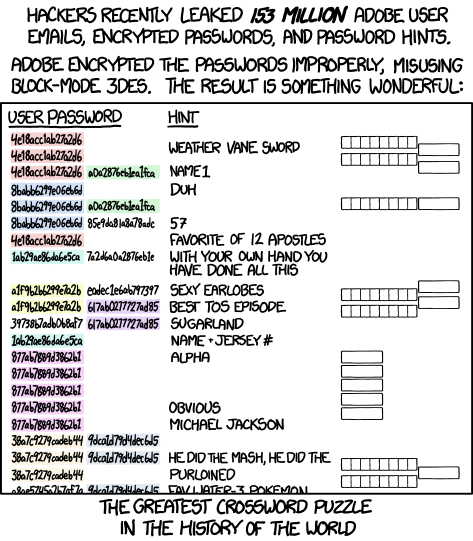

Webgune honetan datu-urraketaren bat jasan izan duzun egiazta dezakezu: izan dut pwned? Idatzi zure helbide elektronikoa eta helbide elektronikoa zenbat datu-haustetan aurkitu den erakutsiko dizu. Adibidez, nire helbide elektroniko pertsonaletako bat idatzi nuen eta 25 datu-hauste ezberdinen parte izan zela ikusi nuen, Evite barne. , Dropbox, Adobe, LinkedIn eta Twitter.

Nahi ez diren nahigabeak zapuztea

Baliteke inoiz ez izatea Western-ek aitorpen publikorik Digital gertatu zena zehazki. Gertaerak bi gauza erakusten ditu: hodeian dauden datuak bere zaintzaileak bezain seguruak dira eta giltzen zaintzaileek bereziki kontuz ibili behar dute. Peter Parker Printzipioa parafraseatuz, root sarbidearekin ardura handia dakar.

Zehatzago esateko, root erabiltzailea eta administratzaile global bat ez dira guztiz berdinak. Biek botere handia dute baina kontu bereiziak izan beharko lirateke. Erroko erabiltzaileak hodeiko kontu korporatiboa du eta sarbidea du maila baxuenean. Horrela, kontu honek datu guztiak, VMak, bezeroen informazioa ezaba ditzake, negozio batek hodeian segurtatu duen guztia. AWSn, bakarrik daude 10 zereginak, zure AWS kontua konfiguratzea eta ixtea barne, benetan root sarbidea eskatzen dutenak.

Administratzaile-kontuak sortu behar dira administrazio-zereginak egiteko (duh). Administratzaile-kontu bat baino gehiago izan ohi dira, normalean pertsonan oinarritutakoak, root kontu bakarrak ez bezala. Administratzaileen kontuak pertsona bati lotuta daudenez, erraz kontrola dezakezu nork egin dituen ingurunean aldaketak.

Segurtasun handiena lortzeko pribilegio txikiena

Datu-haustearen inkestak 28 faktorek datu-hauste baten larritasunean duten eragina aztertu zuen. AI segurtasuna, DevSecOps ikuspegia, langileen prestakuntza, identitatea eta sarbideen kudeaketa, MFA, segurtasun analitikak eragin positiboa izan zuten gertakari batean galdutako batez besteko zenbatekoa murrizteko. Aldiz, betetze hutsak, segurtasun sistemaren konplexutasuna, segurtasun trebetasun eskasia eta hodeiko migrazioa datu-hauste baten batez besteko kostuaren hazkunde garbia handiagoa izan zuten faktoreak izan ziren.

Hodeira migratzen duzun heinean, inoiz baino adi egon behar duzu zure datuak babesteko. Hona hemen zure arriskua murrizteko eta ingurune seguruago bat exekutatzeko beste modu batzuk a segurtasun ikuspuntua:

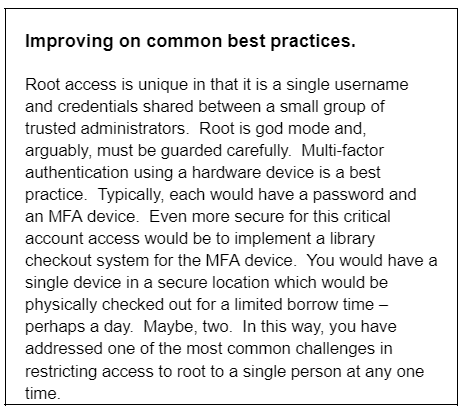

1. Faktore anitzeko autentifikazioa: ezarri MFA root eta Administratzaile kontu guztietarako. Are hobeto, erabili hardware MFA gailu fisiko bat. Hacker potentzial batek kontuaren izena eta pasahitza ez ezik, kode sinkronizatua sortzen duen MFA fisikoa ere beharko luke.

2. Potentzia kopuru txikietan: Mugatu nork duen errorako sarbidea. Segurtasun aditu batzuek 3 erabiltzaile baino gehiago ez iradokitzen dute. Kudeatu root erabiltzaileen sarbidea zorrotz. Identitateen kudeaketa eta off-boarding beste inon exekutatzen badituzu, egin hemen. Konfiantzazko zirkuluko batek erakundea uzten badu, aldatu root pasahitza. Berreskuratu MFA gailua.

3. Kontuaren pribilegio lehenetsiak: Erabiltzaile-kontu edo rol berriak hornitzean, ziurtatu gutxieneko pribilegioak ematen zaizkiela lehenespenez. Hasi gutxieneko sarbide-politika batekin eta, ondoren, eman baimen gehigarriak behar izanez gero. Zeregin bat betetzeko segurtasun gutxien eskaintzearen printzipioa SOC2 segurtasuna betetzeko estandarrak gaindituko dituen eredua da. Kontzeptua da edozein erabiltzailek edo aplikazioak behar den funtzioa betetzeko behar den gutxieneko segurtasuna izan behar duela. Arriskuan dagoen pribilegioa zenbat eta handiagoa izan, orduan eta arrisku handiagoa. Aitzitik, zenbat eta gutxiago jarritako pribilegioa, orduan eta arrisku txikiagoa.

4. Ikuskaritza-pribilegioak: Aldian-aldian ikuskatu eta berrikusi zure hodeiko inguruneko erabiltzaileei, rolei eta kontuei esleitutako pribilegioak. Horrek bermatzen du norbanakoek izendatutako zereginak betetzeko beharrezko baimena besterik ez dutela.

5. Identitatearen kudeaketa eta Just-in-time Pribilegioak: identifikatu eta baliogabetu gehiegizko edo erabili gabeko pribilegioak baimenik gabeko sarbidea izateko arriskua minimizatzeko. Eman sarbide-eskubideak erabiltzaileei zeregin zehatz baterako edo epe mugatu baterako behar dituztenean soilik. Horrek eraso-azalera murrizten du eta segurtasun-mehatxu potentzialen aukera-leihoa murrizten du.

6. Txertatutako kredentzialak: Debekatu zifratu gabeko autentifikazioa (erabiltzaile-izena, pasahitza, sarbide-gakoak) scriptetan, lanetan edo beste kode batzuetan. Horren ordez begiratu bat sekretuen kudeatzailea kredentzialak programatikoki berreskuratzeko erabil dezakezu.

7. Azpiegitura-kode gisa (IaC) konfigurazioa: Errespetatu segurtasun-jardunbide onenak zure hodeiko azpiegitura konfiguratzean AWS CloudFormation edo Terraform bezalako IaC tresnak erabiliz. Saihestu sarbide publikoa lehenespenez ematea eta mugatu baliabideetarako sarbidea konfiantzazko sare, erabiltzaile edo IP helbideetara soilik. Erabili baimen zehatzak eta sarbidea kontrolatzeko mekanismoak pribilegio txikienaren printzipioa betearazteko.

8. Ekintzen erregistroa: Gaitu zure hodeiko inguruneko ekintzen eta gertaeren erregistro eta jarraipena integrala. Hartu eta aztertu erregistroak ezohiko edo asmo txarreko jardueretarako. Ezar ezazu erregistro-kudeaketa eta segurtasun-informazio eta gertaeren kudeaketa (SIEM) soluzio sendoak, segurtasun-intzidenteei berehala detektatzeko eta erantzuteko.

9. Ahultasun-ebaluazio erregularrak: Egin aldian-aldian ahultasun-ebaluazioak eta sartze-probak zure hodeiko inguruneko segurtasun-ahuleziak identifikatzeko. Adabaki eta konpondu identifikatutako ahuleziak berehala. Jarrai ezazu zure hodeiko hornitzaileak kaleratutako segurtasun-eguneratzeen eta adabakien jarraipena eta ziurtatu berehala aplikatzen direla mehatxu ezagunetatik babesteko.

10. Hezkuntza eta prestakuntza: Segurtasun-kontzientziaren kultura sustatu eta langileei ohiko prestakuntza ematea pribilegio txikienaren printzipioaren garrantziari buruz. Hezi iezaiezu gehiegizko pribilegioekin lotutako arrisku potentzialei eta hodeiko inguruneko baliabideak atzitzeko eta kudeatzeko jarraitu beharreko jardunbide egokiei buruz.

11. Adabakiak eta eguneraketak: Murriztu ahultasunak zerbitzariaren software guztia aldizka eguneratuz. Mantendu zure hodeiko azpiegitura eta lotutako aplikazioak eguneratuta ahultasun ezagunetatik babesteko. Hodeiko hornitzaileek askotan segurtasun-adabakiak eta eguneraketak kaleratzen dituzte, beraz, haien gomendioak eguneratuta egotea ezinbestekoa da.

Fidatu

Konfiantza da: zure erakundeko pertsonei soilik emanez euren lana burutzeko egin behar dituzten zereginak betetzeko konfiantza. Segurtasun adituek gomendatzen dute Zero Konfiantza. Zero Trust segurtasun-eredua hiru funtsezko printzipiotan oinarritzen da:

- Egiaztatu esplizituki: erabili eskuragarri dauden datu-puntu guztiak erabiltzailearen identitatea eta sarbidea balioztatzeko.

- Erabili pribilegio gutxieneko sarbidea, garaiz eta segurtasun nahikoa.

- Suposatu urraketa: enkriptatu dena, erabili analisi proaktiboak eta izan larrialdietarako erantzuna.

Hodeiko eta hodeiko zerbitzuen kontsumitzaile gisa, konfiantza izatea ere bada. Zure buruari galdetu behar diozu: "Fidatzen al naiz nire saltzaileak nire datu preziatuak hodeian gordetzeko?" Konfiantza, kasu honetan, esan nahi du enpresa horretan, edo antzeko batean, fidatzen zarela segurtasuna goian deskribatu dugun moduan kudeatzeko. Bestela, ezezko erantzuten baduzu, zure etxeko ingurunean segurtasuna kudeatzeko jarduera mota berdinak egiteko prest al zaude. Zure buruarengan konfiantza duzu?

Hodeian zerbitzuak eskaintzen dituen enpresa gisa, bezeroek zugan konfiantza jarri dute zure hodeiko azpiegituran datuak babesteko. Etengabeko prozesu bat da. Egon informatuta sortzen ari diren mehatxuei buruz, egokitu zure segurtasun-neurriak horren arabera, eta lankidetzan aritu esperientziadun profesionalekin edo segurtasun-aholkulariekin zure negozioaren babesik handiena bermatzeko etengabeko bilakaeran dagoen hodeiaren panoraman.

- https://www.bleepingcomputer.com/news/security/lastpass-hackers-stole-customer-vault-data-in-cloud-storage-breach/ ↑